2021年7月にITサービスプロバイダーのカセヤを標的としたサプライチェーン攻撃に関与したハッカーが、ロシア政府から強要されていたと主張しています。

「ラボトニク」として知られるREvilランサムウェア組織の元関係者、ヤロスラフ・ヴァシンスキーは、コネチカット州のダンベリー連邦矯正施設(FCI Danbury)で13年以上の米連邦刑に服しています。

ランサムウェアエコシステムを調査する『Ransomware Diaries』シリーズの著者であり、Analyst1のチーフセキュリティストラテジストであるジョン・ディマジオとの6か月にわたる会話の中で、ヴァシンスキーは「道徳的」な理由から何度もREvilを離れようとしたが、カセヤ攻撃の準備を強要されてから脱退したと明かしました。

ヴァシンスキーは、REvilがロシア政府とつながりがあり、彼にサイバー攻撃を続けるよう脅迫した人物はクレムリン系の政府機関に属していた可能性が高いと主張しています。

ディマジオは、8月9日にラスベガスで開催されたDEFCON 33イベントで、Trellixの脅威インテリジェンス責任者ジョン・フォッカーと共に講演し、調査結果を明らかにしました。

調査の全文は、8月9日にRansomware Diaries Volume 7レポートとして公開されました。

REvilへのリクルート、道徳的危機、脱退の試み

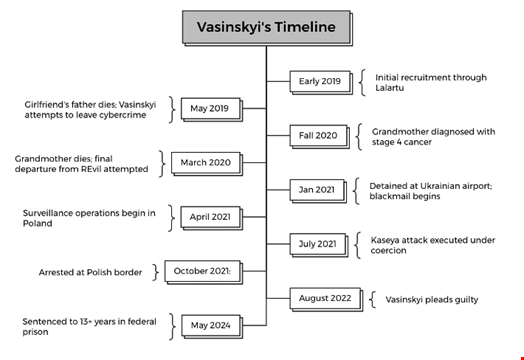

ヴァシンスキーは2019年初頭、約1000台のコマンド&コントロール(C2)機能を持つPCが侵害されたConnectWiseサーバーの脆弱性を発見した後、「ララルトゥ」として知られるグループのメンバーに「リクルート」され、REvilでの活動を開始しました。

彼はポーランドを拠点に、REvilと共に活動する間に数回ウクライナにも渡航していました。

ディマジオとのメールや電話での会話の中で、ヴァシンスキーは2020年3月、サイバー犯罪活動が原因で恋人の父親と祖母が亡くなったと感じ、REvilを離れようとしたと主張しました。

さらにヴァシンスキーは、REvilによるとされるバプテスト教会や病院へのサイバー攻撃後、「不安を感じ」、道徳的な後悔を覚えたと語りました。後者の攻撃では患者が死亡したとも報じられています。

この死亡事件についてREvilの首領「UNKN」に尋ねたところ、意図した結果ではなかったが、ランサムウェアグループにとっては「良い宣伝」になったと言われたといいます。

ディマジオのさらなる調査では、致命的な病院へのサイバー攻撃はREvilではなくRyukによるものだった可能性が高いと示唆されましたが、「人命の死を広告効果として軽視する態度にヴァシンスキーは嫌悪感を覚えた」とセキュリティ研究者は記しています。

「彼がすでに恐れていたことが確信に変わった。かつては取引的だと合理化していた活動が、より冷淡で無関心、そして危険なものへと進化していた。悲しみ、疲弊し、怒りを覚えたヴァシンスキーはREvilから身を引いた。」

監視と脅迫

しかしヴァシンスキーは、その後自分の生活全体が何らかの高位機関によって監視されていたと述べています。

2021年1月、キエフのボルィースピリ空港に到着した際、パスポートコントロールで税関に止められ、捜索され、空港から連れ出されたといいます。

ヴァシンスキーによれば、ウクライナの法執行機関とつながりのある人物から圧力を受けていたとのことです。

後に、これらの関係者の一人は強大な元情報機関幹部であったことを明かしました。ヴァシンスキーによれば、この脅迫は金銭目的ではなく政治的なものでした。

その「ハンドラー」の影響力はウクライナをはるかに超えており、国際的な情報機関の深い関係、もしくは広範な越境汚職ネットワークを示唆していました。

「ヴァシンスキーの最悪の恐怖が現実となった。『古い友人たち』は自らの影響力を使ってキエフで法的トラブルを作り出し、今や彼をコントロールするためにそれを利用していた」とディマジオは記しています。

彼らが望んでいたのは、ヴァシンスキーがREvilでの活動を続けることでした。もし拒否すれば、刑務所送りや拷問、さらには恋人や家族への危害まで脅されたといいます。

ヴァシンスキーが拠点を置いていたポーランドでも監視は続き、彼が「ハンドラー」と呼ぶ圧力をかける人物たちは、彼の行く先々に現れました。

カセヤ、戦略的ターゲット

ヴァシンスキーによれば、「ハンドラー」は次の標的としてカセヤを選びました。「そのソフトウェアが持つ連鎖的なアクセス権限を利用し、同社のソフトウェア配布機能を通じて数千の下流クライアントに最大限の被害を与える機会を見出した」とディマジオは記しています。

ヴァシンスキーは、攻撃の初期アクセスから最終ペイロードのテストまで、攻撃準備をすべて自分で行ったことをディマジオに認めました。しかし、自分で攻撃を実行したくなかったため、ペイロード配信の段階はREvilに引き渡したといいます。

また、彼は自分が攻撃を実行していないことを示すために、いくつかの方法を試みました:

- 攻撃前にFBIに手紙を送る

- REvil幹部との会話中、スピーカーフォンを使用し、監視している可能性のある捜査官に会話を聞かせる

- 攻撃実行日にポーランドからウクライナへ出国する際、防犯カメラに自分の顔を見せる

しかし、これらの証拠はヴァシンスキーの弁護には使われず、最終的に有罪答弁を受け入れました。

カセヤ攻撃で17か国、1500社以上が被害を受け、学校や薬局、スーパーマーケットチェーンまでが停止した後、REvilを運営していたとされる「UNKN」は姿を消しました。

カセヤ:国家レベルのハンドラーによる三層構造の作戦

カセヤ攻撃はREvilによるものとされ、7000万ドルの身代金が要求されましたが、ヴァシンスキーの証言によれば、ランサムウェアグループの本当の役割は技術的な請負業者に過ぎず、作戦指揮者ではなかったことが示唆されています。

ディマジオの報告によると、ヴァシンスキーは「REvilは.exeファイルとしてビルドするだけで、それ以上でもそれ以下でもなかった」と述べています。

「彼らは武器を提供したが、ハンドラーが命令を出し、引き金を引いた。この証言は、REvilのランサムウェア提供者としての役割、攻撃準備を担ったヴァシンスキーの技術リーダーとしての役割、そして国家レベルのハンドラーによる実行部隊という、三層の作戦構造を明らかにしている」とディマジオは説明しています。

「これは恐喝が目的ではなかった。狙いは混乱の創出、下流システムの麻痺、情報収集、重要インフラへのアクセス獲得だった」と研究者は付け加えています。

さらにヴァシンスキーは、REvilがロシア政府当局とつながりがある一方で、自身のハンドラーはそれ以上の権力を持ち、ランサムウェアグループでも及ばないレベルで活動していたと主張しています。

これは、彼のトラブルがサイバー犯罪組織との関係だけでなく、REvilの政府系関係者をも凌駕する高位の人物との関与に起因していることを示唆しています。

ロシアのサイバー犯罪フォーラムでは、UNKNは2021年7月に逮捕された元ロシア警察官アレクサンドル・エルマコフだった可能性が指摘されましたが、ヴァシンスキーはこれを否定し、エルマコフはREvilの一員だったがUNKNに関与した唯一の人物ではないと述べています。

彼は、UNKNアカウントは2人が管理していたと考えています。命令を受けていたのがエルマコフ、命令を出していたのがもう1人。真のリーダーは「Unknown(不明)」のままだとヴァシンスキーは主張しています。

DEFCONでの講演で、Analyst1のディマジオは「サイバー犯罪者は嘘をつくことが多いが、ヴァシンスキーは研究者が検証した範囲では一度も嘘をつかなかったようだ」と強調しました。

「この時点で、彼には失うものがほとんどなかった。私に嘘をつく理由もなかった。彼は13年7か月の刑に服しており、1600万ドルの損害賠償を支払う義務があり、仮釈放の可能性もない」とディマジオは結論付けています。

写真クレジット: Felix Mizioznikov / mundissima / Shutterstock.com

翻訳元: https://www.infosecurity-magazine.com/news/hacker-russian-government-kaseya/