脅威アクターは、Google広告を利用して宣伝された複数のウェブサイトを通じて、TamperedChefという情報窃取型マルウェアを配布する説得力のあるPDF編集アプリを配布しています。

このキャンペーンは、複数のアプリが互いにダウンロードできる大規模な作戦の一部であり、その中にはユーザーを騙してシステムを住宅用プロキシに登録させるものも含まれています。

50以上のドメインが、少なくとも4社から発行された不正な証明書で署名された偽アプリをホストしていることが確認されています。

研究者によると、このキャンペーンは広範囲かつ組織的に展開されており、運営者は広告が十分に配信された後でアプリケーション内の悪意あるコンポーネントを有効化していたようです。

完全なアップデートでインフォスティーラーを配布

サイバーセキュリティサービス企業Truesecによる技術分析では、TamperedChefインフォスティーラーがユーザーのシステムに配布される過程が説明されています。

研究者は、無料ツール「AppSuite PDF Editor」を宣伝する複数のウェブサイトを通じてマルウェアが配布されていたことを発見しました。

インターネット記録に基づき、調査員はこのキャンペーンが6月26日に開始されたと判断しました。この日、多くの関連ウェブサイトが登録されたり、AppSuite PDF Editorの広告を開始したりしています。

しかし、研究者は悪意あるアプリが5月15日にVirusTotalのマルウェアスキャンサービスで確認されていたことも突き止めました。

プログラムは8月21日までは通常通り動作していたようですが、この日にアップデートを受け、認証情報やウェブクッキーなどの機密データを収集する悪意ある機能が有効化されました。

Truesecによると、TamperedChefインフォスティーラーはPDFエディターの実行ファイルに「-fullupdate」引数を付けて配布されます。

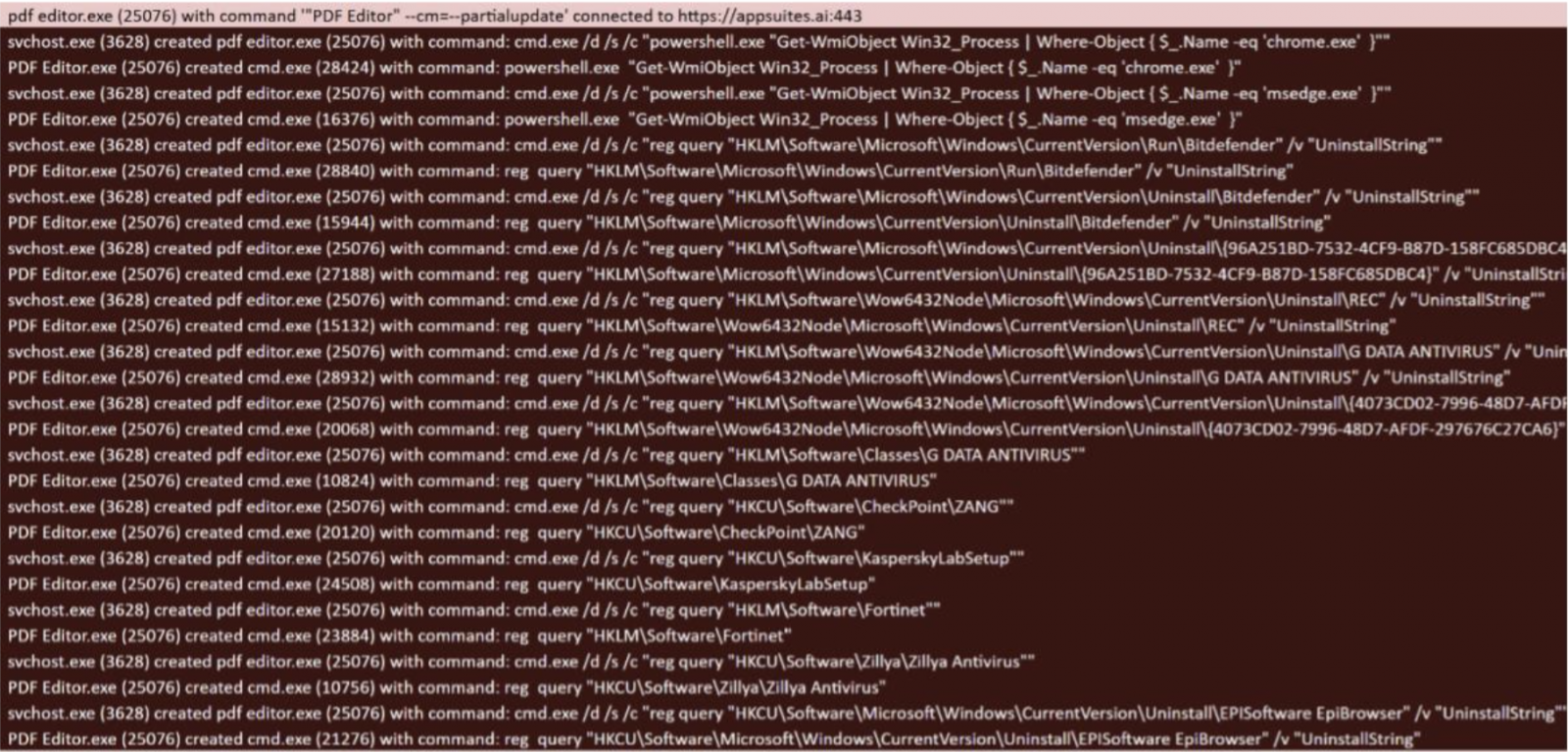

マルウェアはホスト上のさまざまなセキュリティエージェントをチェックします。また、WindowsのDPAPI(データ保護アプリケーションプログラミングインターフェイス)を使って、インストール済みウェブブラウザーのデータベースを照会します。

出典: Truesec

配布方法をさらに調査したところ、Truesecの研究者は、AppSuites PDF Editor内でTamperedChefを拡散している脅威アクターがGoogle広告を利用して悪意あるプログラムを宣伝していた証拠を発見しました。

「Truesecは少なくとも5つの異なるGoogleキャンペーンIDを確認しており、広範なキャンペーンであることが示唆されます」 – Truesec

脅威アクターは、AppSuites PDF Editor内の悪意あるコンポーネントを有効化する前に、できるだけ多くのダウンロード数を稼ぐ戦略を取っていたと考えられます。インフォスティーラーは、Google広告キャンペーンの一般的な有効期間である60日の満了4日前に配布されました。

AppSuites PDF Editorをさらに調査したところ、プログラムの異なるバージョンが「少なくとも4社」の証明書で署名されていることが判明しました。その中にはECHO Infini SDN BHD、GLINT By J SDN. BHD、SUMMIT NEXUS Holdings LLC, BHDなどが含まれます。

住宅用プロキシへの参加

Truesecは、このキャンペーンの運営者が少なくとも2024年8月から活動しており、OneStartやEpibrowserブラウザーなど他のツールも宣伝していたことを突き止めました。

OneStartは通常、望ましくない可能性のあるプログラム(PUP)としてフラグされており、これは一般的にアドウェアを指します。

しかし、管理型検知・対応企業Expelの研究者も、AppSuites PDF Editor、ManualFinder、OneStartが「非常に疑わしいファイルをドロップし、予期しないコマンドを実行し、ホストを住宅用プロキシに変える」など、マルウェアに近い挙動を示すインシデントを調査しています。

彼らは、OneStartがAppSuite-PDF(ECHO INFINI SDN. BHDの証明書で署名)をダウンロードでき、これがPDF Editorを取得できることを発見しました。

「OneStart、AppSuite-PDF、PDF Editorの最初のダウンロードは、PDFやPDFエディターを宣伝する大規模な広告キャンペーンによって配布されています。これらの広告は、AppSuite-PDF、PDF Editor、OneStartのダウンロードを提供する多数のウェブサイトにユーザーを誘導します」とExpelは述べています。

このキャンペーンで使用されたコード署名証明書はすでに失効していますが、現在インストールされている場合は依然としてリスクが残ります。

PDF Editorの一部のインスタンスでは、アプリがユーザーに対し、無料でツールを利用する代わりにデバイスを住宅用プロキシとして使用する許可を求めるメッセージを表示することがありました。

研究者は、プロキシネットワークプロバイダー自体はこのキャンペーンに関与していない正規の企業である可能性があり、PDF Editorの運営者がアフィリエイトとして利益を得ていると指摘しています。

PDF Editorの背後にいる人物は、世界中のユーザーを犠牲にして利益を最大化しようとしているようです。

このキャンペーンのプログラムがPUPと見なされたとしても、その機能は典型的なマルウェアと同様であり、同様に扱うべきです。

研究者は、今回明らかになった作戦にはさらに多くのアプリが関与しており、その中にはまだ悪用されていないものの、マルウェアや疑わしいファイルの配布、システム上でのコマンドの隠密実行が可能なものも含まれていると警告しています。

TruesecとExpelの両レポート[1, 2]には、感染からユーザーや資産を守るための多くの侵害指標(IoC)が含まれています。