サイバーセキュリティ研究者たちは、Horabotと呼ばれるマルウェアを配布するために使用されている新しいフィッシングキャンペーンを発見しました。このマルウェアは、メキシコ、グアテマラ、コロンビア、ペルー、チリ、アルゼンチンといったラテンアメリカ諸国のWindowsユーザーを標的にしています。

このキャンペーンは、「請求書や財務書類を装った巧妙なメールを使用して、被害者を悪意のある添付ファイルを開かせるように誘導し、メールの認証情報を盗み、連絡先リストを収集し、バンキングトロイの木馬をインストールすることができる」とFortinet FortiGuard Labsの研究者Cara Linは述べています。

ネットワークセキュリティ会社によって2025年4月に観察されたこの活動は、主にスペイン語を話すユーザーを対象としています。また、攻撃はOutlook COMオートメーションを使用して被害者のメールボックスからフィッシングメッセージを送信し、企業または個人のネットワーク内でマルウェアを横方向に拡散させることが確認されています。

さらに、このキャンペーンの背後にいる脅威アクターは、システムの偵察を行い、認証情報を盗み、追加のペイロードを投入するために、さまざまなVBScript、AutoIt、PowerShellスクリプトを実行します。

Horabotは、2023年6月にCisco Talosによって初めて文書化され、少なくとも2020年11月以来、ラテンアメリカのスペイン語を話すユーザーを標的にしていることが確認されました。これらの攻撃はブラジルの脅威アクターによるものと評価されています。

昨年、Trustwave SpiderLabsは、Horabotマルウェアと類似性を示す悪意のあるペイロードを持つ同じ地域を標的にした別のフィッシングキャンペーンの詳細を明らかにしました。

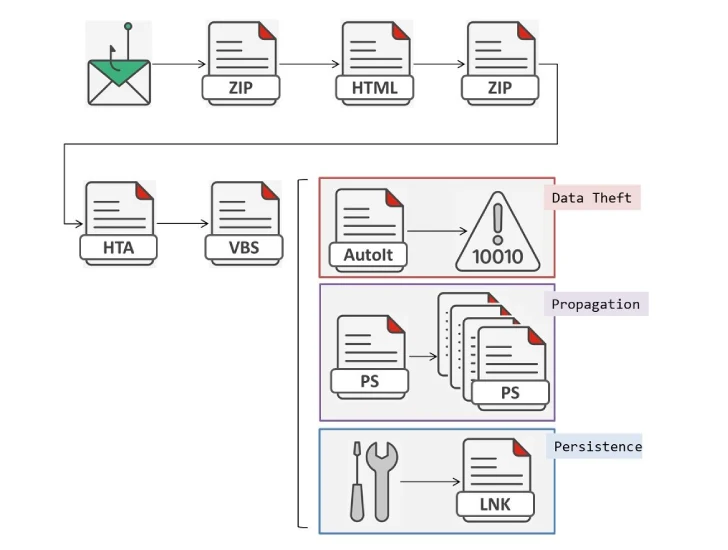

最新の攻撃は、請求書をテーマにした誘引を使用してユーザーをZIPアーカイブを開かせるフィッシングメールから始まります。このZIPファイルには、実際にはリモートサーバーにアクセスして次の段階のペイロードをダウンロードするように設計されたBase64エンコードされたHTMLデータを含む悪意のあるHTMLファイルが含まれています。

そのペイロードは、リモートサーバー上にホストされたスクリプトをロードする役割を持つHTMLアプリケーション(HTA)ファイルを含む別のZIPアーカイブです。そのスクリプトは、Avastアンチウイルスがインストールされている場合や仮想環境で実行されている場合に終了する一連のチェックを行う外部のVisual Basic Script(VBScript)を注入します。

VBScriptは基本的なシステム情報を収集し、それをリモートサーバーに送信し、AutoItスクリプトを含む追加のペイロードを取得します。このスクリプトは、悪意のあるDLLを介してバンキングトロイの木馬を解放し、Outlook内の連絡先データをスキャンしてターゲットのメールアドレスリストを作成した後、フィッシングメールを拡散する役割を持つPowerShellスクリプトを実行します。

「その後、マルウェアはBrave、Yandex、Epic Privacy Browser、Comodo Dragon、Cent Browser、Opera、Microsoft Edge、Google Chromeなどのさまざまなターゲットウェブブラウザからブラウザ関連のデータを盗みます」とLinは述べています。「データの盗難に加えて、Horabotは被害者の行動を監視し、ユーザーのログイン認証情報を取得するために設計された偽のポップアップウィンドウを注入します。」

翻訳元: https://thehackernews.com/2025/05/horabot-malware-targets-6-latin.html