CTM360は、「ClickTok」と名付けられた新たなグローバルマルウェアキャンペーンを発見しました。このキャンペーンは、偽のTikTokショップを通じてSparkKittyスパイウェアを拡散し、暗号通貨ウォレットを盗み、資金を奪います。

CTM360によって発見されたこの独自のスパイウェア型トロイの木馬は、世界中のTikTok Shopユーザーを標的にするよう特別に設計されています。

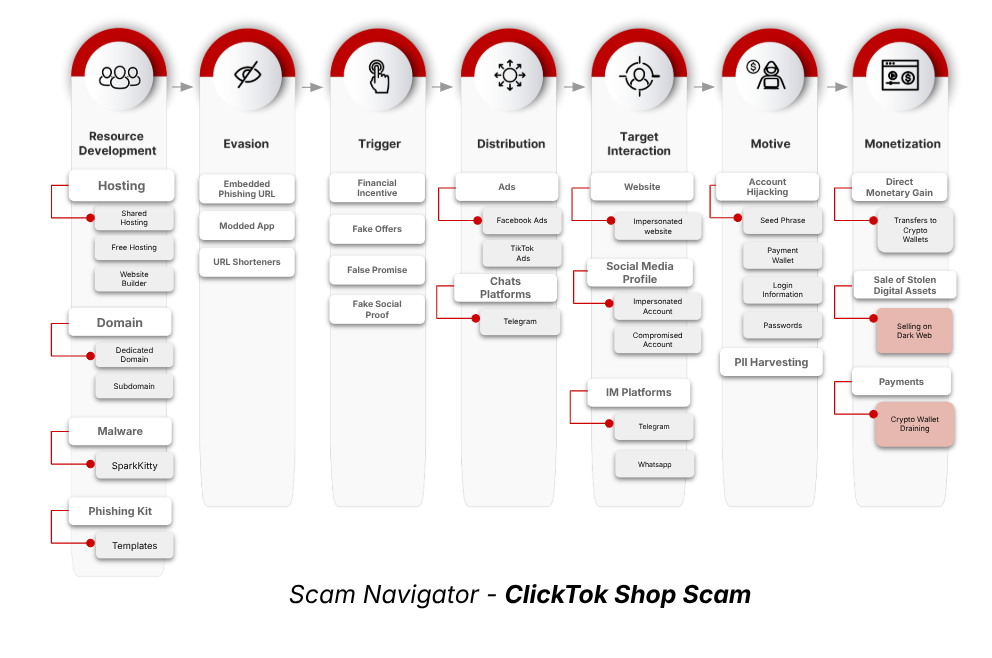

「ClickTok」と呼ばれるこの高度に組織化された詐欺作戦は、フィッシングとマルウェアを組み合わせたハイブリッド詐欺モデルを採用し、TikTokの成長するeコマースプラットフォーム上の購入者やアフィリエイトプログラム参加者を欺いています。

ClickTokキャンペーンでは、Kasperskyによって以前特定されたSparkCatに非常によく似たバリアントであるSparkKittyスパイウェアが埋め込まれたTikTokショップが確認されました。

一度インストールされると、ユーザーのデバイスに侵入し、フォトギャラリーにアクセスして、暗号通貨ウォレットの認証情報が含まれる可能性のあるスクリーンショットを抽出します。ClickTokの特徴は、フィッシングとマルウェアの両方の手法を同時に用いることで、その影響力とステルス性を大幅に高めている点です。

この詐欺は、TikTok Shop、TikTok Wholesale、TikTok Mallなど、TikTokの商業エコシステムを装うことから始まります。攻撃者は、公式インターフェースを精巧に模倣した偽のTikTokウェブサイトを作成し、ユーザーに本物のプラットフォームと誤認させます。

被害者はログインや購入を試みるよう誘導されます。チェックアウト時には、暗号通貨ウォレットでの支払いを指示されます。

支払いが完了すると、SparkKittyスパイウェアが埋め込まれたトロイの木馬アプリが、デバイス内のスクリーンショットや画像を読み取ることでウォレットの認証情報などの機密データを密かに取得し、最終的にデジタル資金の窃盗を可能にします。

ClickTokの動機 ― ハイブリッド詐欺構造

攻撃者には主に2つの目的があります:

フィッシングウェブサイト:

彼らはメタ広告を通じて配布される偽のShop URLをユーザーに開かせ、ログイン認証情報や支払い情報、販売者情報などを入力させて、これらすべてを密かに収集します。

CTM360は、世界中のTikTok Shopユーザーを標的にするよう特別に設計された独自のスパイウェア型トロイの木馬を追跡しています。

「ClickTok」と呼ばれるこの高度に組織化された詐欺作戦は、フィッシングとマルウェアを組み合わせたハイブリッド詐欺モデルを採用し、TikTokの成長するeコマースプラットフォーム上の購入者やアフィリエイトプログラム参加者を欺いています。

トロイの木馬化されたアプリ:

モバイルでは、サイトがユーザーにSparkKittyに感染した改造TikTokアプリのインストールを促します。この悪質なスパイウェアバリアントは、デバイスの深い監視、クリップボードの盗み見、認証情報の窃取が可能です。

これらの偽アプリは本物のTikTokショップと全く同じユーザーインターフェースを持ち、被害者に正規のTikTokアプリを使っていると信じ込ませながら、裏で機密データを密かに抜き取ります。

偽広告、AI動画、そっくりドメイン

ClickTok詐欺師は、AI生成の偽動画やMeta広告を利用してより広い層にリーチします。これらの広告は、実際のTikTok URLにそっくりな偽のサイバースクワットドメインへユーザーを誘導します。

これまでにCTM360が確認したもの:

-

10,000以上の偽TikTokウェブサイト、多くは.top、.shop、.icuなどの無料または安価なTLDを使用。

-

5,000以上のユニークな悪質アプリが、QRコード、メッセージアプリ、アプリ内ダウンロードを通じて拡散。

TikTok Shopだけでなく、TikTok WholesaleやTikTok Mallも装った詐欺キャンペーンが確認されています。

動機と収益化

ClickTokキャンペーンは、偽のTikTok Shopログインページを使ってユーザーの認証情報を収集し、トロイの木馬化されたアプリを通じてマルウェアを配布し、アカウント乗っ取りを可能にします。従来のカード決済を排除し、暗号通貨ウォレットによる支払いを要求する代替決済構造を採用しています。

被害者はしばしば、偽のTikTokウォレットやUSDT、ETHなどのデジタル通貨への「チャージ」を促されます。

CTM360からの推奨事項

CTM360は、ユーザーおよび組織に対し、警戒を怠らず、以下の対策を講じるよう呼びかけています:

-

特にトレントサイトやTelegramから、改造版、クラック版、不明なソフトウェアをダウンロードしないこと。

-

ログインや支払い情報を入力する前に、必ずドメインの正当性を確認し、スペルミスや不審なドメイン拡張子がないか手動でチェックすること。

-

TikTok関連の不審なコンテンツ、広告、アプリを発見した場合は、直接TikTokまたは自国のサイバーセキュリティ当局に報告すること。

-

ブランドや販売者は、脅威インテリジェンスプラットフォームを活用してブランド悪用やなりすましの傾向を定期的に監視すること。

-

SparkKittyスパイウェアの侵入を防ぐため、強力なアンチウイルスまたはEDRソリューションを導入すること。

-

暗号通貨ウォレットを使用する場合は、クリップボード保護機能付きのものを選ぶこと。

ClickTok SparkKittyレポート全文を読む

CTM360はClickTok詐欺について詳細な分析を行い、ClickTokトロイの木馬に関する詳細レポートを公開しています。

CTM360によるスポンサー記事および執筆。