2025年8月29日Ravie Lakshmanan脅威インテリジェンス / マルウェア

Amazonは金曜日、ロシアと関係のあるAPT29によって仕組まれた、情報収集活動の一環としての機会的なウォータリングホールキャンペーンを特定し、阻止したと発表しました。

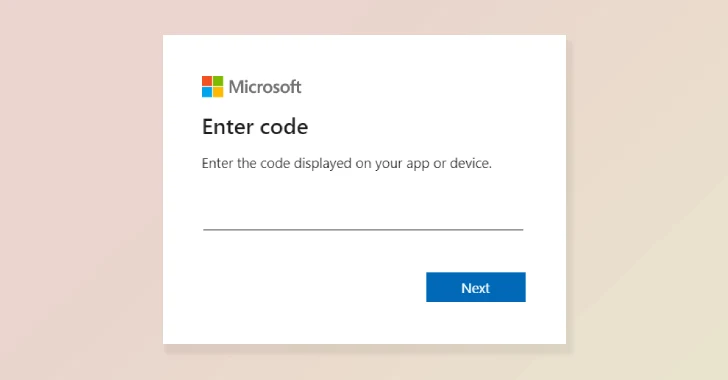

このキャンペーンは、「侵害されたウェブサイトを利用して訪問者を悪意のあるインフラにリダイレクトし、Microsoftのデバイスコード認証フローを通じて攻撃者が制御するデバイスをユーザーに認証させるよう仕向けるもの」だったと、Amazonの最高情報セキュリティ責任者(CISO)であるCJ Mosesが述べています。

APT29は、BlueBravo、Cloaked Ursa、CozyLarch、Cozy Bear、Earth Koshchei、ICECAP、Midnight Blizzard、The Dukesなどとも呼ばれ、ロシア対外情報庁(SVR)と関係のある国家支援型ハッカーグループに付けられた名称です。

近月、同脅威アクターは、ウクライナの組織を標的とし、機密データを流出させるために悪意のあるリモートデスクトッププロトコル(RDP)構成ファイルを利用した攻撃に関与しているとされています。

今年初めから、この敵対的集団は、デバイスコードフィッシングやデバイスジョインフィッシングなど、さまざまなフィッシング手法を採用し、Microsoft 365アカウントへの不正アクセスを試みていることが確認されています。

2025年6月には、GoogleがAPT29と関係のある脅威クラスターが「アプリケーション固有のパスワード」と呼ばれるGoogleアカウント機能を悪用し、被害者のメールにアクセスしていたことを報告しました。この高度に標的化されたキャンペーンはUNC6293に帰属されています。

Amazonの脅威インテリジェンスチームが特定した最新の活動は、資格情報の収集や関心のある情報の取得を継続的に試みつつ、攻撃手法を洗練させている脅威アクターの動きを浮き彫りにしています。

「この機会的なアプローチは、APT29が情報収集活動の規模を拡大し、より広範なターゲットに手を伸ばそうと進化し続けていることを示しています」とMoses氏は述べています。

攻撃では、APT29が複数の正規ウェブサイトを侵害し、JavaScriptを挿入して訪問者のおよそ10%をfindcloudflare[.]comのような攻撃者が制御するドメインにリダイレクトしました。これらのドメインはCloudflareの認証ページを模倣し、正当性を装っていました。

実際には、このキャンペーンの最終目的は、被害者に攻撃者が生成した正規のデバイスコードをサインインページに入力させ、Microsoftアカウントやデータへのアクセス権を得ることでした。この手法は2025年2月にMicrosoftとVolexityの両社によって詳述されています。

この活動は、悪意のあるコードを隠すためのBase64エンコーディング、同一訪問者の繰り返しリダイレクトを防ぐためのCookie設定、ブロックされた際の新たなインフラへの移行など、さまざまな回避技術を取り入れている点でも注目に値します。

「攻撃者はAWSから他のクラウドプロバイダーへ移行するなど新たなインフラに切り替えようとしましたが、当社チームは引き続き彼らの活動を追跡し、阻止し続けました」とMoses氏は述べています。「当社の介入後、攻撃者はcloudflare.redirectpartners[.]comのような追加ドメインを登録し、再びMicrosoftデバイスコード認証フローに被害者を誘導しようと試みていました。」

翻訳元: https://thehackernews.com/2025/08/amazon-disrupts-apt29-watering-hole.html