入力メソッドエディタ(IME)ソフトウェア「Sogou Zhuyin」に関連する放棄されたアップデートサーバーが、脅威アクターによってスパイ活動キャンペーンの一環として悪用され、C6DOORやGTELAMを含む複数のマルウェアファミリーを配布するために利用されました。この攻撃は主に東アジアのユーザーを標的としています。

「攻撃者は、乗っ取られたソフトウェアアップデートや偽のクラウドストレージ/ログインページなど、高度な感染チェーンを用いてマルウェアを配布し、機密情報を収集していました」と、Trend Microの研究者Nick Dai氏とPierre Lee氏は詳細なレポートで述べています。

このキャンペーンは2025年6月に確認され、サイバーセキュリティ企業によってTAOTHとコードネームが付けられました。主な標的は、中国、台湾、香港、日本、韓国、そして海外の台湾人コミュニティにいる反体制派、ジャーナリスト、研究者、技術/ビジネスリーダーです。標的の49%が台湾、次いでカンボジア(11%)、米国(7%)となっています。

攻撃者は2024年10月、Sogou Zhuyinに関連する失効したドメイン名(”sogouzhuyin[.]com”)を乗っ取り、2019年6月以降更新が停止していた正規IMEサービスを悪用して、翌月には悪意のあるペイロードを配布したとされています。数百人規模の被害者が影響を受けたと推定されています。

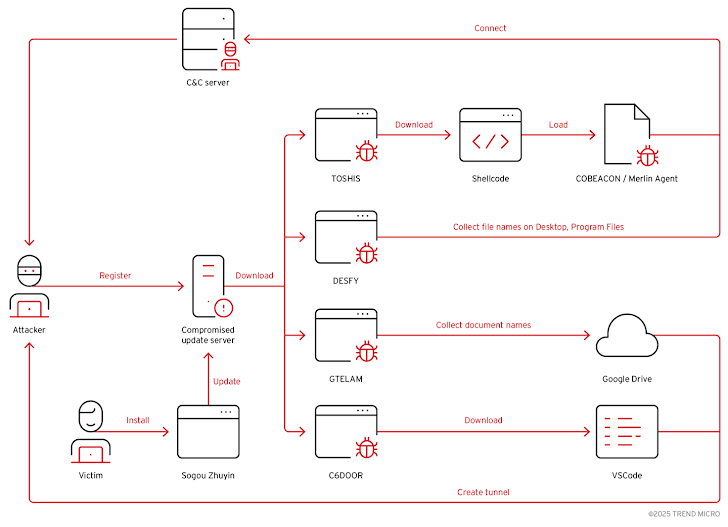

「攻撃者は放棄されたアップデートサーバーを乗っ取り、ドメインを登録後、2024年10月から悪意のあるアップデートをホストするために利用しました」と研究者らは述べています。「このチャネルを通じて、GTELAM、C6DOOR、DESFY、TOSHISなど複数のマルウェアファミリーが展開されました。」

展開されたマルウェアファミリーは、リモートアクセス(RAT)、情報窃取、バックドア機能など、さまざまな目的を持っています。検知を回避するため、攻撃者はサードパーティのクラウドサービスも活用し、攻撃チェーン全体でネットワーク活動を隠蔽しています。

これらのマルウェアはリモートアクセス、情報窃取、バックドア機能を可能にし、攻撃者はGoogle Driveなどの正規クラウドストレージサービスをデータ流出ポイントや悪意のあるネットワークトラフィックの隠蔽に利用しています。

攻撃チェーンは、ユーザーがインターネット上のSogou Zhuyin公式インストーラーをダウンロードすることから始まります。例えば、繁体字中国語版WikipediaページのSogou Zhuyinエントリは、2025年3月に悪意のあるドメインdl[.]sogouzhuyin[.]comへ誘導するよう改ざんされていました。

インストーラー自体は完全に無害ですが、インストール後数時間で自動アップデートプロセスが起動すると、アップデータバイナリ「ZhuyinUp.exe」が埋め込まれたURL「srv-pc.sogouzhuyin[.]com/v1/upgrade/version」からアップデート設定ファイルを取得し、悪意のある活動が始まります。

このアップデートプロセスが改ざんされ、DESFY、GTELAM、C6DOOR、TOSHISが配布されることで、最終的には重要な標的のプロファイリングやデータ収集が目的とされています。

- TOSHIS(2024年12月初検出):外部サーバーから次段階のペイロード(Cobalt StrikeまたはMythicフレームワーク用Merlinエージェント)を取得するためのローダー。また、Xiangoopの亜種であり、Tropic Trooperに帰属し、過去にはCobalt StrikeやEntryShellと呼ばれるバックドアの配布にも使われていました。

- DESFY(2025年5月初検出):デスクトップとProgram Filesの2か所からファイル名を収集するスパイウェア

- GTELAM(2025年5月初検出):特定の拡張子(PDF、DOC、DOCX、XLS、XLSX、PPT、PPTX)に一致するファイル名を収集し、Google Driveへ情報を流出させるスパイウェア

- C6DOOR:Go言語ベースのカスタムバックドア。HTTPおよびWebSocketプロトコルを使ってコマンド&コントロールを行い、システム情報の収集、任意コマンドの実行、ファイル操作、ファイルのアップロード/ダウンロード、スクリーンショットの取得、実行中プロセスの一覧表示、ディレクトリの列挙、ターゲットプロセスへのシェルコード注入などを実施

C6DOORのさらなる解析により、サンプル内に簡体字中国語の文字列が埋め込まれていることが判明し、背後の脅威アクターが中国語に堪能である可能性が示唆されています。

「攻撃者はまだ偵察段階にあり、主に価値の高い標的を探していたようです」とTrend Microは述べています。「そのため、被害者システムの大半では追加の侵害後活動は観測されませんでした。我々が分析したケースの一つでは、攻撃者が被害者の環境を調査し、Visual Studio Codeを使ってトンネルを確立していました。」

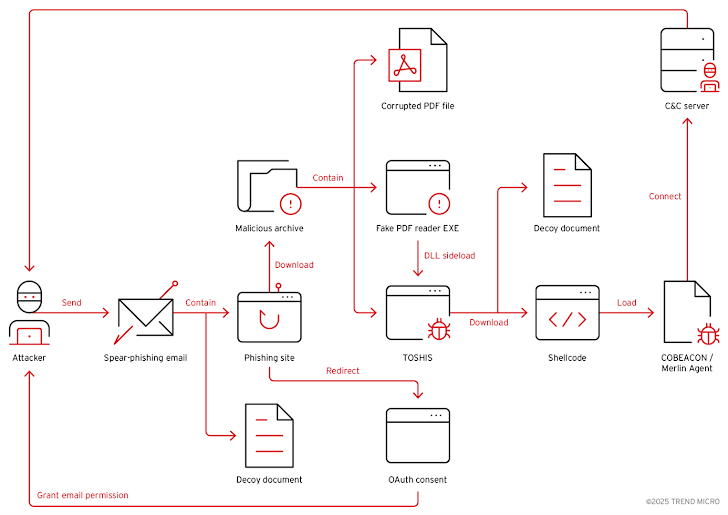

興味深いことに、TOSHISはフィッシングサイトを通じて標的に配布された証拠もあり、これは東アジアを主な標的としたスピアフィッシングキャンペーン、また一部はノルウェーや米国も対象にしたものと考えられます。フィッシング攻撃は二段構えの手法も観測されています。

- 無料クーポンやPDFリーダー関連の誘導を含む偽のログインページを提供し、リダイレクトして攻撃者管理のアプリにOAuth同意を与えさせる、または

- Tencent Cloud StreamLinkを模倣した偽のクラウドストレージページを提供し、TOSHISを含む悪意のあるZIPアーカイブをダウンロードさせる

これらのフィッシングメールには罠のURLとデコイドキュメントが含まれており、受信者を騙して悪意のあるコンテンツにアクセスさせ、最終的にはDLLサイドローディングによるTOSHISの展開や、OAuth許可プロンプトを通じてGoogleやMicrosoftのメールボックスへの不正アクセス・制御を実現する多段階攻撃が発動します。

Trend Microは、TAOTHが過去に記録されたITOCHUによる脅威活動とインフラやツールの重複があることを指摘しており、偵察・スパイ活動・メール悪用に注力する持続的な脅威アクター像を浮き彫りにしています。

これらの脅威に対抗するため、組織はサポート終了ソフトウェアが環境内に存在しないか定期的に監査し、速やかに削除または置き換えることが推奨されます。ユーザーは、クラウドアプリケーションが要求する権限を付与前に必ず確認するよう促されています。

「Sogou Zhuyin作戦では、脅威アクターは目立たないように活動し、被害者の中から価値のある標的を特定するための偵察を行っていました」と同社は述べています。「一方、継続中のスピアフィッシング作戦では、攻撃者はさらなる侵害を狙って標的に悪意のあるメールを配布していました。」

翻訳元: https://thehackernews.com/2025/08/abandoned-sogou-zhuyin-update-server.html