サイバーセキュリティ研究者たちは、Androidマルウェアの状況において新たな変化が起きていることに注意を呼びかけています。これまでバンキングトロイの木馬を配布するために使われていたドロッパーアプリが、より単純なSMSスティーラーや基本的なスパイウェアなども配布するようになってきているのです。

これらのキャンペーンは、インドやアジアの他の地域で政府や銀行のアプリを装ったドロッパーアプリを通じて拡散されていると、ThreatFabricは先週報告しました。

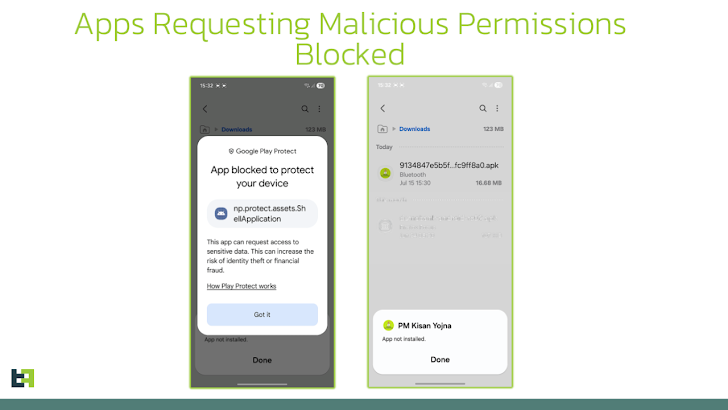

オランダのモバイルセキュリティ企業である同社によると、この変化はGoogleがシンガポール、タイ、ブラジル、インドなどの一部市場で試験的に導入した最近のセキュリティ対策によって促進されています。これらの対策は、SMSメッセージやアクセシビリティサービスなど、悪用されやすい危険な権限を要求する疑わしいアプリのサイドローディングをブロックするものです。

「Google Play Protectの防御、特にターゲットを絞ったパイロットプログラムは、リスクのあるアプリが実行される前に阻止する効果がますます高まっています」と同社は述べています。「また、攻撃者は自分たちの活動を将来にわたって維持できるようにしたいと考えています。」

「たとえ基本的なペイロードであってもドロッパー内にカプセル化することで、現在のチェックを回避できる保護シェルを得られ、明日のキャンペーンでペイロードを入れ替えたり方向転換したりする柔軟性も維持できるのです。」

ThreatFabricによれば、Googleの戦略は悪意のあるアプリがユーザーとやり取りする前にインストール自体をブロックすることで対策を強化していますが、攻撃者側も新たな回避方法を模索しており、セキュリティ分野における「モグラ叩き」の終わりなき戦いを示しています。

これには、Googleのパイロットプログラムを意識して高リスクの権限を要求せず、地域でのスキャンをすり抜ける無害な「アップデート」画面だけを表示するように設計されたドロッパーの開発も含まれます。

しかし、実際にユーザーが「アップデート」ボタンをクリックしたときに初めて、外部サーバーから本物のペイロードが取得されたり、解凍されたりし、その後目的達成のために必要な権限を要求するようになります。

「Play Protectは別のスキャンの一環としてリスクに関する警告を表示する場合がありますが、ユーザーがそれを承諾すればアプリはインストールされ、ペイロードも配布されます」とThreatFabricは述べています。「これは重大なギャップを示しています。ユーザーが『インストール』をクリックすれば、Play Protectは依然としてリスクのあるアプリを通過させてしまい、マルウェアはパイロットプログラムもすり抜けてしまうのです。」

こうしたドロッパーの一例がRewardDropMinerで、スパイウェアのペイロードとともに、リモートで有効化可能なMonero暗号通貨マイナーも配布していることが確認されています。ただし、最近のバージョンではマイナー機能は含まれていません。

RewardDropMinerを通じて配布されている悪意のあるアプリの一部(いずれもインドのユーザーを標的)は以下の通りです。

- PM YOJANA 2025(com.fluvdp.hrzmkgi)

- °RTO Challan(com.epr.fnroyex)

- SBI Online(com.qmwownic.eqmff)

- Axis Card(com.tolqppj.yqmrlytfzrxa)

Play Protectやパイロットプログラムの検出を回避する他のドロッパーのバリエーションには、SecuriDropper、Zombinder、BrokewellDropper、HiddenCatDropper、TiramisuDropperなどがあります。

コメントを求められたGoogleはThe Hacker Newsに対し、これらの手法を使ったアプリがPlayストア経由で配布された事例は確認しておらず、常に新たな保護策を追加していると述べました。

「アプリがどこから来たものであっても、たとえ『ドロッパー』アプリによってインストールされた場合でも、Google Play Protectは自動的に脅威をチェックすることでユーザーの安全を守ります」と広報担当者は述べています。

「これらのマルウェアバージョンに対する保護は、本レポート以前からGoogle Play Protectによってすでに実施されていました。現在の検出状況では、これらのマルウェアバージョンを含むアプリはGoogle Play上で発見されていません。私たちは悪意ある攻撃者からユーザーを守るため、保護機能を常に強化し続けています。」

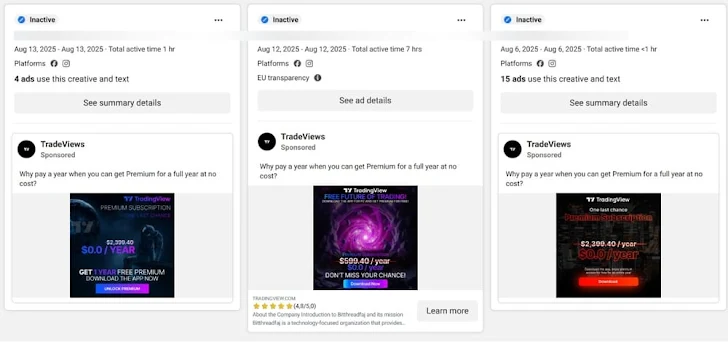

この動きは、Bitdefender Labsが、Facebook上の悪意ある広告を使い、Android向けTradingViewアプリの無料プレミアム版を装って、被害者の端末から機密情報を監視・操作・窃取する改良版Brokewellバンキングトロイの木馬を配布する新たなキャンペーンが展開されていると警告したことを受けてのものです。

2025年7月22日以降、75件以上の悪意ある広告が実施され、欧州連合内だけでも数万人のユーザーにリーチしています。Androidを狙った攻撃の波は、Facebook広告を悪用し、さまざまな金融・暗号資産アプリを装ってWindowsデスクトップも標的とする、より大規模なマルバタイジング作戦の一部にすぎません。

「このキャンペーンは、サイバー犯罪者がユーザーの行動に合わせて戦術を巧妙に調整していることを示しています」とルーマニアのサイバーセキュリティ企業は述べています。「モバイルユーザーを狙い、マルウェアを信頼できる取引ツールに偽装することで、攻撃者は暗号資産アプリや金融プラットフォームへの依存が高まる現状を利用し、利益を得ようとしています。」

翻訳元: https://thehackernews.com/2025/09/android-droppers-now-deliver-sms.html