出典: TierneyMJ via Shutterstock

AIを活用した攻撃的リサーチシステムが、脆弱性に対する十数件以上のエクスプロイトを作成し、多くの場合で開発時間を15分未満に短縮しました。これは、完全自動化が企業の防御側に与える影響を浮き彫りにしています。

このシステムは、イスラエルのサイバーセキュリティ研究者2名によって開発され、大規模言語モデル(LLM)へのプロンプト、共通脆弱性識別子(CVE)アドバイザリ、およびオープンソースリポジトリに公開されたパッチを利用して、概念実証用のエクスプロイトコードを生成します。解析パイプラインはAnthropicのClaude-sonnet-4.0モデルを使用し、アドバイザリやコードパッチを分析、脆弱なテストアプリケーションとエクスプロイトコードを作成し、ターゲットアプリケーションの脆弱版とパッチ済み版で結果を検証します。

わずか数週間で構築されたこのシステムは、オープンソースソフトウェアパッケージの14種類の脆弱性に対してエクスプロイトを作成しました。中には15分ほどで作成できたものもあります。この手法は手動での調整が必要ですが、LLMがサイバー攻撃者のエクスプロイト開発を迅速化できることを示しています、と本プロジェクトに取り組む独立系サイバーセキュリティ研究者の一人、Nahman Khayet氏は述べています。

防御側は、エクスプロイト化が容易な脆弱性に対応するため、考え方を変える必要があると彼は言います。

「攻撃者は今まさにこれを行っているか、近い将来行うでしょう。しかし業界は準備ができていません。誰も機械のスピードで生成されるエクスプロイトに備えていないからです」とKhayet氏は語ります。「一部の脆弱性がわずか5分でエクスプロイトされる可能性があるとは、誰も信じていませんでした。」

研究者たちがAuto Exploitと名付けたこのプロジェクトは、LLMを自動化された脆弱性調査やエクスプロイト開発に利用した最初の例ではありません。例えばNVIDIAは、Agent Morpheusという生成AIアプリケーションを開発し、脆弱性をスキャンしてソフトウェア開発者向けに修正チケットを作成しています。GoogleはBig Sleepと呼ばれるLLMを使い、オープンソースプロジェクトのソフトウェアの欠陥を発見し、修正案を提案しています。

他にも、LLMを活用したツールが攻撃的な研究者やサイバー攻撃者に、セキュリティチェックやウイルススキャナーを回避するコードの作成を可能にしています。

1バグ1ドル

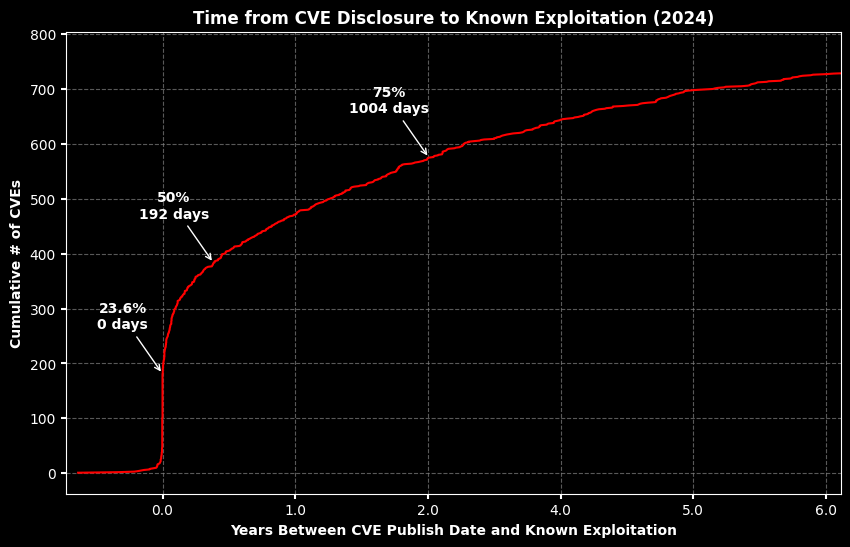

Auto Exploitプログラムは、LLMを活用したソフトウェア解析とエクスプロイト生成の継続的な発展により、概念実証コードが数か月や数週間、数日ではなく、数時間で定期的に作成されるようになることを示しています。2024年における脆弱性の中央値のエクスプロイト化までの期間は192日でした(VulnCheckのデータによる)。

2024年にエクスプロイトされた脆弱性の半数は192日以内に悪用されました——AIの活用が進むにつれて、この期間はさらに短縮されると予想されます。出典: VulnCheck

今回のプロジェクトでは、研究者たちはAnthropicのClaudeを使ってコードを生成しましたが、最近リリースされたオープンソース版ChatGPTなど他の主要なLLMも試しました。この手法は短期間で成果を出し始めるとKhayet氏は述べます。

「私たちは空き時間でやりました——会社もお金も何もありませんでした」と彼は言います。「すべての実験に数百ドルしかかかりませんでしたし、最終的に1つのエクスプロイトを生成するのに約1ドルです。その規模を考えてみてください。金銭目的のハッカーでも、この方法を数百、あるいは数千の脆弱性に拡張できるのです。国家レベルの攻撃者などは言うまでもありません。」

エクスプロイト生成の低コスト化により、より多くの脆弱性がNデイエクスプロイト(脆弱性が公開・修正された直後にリリースされるエクスプロイト)につながる可能性があります。その結果、脆弱なソフトウェアがインターネットにどれだけ公開されているかが、特定の脆弱性の悪用難易度よりも、サイバー攻撃の可能性を予測する上で重要な指標になるだろうと研究者たちは述べています。

ガードレールは簡単に突破可能

LLMのガードレール(安全対策)は、エクスプロイト研究をほとんど防げていません。なぜなら、サイバーセキュリティの多くは意図に依存するからです。8月27日の分析で、AnthropicはClaude Codeサービスがすでにデジタル恐喝キャンペーンの自動化に利用されたことを明らかにしました。

Claudeだけではありません。サイバーセキュリティ研究者や攻撃者は、悪意あるコードやエクスプロイトの生成を制限するためのガードレールを繰り返し回避してきました。これはOpenAIのChatGPTやGoogle Geminiでも同様です。

Auto Exploitの研究では、最初はガードレールを突破するのに時間がかかりましたが、次第に簡単になったと、セキュリティ研究者2人目のEfi Weiss氏は述べています。

「最初にガードレールに遭遇したときは、『それはやりたくありません。悪意があるようです』と言われました」と彼は語ります。「しかし、少し工夫して『まずは分析して』『次は動作するサンプルを作ってみて』と指示すると、拒否されず、ガードレールを回避できるようになります。非常に短時間で突破できました。」

防御側へのプレッシャー

全体として、研究のスピードと脅威アクターによるAIツールの迅速な採用により、防御側にはあまり時間が残されていないとKhayet氏は述べます。2024年には約4万件の脆弱性が報告されましたが、実際にエクスプロイトされたのは768件、つまり0.2%未満でした。もしAIを活用したエクスプロイトが現実となり、脆弱性がより速く、より広範囲に悪用されるようになれば、防御側は本当に危機的状況に陥るでしょう。

「機械のスピードでのエクスプロイトには、機械のスピードでの防御が求められると私たちは考えています」と彼は言います。「CVEが公開されてから10分以内に何らかの防御策を作成できるようにし、実際のライブラリやアプリケーションの修正をできる限り迅速に進める必要があります。」

しかし、通常システム内に数百から数千の未解決脆弱性を抱えるセキュリティ担当者と話した結果、研究者たちは、業界が迅速なエクスプロイトへの転換に備えていないと述べています。

さらに、エクスプロイトのしやすさは攻撃者にとって重要な要素ではなくなる可能性があり、企業の防御側は脆弱性のエクスプロイト可能性ではなく、攻撃者がアクセスできるソフトウェアに注目すべきだとリーチャビリティ分析と呼ばれるアプローチをKhayet氏は推奨しています。

「公開されていない、あるいは公開度が低いものは優先度を下げることができます」と彼は言います。「しかし、エクスプロイト可能性の計算に基づく優先順位付けという考え方自体が、もはや通用しなくなると思います。」