Microsoftのデジタル犯罪対策部門(Digital Crimes Unit)は、Cloudflareと協力し、2024年7月以降、94か国で5,000件以上のMicrosoft 365認証情報を盗み出したフィッシング・アズ・ア・サービス(Phaas)ツールキットの背後にいた金銭目的の脅威グループRaccoonO365が使用していた338のドメインを押収したと発表しました。

「ニューヨーク南部地区裁判所から認められた裁判所命令を利用し、DCUはこの人気サービスに関連する338のウェブサイトを押収し、オペレーションの技術基盤を妨害し、犯罪者による被害者へのアクセスを遮断しました」と、DCUのアシスタント・ジェネラル・カウンセルであるスティーブン・マサダ氏が述べています。

「この事例は、サイバー犯罪者が高度な技術を持っていなくても広範な被害をもたらすことができることを示しています。RaccoonO365のようなシンプルなツールは、ほぼ誰でもサイバー犯罪に手を染められるようにし、何百万ものユーザーを危険にさらしています。」

Cloudflareによる初期のテイクダウン段階は2025年9月2日に開始され、9月3日と4日にも追加の措置が取られました。これには、特定されたすべてのドメインの禁止、インタースティシャルの「フィッシング警告」ページの表示、関連するWorkersスクリプトの終了、ユーザーアカウントの停止が含まれます。これらの取り組みは9月8日に完了しました。

Windowsの開発元であるMicrosoftは、RaccoonO365をStorm-2246という名称で追跡しており、このサービスはサブスクリプションモデルで他のサイバー犯罪者に販売されており、ほとんど技術的な知識がなくても大規模なフィッシングや認証情報窃取攻撃を実行できるようになっています。30日間のプランは355ドル、90日間のプランは999ドルです。

運営者はまた、このツールがバレットプルーフ(堅牢な)仮想プライベートサーバー上でホストされており、隠しバックドアは存在しない(例えばBulletProofLinkとは異なる)と主張し、「本気のプレイヤー専用で、低予算のただ乗りはお断り」としています。

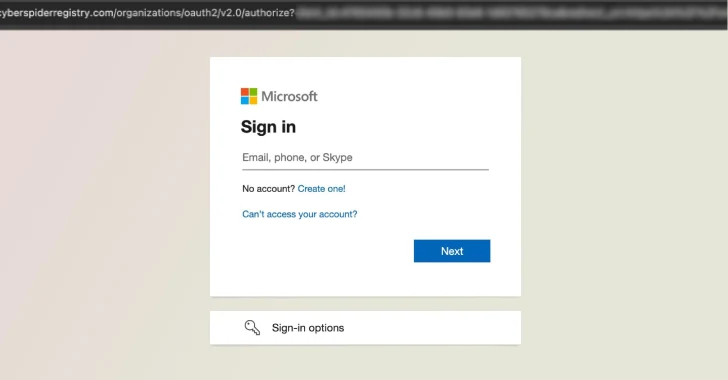

Moradoによると、RaccoonO365を使ったキャンペーンは2024年9月から活動しており、これらの攻撃は通常、Microsoft、DocuSign、SharePoint、Adobe、Maerskなどの信頼できるブランドを装った詐欺メールで、被害者を偽のページに誘導し、Microsoft 365のユーザー名とパスワードを盗み取ります。これらのフィッシングメールは、マルウェアやランサムウェアの前兆であることが多いです。

防御側から見て最も厄介なのは、Cloudflare Turnstileのような正規のツールをCAPTCHAとして利用したり、Cloudflare Workersスクリプトを使ってボットや自動化の検出を実装し、フィッシングページを保護して、攻撃の標的となる被害者だけがアクセス・操作できるようにしている点です。

今年4月、レドモンドに本拠を置く同社は、税金関連のテーマを利用した複数のフィッシングキャンペーンについて警告を発し、Latrodectus、AHKBot、GuLoader、BruteRatel C4(BRc4)などのマルウェアが配布されているとしました。これらのフィッシングページはRaccoonO365経由で配信されており、そのうちの1つのキャンペーンはStorm-0249と呼ばれる初期アクセスブローカーに帰属されています。

これらのフィッシングキャンペーンは、米国の2,300以上の組織、少なくとも20の米国医療機関を標的にしています。

「RaccoonO365のサービスを利用すれば、顧客は1日に最大9,000件のターゲットメールアドレスを入力でき、多要素認証を回避する高度な手法を使ってユーザー認証情報を盗み、被害者のシステムへの持続的なアクセスを得ることができます」とMicrosoftは述べています。

「最近では、グループはAIを活用した新サービス『RaccoonO365 AI-MailCheck』の宣伝を開始し、オペレーションの拡大と攻撃の高度化・効果向上を図っています。」

RaccoonO365の首謀者はナイジェリア在住のJoshua Ogundipeとされており、彼とその仲間たちは850人以上が参加するTelegramチャンネルでこのツールを宣伝し、少なくとも10万ドル相当の暗号通貨による支払いを受け取っています。このeクライムグループは約100~200件のサブスクリプションを販売したと考えられていますが、Microsoftはこれは過小評価の可能性が高いと警告しています。

この特定が可能になったのは、運用上のセキュリティミスにより秘密の暗号通貨ウォレットが誤って露呈したためだと、テック大手は述べています。Ogundipeと他の4人の共謀者は現在も逃走中ですが、MicrosoftはOgundipeに対する刑事告発が国際法執行機関に送付されたことを明らかにしました。

Cloudflareは、PhaaSサービスの独自分析の中で、数百のドメインとWorkerアカウントのテイクダウンは、運用コストの増加と、自社インフラを悪用する他の悪意ある行為者への警告を目的としていると述べています。

この妨害以降、脅威アクターは「すべての旧RaccoonO365リンクを廃止する」と発表し、1か月プランの購入者に新プランへの切り替えを促しています。また、影響を受けた顧客には「アップグレード後に1週間分のサブスクリプションを追加で提供する」と補償を約束しています。

「この対応は、従来の単一ドメインのリアクティブなテイクダウンから、当社プラットフォーム上でアクターの運用基盤を解体するためのプロアクティブかつ大規模な妨害への戦略的転換を示しています」とCloudflareは述べています。

翻訳元: https://thehackernews.com/2025/09/raccoono365-phishing-network-shut-down.html