INTERPOLは水曜日、69種類の情報窃取マルウェアに関連する20,000以上の悪意のあるIPアドレスまたはドメインを解体したと発表しました。

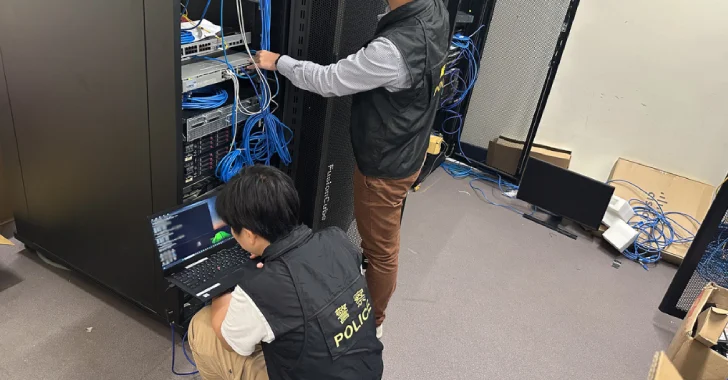

「オペレーション・セキュア」と名付けられたこの共同作戦は、2025年1月から4月にかけて行われ、26か国の法執行機関が参加し、サーバーの特定、物理ネットワークのマッピング、ターゲットを絞った摘発を実行しました。

「これらの協調的な取り組みにより、特定された疑わしいIPアドレスの79%が摘発されました」とINTERPOLは声明で述べています。「参加国は41台のサーバーと100GB以上のデータを押収し、違法なサイバー活動に関連する32人の容疑者を逮捕したと報告しました。」

ベトナム当局は18人の容疑者を逮捕し、デバイス、SIMカード、事業登録書類、および11,500ドル相当の現金を押収しました。さらに家宅捜索により、スリランカで12人、ナウルで2人が逮捕されました。

INTERPOLによると、香港警察は89のインターネットサービスプロバイダーにホストされている117のコマンド・アンド・コントロールサーバーを特定しました。これらのサーバーは、フィッシング、オンライン詐欺、ソーシャルメディア詐欺などの悪意のあるキャンペーンを開始および管理するためのハブとして設計されていました。

オペレーション・セキュアに参加した国には、ブルネイ、カンボジア、フィジー、香港(中国)、インド、インドネシア、日本、カザフスタン、キリバス、ラオス、マカオ(中国)、マレーシア、モルディブ、ナウル、ネパール、パプアニューギニア、フィリピン、サモア、シンガポール、ソロモン諸島、韓国、スリランカ、タイ、東ティモール、トンガ、バヌアツ、ベトナムが含まれます。

この進展は、Lumma Stealerマルウェアに関連する2,300のドメインの押収をもたらしたグローバルな作戦の数週間後に発生しました。

情報窃取マルウェアは、サイバー犯罪の地下でサブスクリプションベースで販売されることが多く、脅威アクターがターゲットネットワークに不正アクセスするための足がかりと見なされています。これらの悪意のあるプログラムは、感染したマシンからブラウザの資格情報、パスワード、クッキー、クレジットカードの詳細、暗号通貨ウォレットデータを盗むことを可能にします。

盗まれた情報は、その後、さまざまなフォーラムでログの形で収益化され、他のアクターがランサムウェア、データ侵害、ビジネスメール詐欺(BEC)などのフォローオン攻撃を実行することを可能にします。

シンガポールに本社を置くGroup-IBは、この作戦に参加した民間企業の一つであり、Lumma、RisePro、Meta Stealerなどの情報窃取マルウェアによって侵害されたユーザーアカウントに関連する重要なインテリジェンスを提供したと述べています。

「情報窃取マルウェアを通じてサイバー犯罪者が取得した侵害された資格情報や機密データは、しばしば金融詐欺やランサムウェア攻撃の初期ベクトルとして機能します」とGroup-IBのCEO、Dmitry Volkovは述べています。

翻訳元: https://thehackernews.com/2025/06/interpol-dismantles-20000-malicious-ips.html