機密性の高い分野の組織に影響を与える数千件もの認証情報、認証キー、構成データが、コードを整形・構造化するオンラインツール JSONFormatter と CodeBeautify に送信された JSON スニペットとして、公開状態のまま放置されていたことが判明した。

研究者らは、両サービスが提供する「Recent Links(最近のリンク)」と呼ばれる機能を通じて、5GB を超える合計 80,000 件以上のユーザーペーストが誰でも自由にアクセスできる状態で露出していたことを発見した。

このような形で機密データが漏えいしていた企業や組織の中には、政府、重要インフラ、銀行、保険、航空宇宙、医療、教育、サイバーセキュリティ、通信といった高リスク分野に属するものも含まれている。

オンラインに保存される「秘密」

外部攻撃面管理(EASM)企業である WatchTowr の研究者らは、JSONFormatter と CodeBeautify のオンラインプラットフォームを調査し、両サービスの Recent Links 機能が、ユーザーが一時的な共有目的でサービスのサーバーに保存した JSON スニペットへのアクセスを提供していることを突き止めた。

「保存」ボタンをクリックすると、プラットフォームはそのページを指す一意の URL を生成し、それをユーザーの Recent Links ページに追加する。しかしこのページには保護レイヤーが一切なく、そのためコンテンツは誰にでもアクセス可能な状態になっていた。

Recent Links ページは構造化され予測可能な URL 形式に従っているため、単純なクローラーで容易に URL を取得できてしまう。

出典: watchTowr

露出の規模

これら公開された「Recent Links」ページをスクレイピングし、プラットフォームの getDataFromID API エンドポイントを使って生データを取得することで、watchTowr は 5 年分の JSONFormatter データと 1 年分の CodeBeautify データに相当する 80,000 件超のユーザーペーストを収集した。その中には以下のような機微な情報が含まれていた:

- Active Directory の認証情報

- データベースおよびクラウドの認証情報

- 秘密鍵

- コードリポジトリのトークン

- CI/CD のシークレット

- 決済ゲートウェイのキー

- API トークン

- SSH セッションの記録

- 顧客確認(KYC)データを含む、大量の個人を特定できる情報(PII)

- 国際的な証券取引所の Splunk SOAR システムで使用されていた AWS 認証情報セット

- MSSP のオンボーディングメールによって露出した銀行の認証情報

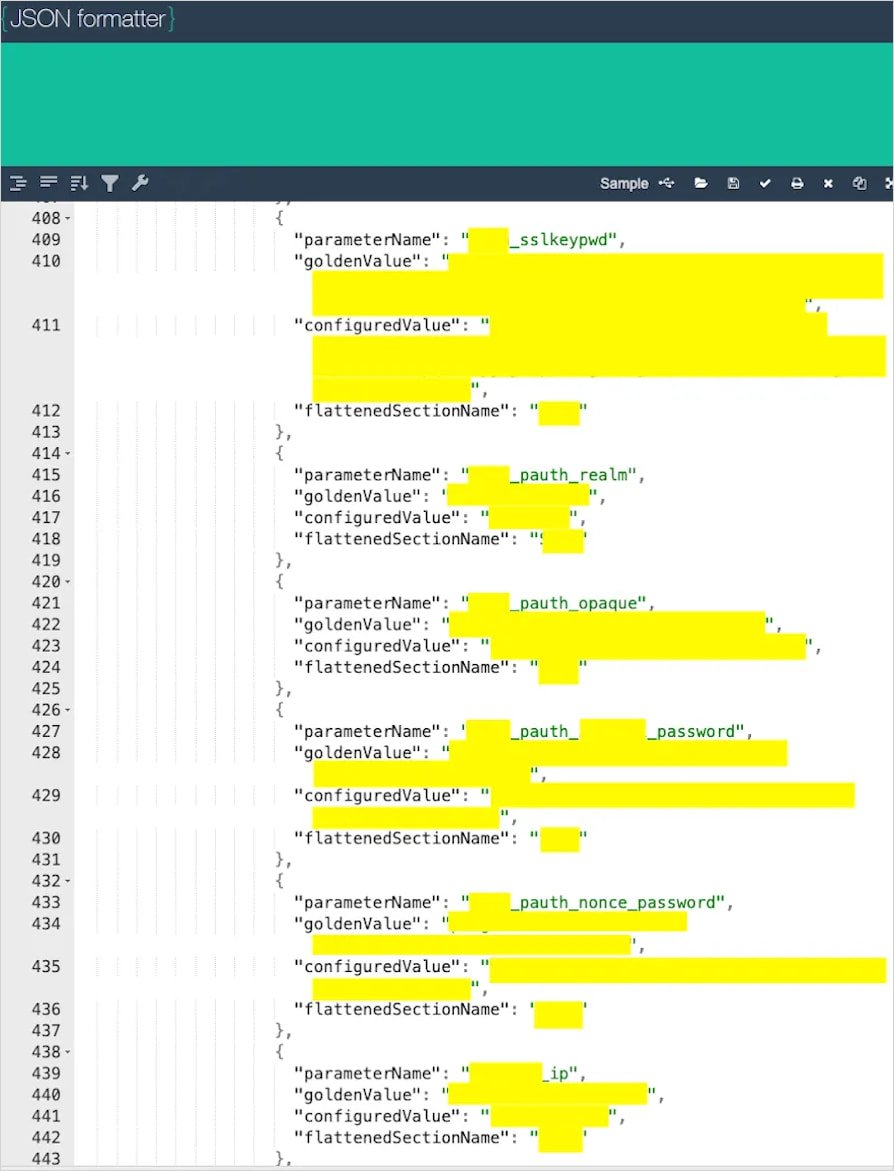

あるケースでは、研究者らは容易に特定可能なサイバーセキュリティ企業からの「本質的に機密性の高い情報」を発見した。内容には、「非常に機密性の高い構成ファイル」の暗号化された認証情報、SSL 証明書の秘密鍵パスワード、外部および内部のホスト名と IP アドレス、鍵・証明書・構成ファイルへのパスなどが含まれていた。

出典: watchTowr

ある政府機関からのペーストには、新しいホストを構成するためにインストーラーを取得し、「レジストリキーの構成、設定のハードニング、最終的な Web アプリのデプロイ」を行う 1,000 行の PowerShell コードが含まれていた。

スクリプト自体に機密データが含まれていなかったとしても、watchTowr は、内部エンドポイントの詳細、IIS の構成値およびプロパティ、対応するレジストリキーを伴うハードニング設定など、攻撃者が利用し得る有用な情報が含まれていたと指摘している。

Data Lake-as-a-Service(DLaaS)製品を提供するあるテクノロジー企業は、クラウドインフラ用の構成ファイルを露出しており、その中にはドメイン名、メールアドレス、ホスト名に加え、Docker Hub、Grafana、JFrog、RDS データベースの認証情報が含まれていた。

研究者らはまた、「大手金融取引所」による Splunk SOAR オートメーションに紐づいた、本番環境で有効な AWS 認証情報も発見した。

あるマネージドセキュリティサービスプロバイダ(MSSP)は、自社環境の Active Directory 認証情報に加え、米国の銀行向けのメールおよび ID ベースの認証情報を漏えいさせており、watchTowr はこれを「MSSP にとって最大かつ最も大々的に宣伝されている顧客」と表現している。

脅威アクターは常に、アクセスしやすいシステム上で機密情報をスキャンしていることから、watchTowr は既に攻撃者が公開 JSON をスキャンしているかどうかを確認したいと考えた。

そのために彼らは、Canarytokens サービスを使って、見た目は有効に見える偽の AWS アクセスキーを生成し、24 時間で期限切れとなるリンクからアクセスできる JSON として JSONFormatter と CodeBeautify 上に配置した。

しかし、研究者らのハニーポットシステムは、初回アップロードと保存から 48 時間後に、偽キーを用いたアクセス試行を記録した。

「さらに興味深いのは、これらが最初のアップロードと保存から 48 時間後(数学が苦手な人のために言うと、これはリンクの有効期限が切れ、『保存』されたコンテンツが削除されてから 24 時間後)にテストされたという点です」と、watchTowr はレポートで述べている。

watchTowr は多くの被害組織にメールを送信し、一部は問題を修正したものの、多くは回答しなかった。

現在も、2 つのコード整形プラットフォーム上の Recent Links は自由にアクセス可能な状態で残っており、脅威アクターが機密データを求めてリソースをスクレイピングできる状況にある。