執筆者:Austin Larsen、Tyler McLellan、Genevieve Stark、Dan Ebreo

概要

Google脅威インテリジェンスグループ(GTIG)は、「BlackFile」ブランドで活動する脅威アクター「UNC6671」による広範な恐喝キャンペーンの追跡を続けています。このキャンペーンは、高度な音声フィッシング(ビッシング)とシングルサインオン(SSO)の侵害を通じて組織を標的にしています。UNC6671は、中間者攻撃(AiTM)技術を活用して従来の境界防御と多要素認証(MFA)をバイパスし、クラウド環境への深い アクセスを獲得しています。このグループは主にMicrosoft 365とOkta インフラストラクチャを標的とし、PythonおよびPowerShellスクリプトを使用して、機密の企業データを体系的に流出させ、その後恐喝を試みています。本投稿では、UNC6671の攻撃ライフサイクルの詳細と、これらのアイデンティティ中心の脅威を検出・軽減するための実行可能なガイダンスを提供します。

2026年初頭から出現以来、UNC6671は高い作戦実行ペースを維持しています。GTIGは、このグループが北米、オーストラリア、および英国全体で数十の組織を標的にしていると評価しています。

GTIGは以前、UNC6671を別個のクラスターとして、ShinyHunters(UNC6240)が使用する同様のSaaS データ盗難技術を詳述した先行レポートで強調しました。UNC6671は少なくとも1つのインスタンスでShinyHuntersブランドを流用して、脅威に人為的な信憑性を注入していますが、GTIGはこれらの作戦は独立していると評価しています。この区別は、UNC6671による独立したTOX通信チャネルの使用、独自のドメイン登録パターン、および専用の「BlackFile」データ漏洩サイト(DLS)の立ち上げによって支持されています。

これらの侵害は、ベンダー製品またはインフラストラクチャのセキュリティ脆弱性の結果ではありません。代わりに、このキャンペーンは社会工学の有効性を継続して強調し、組織がフィッシング耐性MFAへの移行してSaaSおよびアイデンティティプラットフォームを保護することの重要性を強調しています。

初期アクセス

UNC6671の初期アクセス作戦は、大量の音声フィッシング(ビッシング)に依存しており、しばしば綿密な社会工学的戦術と同期した リアルタイム認証情報収集により特徴付けられます。これらのビッシング電話は、通常、脅威アクターに雇われた「発信者」によって発信されます。

IT展開の口実

発信者は、セキュリティツールをバイパスし、被害者を標準サポートチャネルから遠ざけるために、多くの場合、標的従業員の個人携帯電話に電話をかけます。彼らは通常、内部ITまたはヘルプデスク要員になりすまし、パスキーへの強制移行または必須の多要素認証(MFA)更新を引き合いに出します。この口実は、被害者を認証情報収集サイトへ誘導することを正当化し、侵害中に生成される後続のセキュリティアラートに対する論理的なカバーを提供します。UNC6671は、独自の組織別にカスタマイズされた認証情報収集ドメインから、サブドメインベースのモデルにシフトしています。これらのドメインは通常Tucowsに登録されます。最近のキャンペーンでは、ヘルプデスク口実の正当性を高めるために、「passkey」または「enrollment」テーマを明示的に参照するサブドメインを使用しています。

<organization>.enrollms[.]com<organization>.passkeyms[.]com<organization>.setupsso[.]com

リアルタイムMFA傍受

ビッシング電話はライブな中間者攻撃(AitM)として機能します。プロセスは迅速で手続きに沿ったライフサイクルに従います:

-

リダイレクション:被害者は、組織のシングルサインオン(SSO)ポータルをミラーリングする見た目そっくりのサブドメインへ誘導されます。

-

認証情報キャプチャ:被害者がユーザー名とパスワードを入力するのと同時に、脅威アクターはこれらをリアルタイムで取得し、正当なSSO プロバイダーに即座に送信します。

-

MFAバイパス:正当なポータルがMFAチャレンジ(プッシュ、SMS、またはTOTP)を発行すると、被害者は、セットアップステップを完了していると信じて、コードまたは承認を脅威アクターに提供します。

-

デバイス登録:アクセスを得た直後、脅威アクターは直ちにユーザーのセキュリティ設定に移動して、新しい攻撃者制御のMFAデバイスを登録し、永続性を確保します。

この実行速度により、脅威アクターは被害者または組織のセキュリティオペレーションセンター(SOC)が異常を特定する前に、永続的な足がかりを確立することができます。

データ盗難

認証に成功した後、UNC6671はSSO アクセスを活用して被害者のSaaS アプリケーション全体を横方向に移動し、データ盗難作戦を実行します。脅威アクターはMicrosoft 365およびOkta 環境の標的化に焦点を当てているようであり、侵害されたアカウントを使用してSharePoint、OneDrive、およびZendeskやSalesforceなどの他の接続されたSaaS アプリケーションにアクセスしています。複数のインスタンスでは、アクターは内部検索機能で「confidential」や「SSN」などの文字列リテラルを特に照会し、認識される高価値データの盗難を優先しています。

プログラムによるデータ流出

永続性を確立した後、UNC6671はインタラクティブなブラウザベースの偵察から自動化された流出へ移行します。複数のエンゲージメントで、SharePointおよびOneDrive リポジトリから高価値データを収集するためのスクリプト使用を観察しました。

標準的なFileDownloadedイベントをトリガーする方法への依存に加えて、脅威アクターはより目立たない手段も使用しています。これには、Microsoft Graphなどの正式なAPI の使用、およびpython-requests ライブラリとPowerShell を使用して、ドキュメントリソース URL に対する直接的なHTTP GET要求を発行することが含まれます。注目すべきことに、初期のビッシングフェーズ中にキャプチャされた有効なセッション Cookie(FedAuth など)を流用することで、アクターはファイルコンテンツを攻撃者制御インフラストラクチャに直接「ストリーミング」できています。

これらの場合、リクエストは正式な「Download」コマンドではなく、標準的なWebクライアント取得をミミックします。その結果、アクティビティは FileDownloaded イベントではなく FileAccessed イベントとして記録されることが多くあります。この「直接取得」方法は自然に通常のトラフィックに溶け込むため、FileDownloadedイベントを優先し、FileAccessedを無害として扱う多くのセキュリティオペレーションセンター(SOC)での検出をバイパスする可能性があります。

フォレンジックアーティファクトとスクリプティング

Microsoft 365統合監査ログ(UAL)テレメトリの分析により、UNC6671アクティビティの一貫したフォレンジックインジケータが多数明らかになりました。これには、スクリプト化された流出の明確な証拠が含まれます。最も注目すべきことに、脅威アクターは頻繁にUser-Agentの不一致を示しました。基本的な条件付きアクセスフィルターをバイパスするために「Microsoft Office」のClientAppIdをなりすまそうとしていた一方、記録されたUserAgentの文字列はpython-requests/2.28.1やWindowsPowerShell/5.1などのスクリプティングエンジンを特定しました。この矛盾は、SharePointユーザーインターフェースとのヒューマンインタラクションではなく、自動化されたスクリプトによってアクセスが駆動されたことを示唆しています。さらに、これらのアクセス試行は、商用VPN出口ノードとホスティングプロバイダーなどの非標準インフラストラクチャから一貫して発信されていました。

{

"CreationTime": "2026-02-24T14:36:15",

"Operation": "FileDownloaded",

"Workload": "SharePoint",

"ClientIP": "179.43.185.226",

"UserId": "[email protected]",

"UserAgent": "python-requests/2.28.1",

"ApplicationDisplayName": "Microsoft Office",

"IsManagedDevice": false,

"SourceFileName": "2382_REDACTED_MSA_v3.docx",

"SourceRelativeUrl": "Shared Documents/Legal/MasterMSA/Archive",

"SiteUrl": "https://organization.sharepoint.com/sites/Legal_Archive/",

"AppAccessContext": {

"ClientAppId": "d3590ed6-52b3-4102-aeff-aad2292ab01c",

"ClientAppName": "Microsoft Office",

"TokenIssuedAtTime": "1601-01-01T00:00:00"

}

}図1:初期UNC6671侵入で観察されたFileDownloadedイベント

{

"CreationTime": "2026-03-18T20:06:41",

"Operation": "FileAccessed",

"Workload": "SharePoint",

"UserId": "[email protected]",

"ClientIP": "179.43.185.226",

"UserAgent": "python-requests/2.28.1",

"ApplicationDisplayName": "python-requests",

"IsManagedDevice": false,

"SourceRelativeUrl": "Shared Documents/Data Analytics/Power BI Version History",

"SourceFileName": "Weekly Production Report.pbix",

"SiteUrl": "https://company.sharepoint.com/sites/ProductionOps/",

"AppAccessContext": {

"ClientAppName": "python-requests",

"CorrelationId": "b94b01a2-2019-c000-2262-5ff1d0ff6cc8"

}

}図2:後期UNC6671侵入からのFileAccessedイベント

UNC6671のデータ流出速度と規模は、これらのスクリプトの自動化された性質を反映しており、脅威アクターが高速で大量のデータを流出させることを可能にしています。1つのケースでは、脅威アクターはリモートIPからPythonスクリプトを使用して、被害者のSharePointおよびOneDrive 環境から100万を超す個々のファイルにアクセスしてダウンロードしました。別のケースでは、脅威アクターは数万のSharePoint ファイルインタラクションを急速に反復処理しました。

恐喝

UNC6671は標的を絞った恐喝キャンペーンを実施し、プログラムで生成されたコンシューマーメールアカウントから送信されたブランドのない身代金メモで始まります。被害者が初期身代金メモに記載されている独自の暗号化通信チャネル(ToxやSessionなど)を通じてエンゲージすると、オペレーターは「BlackFile」ブランドで自らを特定します。オペレーターは通常、初期要求を数百万ドルの要求で開始しますが、積極的なエンゲージメントで低6桁の要求にピボットすることがよくあります。注目すべきことに、初期メールは通常エラーを含みませんが、少なくともいくつかのフォローアップメールは、それが人間によって生成されたことを示唆するミスを含んでいました。

オペレーターが沈黙または抵抗に直面する場合、グループは積極的に圧力をエスカレートさせます。最近のインシデント中に、被害者が応答しない場合、UNC6671は積極的なスパムキャンペーンにピボットしました。ランダムに生成されたユーザー名を持つ数十のGmailアカウントを使用して、脅威アクターは従業員のメールボックスにメッセージを大量に送信し、自動制限が送信動作に基づいて実行され、アカウントが制限されるまで続きました。また、これらの脅威アクターがC-suite幹部に脅迫的なボイスメールを送信し、重大な場合には会社職員に対してSwatting戦術を使用していることも観察しています。

件名:[会社名]データ漏洩 ご連絡まで72時間

差出人:[pseudorandom_alphanumeric_string]@gmail.com

こんにちは、[会社名]経営陣およびHR様へ

貴社のずさんなセキュリティ慣行と不注意なデータ保管慣行により、貴社ネットワークから約[X] TBのデータをエクスポートすることができました。

貴社ネットワークからエクスポートされたデータの概要は以下の通りです:

-

[X]+GB の内部企業ファイル(SharePoint&OneDrive)には、機密ビジネスプロセス、NDA、プロジェクトコスト見積、下請業者契約、およびHR記録が含まれています。

-

機密ドキュメントを含む経営陣メールボックスから数万のメール。

-

完全なCRMおよびサポートチケットエクスポート(Salesforce&Zendesk)には、数十万の顧客記録、個人識別情報、請求詳細、および通信ログが含まれています。

-

従業員名、携帯電話番号、職務経歴、および階層構造を含む完全な企業ディレクトリ(Entra)ダンプ。

-

約[X] ServiceNow IT インフラストラクチャレコード(コンピュータ、サーバー、クラウドリソース)。

以下に提供される[Tox/Session]IDに連絡するまで、あなたには正確に72時間があります。指定された期限内にIDに連絡できない場合、貴社データを一般に公開することを余儀なくされます。また、提供された従業員チーム連絡先の電話番号とメールアドレスを通じて、貴社が協力する各企業に連絡し、[会社名]がずさんなセキュリティプロトコルを持っており、顧客を気にしていないことを説明することを余儀なくされます。

私たちは誠実な交渉条件でのエンゲージメントを望んでいます。私たちに連絡すると、貴社ネットワークからエクスポートされたすべてのデータの完全なリストが送信されます。確認・検証するために、最大3つのファイルをピックアップできます。

[Tox/Session]ID:[Unique Alphanumeric String]

沈黙は常に賢明な選択ではありません。私たちは無視されません。一緒に協力して、これが学習体験になるように正しい選択をしてください。

図3:UNC6671からの一般化された初期ブランドなし恐喝メモの例

件名:[会社名]データ漏洩 ご連絡まで72時間

差出人:[pseudorandom_alphanumeric_string]@gmail.com

親愛なる経営陣へ

最初の期限に私たちに連絡することを無視することを選択しました。それは賢い選択ではありません。私たちを無視しないでください。そうするとさらに悪くなるだけです。私たちはBlackFileです。私たちと遊ばないでください。合意に達することができるようにご連絡いただくまで、最終期限はあと72時間です。

SharePoint&M365インスタンス(法務書類、運用書類、クライアント書類、営業書類、開発書類など)から[X] TB+のデータをコピーし、Salesforce データから[X]gb以上、[X]+顧客向けの完全なZenDesk サポートチケットエクスポート、すべてのチケット履歴を含める(古いチケットと新しいチケット)と内容。ネットワークから取得した合計は[X]TB+以上です。

私たちと協力することを選択することで、データの保護を確保できるため、心配する必要はありません。ネットワークから取得したものは、現在まで、一般に公開されたり、第三者と共有されたりしていません。

詳細と、ネットワークにアクセスした証拠をすべて受け取るには、セッションで私たちに連絡してください。通信にはセッションを使用します。getsession(.)orgにアクセスするとセッションを取得できます。

セッションを使用して、以下のIDに連絡してください:[Unique Session ID]

このメールに返信しないでください。代わりに、HR およびSOC/IT セキュリティチームの残りの部分に警告してください。セッションで私たちに連絡することにより、このメールを受信したことを確認するために、最終期限は72時間です。

2回目に私たちに連絡できない場合、ネットワークから取得したメールの大部分は、私たちからの通知を受け取ります。これは、顧客のPIIおよびその他の機密情報を保護するために、私たちと合意に達することに失敗したことを説明しています。さらに、ジャーナリストにこの侵害について連絡し、最終的にすべてのデータを私たちのブログに公開して、一般に公開する前に、私たちと解決に至らなかったことをお知らせします。

データ復旧企業が私たちとの交渉をしないよう言わせないでください。私たちはBlackFileであり、ゲームをしていません。貴社から取得したデータが公開されると、貴社の評判に深刻なダメージを与える可能性があります。それは本当に私たちを無視する価値がありますか?

Blackfile

図4:最初のメッセージに存在しなかったブランド化を含む一般化された後続の恐喝メール例

身代金メモの進化

2026年初頭のUNC6671の作戦全体を通じて、身代金メモは書式設定、ブランド化、およびコミュニケーション方法の進化を示しました。当初、脅威アクターは非常に攻撃的で、短期間の期限を使用し、多くの場合、初期の被害者に一般的な24時間または48時間の応答ウィンドウを与えていました。これは1月下旬にはより標準化されているように見え、後続の標的に厳密な72時間の期限を与えています。彼らのメール件名行も正式化された全大文字の構造に進化しました:[会社名] データ漏洩 ご連絡まで72時間。

同じ期間中に、グループのアイデンティティと好みの通信チャネルは変わりました。初期の恐喝メールはブランド化されていなく、アクターはTox(ピアツーピアインスタントメッセージングプロトコル)経由での連絡を要求していました。2026年2月までに、グループは正式に「BlackFile」の異名を採用し、通信要求を独占的にSession(分散化されたプライバシーに焦点を当てたメッセンジャー)に移行し、被害者にセッションIDとクライアントのダウンロード指示を提供しています。さらに、初期の恐喝メモは外部メール(スパムフィルターで簡単にフラグを立てたり、無視したりできます)から送信されていましたが、少なくとも2026年3月以降、UNC6671は侵害された内部企業メールおよびMicrosoft Teams アカウントを活用しています。

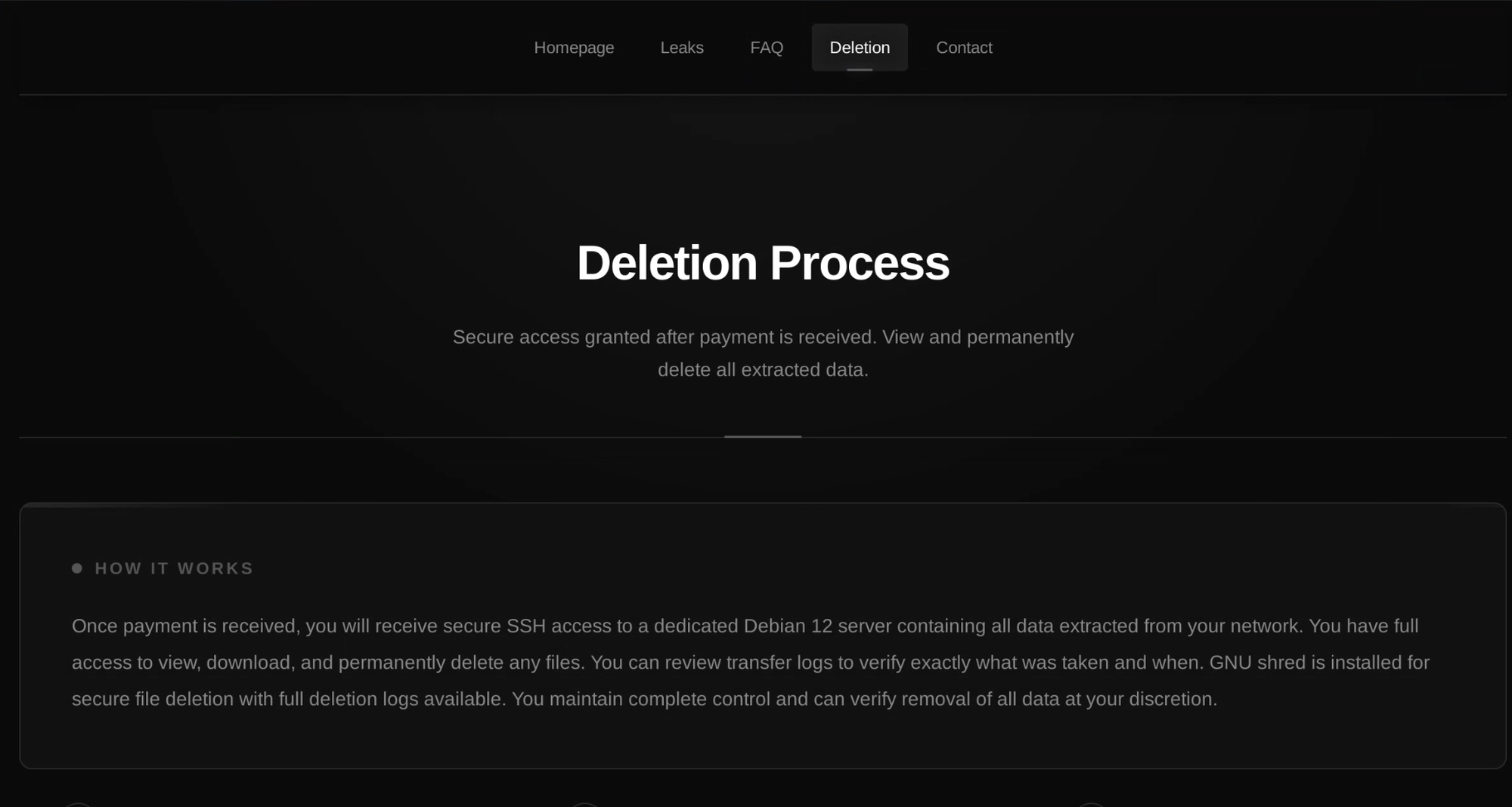

BlackFile Data Leak Site(DLS)

脅威アクターは2026年2月6日にBlackFile Data Leak Site(DLS)を立ち上げ、「セキュリティ研究者」として運営されていると主張しています。専用のDLSを維持しているにもかかわらず、グループのデータ露出へのアプローチは、他のアクターが採用する最大パブリシティ、高ノイズモデルから大きく異なります。UNC6671はリークサイトを公開広告していないか、検索エンジンのインデックス作成を試みています。さらに、このグループは通常、完全なデータセットではなく、限定的なファイルサンプルとディレクトリリストのみをリークしています。今日まで、GTIGは、アクターが被害者データを完全にリークするのを観察していません。

図6:BlackFile DLS 削除プロセス

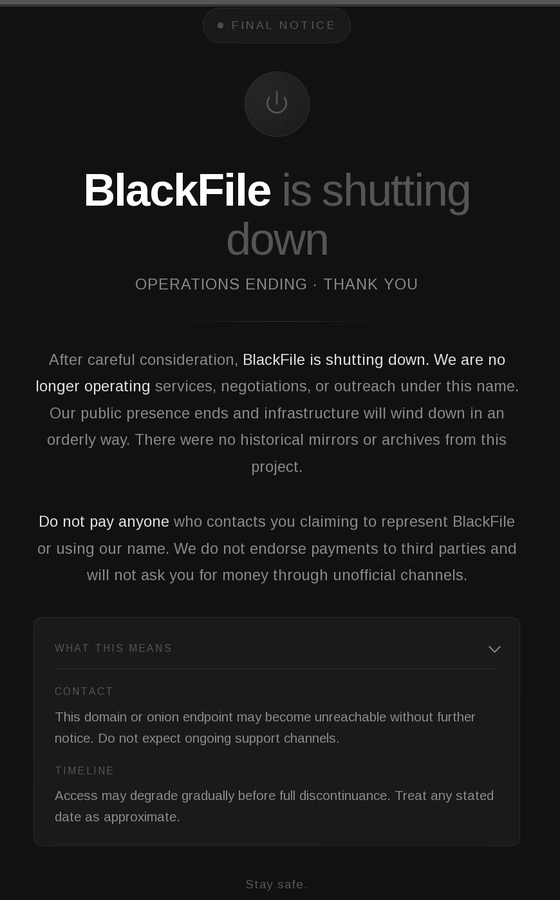

注目すべきことに、BlackFile DLSサイトは2026年4月下旬にオフラインになりましたが、2026年5月11日に簡単にオンラインに戻ってから以下のメッセージを共有し、再度シャットダウンしました。このメッセージで、脅威アクターは「BlackFileはこの名前で廃止されています」と述べられています。公開時点では、DLSサイトはアクセスできません。

図7:BlackFile DLS シャットダウン通知

修復とハードニング

GTIGは以下の軽減策およびハンティング戦略を推奨しています:

-

認証情報ガーディングの展開:環境固有の保護を設定して、影響のポイントで認証情報送信をキャッチします。Google Workspaceでは、Password Alertを有効にして、企業パスワードハッシュが不正なドメインに入力されるのを監視します。Microsoft環境では、Microsoft DefenderのCredential ProtectionとSmartScreenを活用して、既知のフィッシングまたは低評価のサイトでの送信をインターセプトします。これらの自動化されたテクニカルコントロールは最終的なフェイルセーフとして機能し、ユーザーが誤って悪意のあるページと対話したときにパスワードリセットまたはセキュリティアラートをトリガーします。

-

フィッシング耐性MFAの実装:SMS ベースまたはプッシュ通知MFAから移行します。FIDO2準拠のセキュリティキーまたはパスキーを実装します。これらはUNC6671が採用する中間者攻撃(AiTM)およびビッシング戦術に耐性があります。

-

IdPログの監視:

system.multifactor.factor.setupイベントをレビューします。これはuser.authentication.auth_via_mfa失敗または「Abandoned」チャレンジの直前に続きます。 -

インフラストラクチャの相互関係:ユーザーの通常の地理的位置に対して異常である既知の商用VPNまたはホスティングプロバイダーから発信された認証試行でアラートします。

-

SaaS APIアクティビティの監査:Microsoft 365、SharePoint、およびSalesforceの監査ログで、汎用スクリプティングユーザーエージェント(PowerShell、Python など)から発信された異常な大量ファイルダウンロード(FileDownloadedまたはFileAccessedイベント)を監視します。

-

User-Agentsの監視:ユーザーのプロファイルに以前関連付けられていないデバイス上で特定のIdP SDK User-Agentを監視します。

-

「Access」の重大度の再評価:セキュリティオペレーションセンター(SOC)は、

User-Agentがプログラミングライブラリ(Python、Go など)またはコマンドラインツールを識別する場合、FileDownloadedと同じ重要度でFileAccessedイベントを処理する必要があります。 -

直接ファイルストリーミングの監査:

AppAccessContextがヘッドレスクライアントを示すFileAccessedログ、または短いウィンドウ内の「Accessed」ファイルの量がヒューマンブラウジング機能を超える場合を監視します。

見通しと含意

BlackFileデータリーク サイト(DLS)の最近のシャットダウンと、アクターが「この名前で」廃止されていることを示すアクター独自の宣言は、彼らの脅威アクティビティの永続的な停止ではなく、可能な遷移段階を示しています。恐喝エコシステム全体の歴史的先例は、主要な脅威クラスターが破壊またはボランタリーシャットダウン後に一般的にブランド変更または作戦を分散させることを示しています。これらのイベントはいくつかの戦略的機能を提供できます:法執行機関または競争相手の精査回避、保留中の恐喝事件の静かな解決、またはより実行可能なブランドへのピボット準備。同時に、脅威アクターが再ツール化または新しいインフラストラクチャをセットアップする時間を可能にします。BlackFileブランドが永続的に廃止されたとしても、UNC6671が活用する技術、特にクラウドおよびSaaS環境からのデータ盗難への焦点は、Google Cloud H1 2026 Cloud Threat Horizons Reportで強調した、サイバー犯罪脅威環境における非常に成功したトレンドを表しています。組織は、これらの脅威から保護するために、実行可能なハードニング、ログ記録、および検出の推奨事項を備えた前のブログ記事をレビューできます。

侵害インジケーター(IOCs)

このブログ投稿で概説されたアクティビティの狩猟と特定を支援するために、登録ユーザーの無料GTIコレクションで侵害インジケーター(IOCs)を提供しました。公開時点では、特定されたフィッシングドメインはGoogle Safe Browsingに追加されています。

このコレクションは包括的なIOCリストを提供しますが、ディフェンダーは、特定されたIPアドレスの大部分が商用VPNノードであり、実際のソースIPはアクターが新しいインフラストラクチャを継続的にサイクルするため異なる傾向があることに注意する必要があります。さらに、ドメインは登録から数分以内に起動して使用されることが多いため、主に実時間ブロックのメカニズムとしてではなく、過去の命名規則と使用パターンの例として提供されています。

Google Security Operations(SecOps)

Google SecOpsカスタマーは、このレポートで概説されている動作を検出するOktaおよびO365ルールパックの下に広いカテゴリルールにアクセスできます。ブログ投稿で説明されているアクティビティは、以下のルール名の下のGoogle SecOpsで検出されます:

-

Okta Admin Console Access Failure

-

Okta Suspicious Actions from Anonymized IP

-

O365 SharePoint Bulk File Access or Download via PowerShell

-

O365 SharePoint High Volume File Access Events

-

O365 Sharepoint Query for Proprietary or Privileged Information

翻訳元: https://cloud.google.com/blog/topics/threat-intelligence/blackfile-vishing-extortion-operation/