最近、ロシア政府のソフトウェアシステムが、データ窃取を専門とする高度に隠密で洗練されたマルウェアであるKonniリモートアクセストロイの木馬(RAT)によって侵入されるという重大なサイバーセキュリティインシデントが発生しました。

このインシデントは、ドイツのサイバーセキュリティ会社DCSOによって明らかにされ、ロシアの実体、特に外務省(MID)を対象とした継続的なサイバースパイ活動を強調し、世界中の国々が直面している複雑なサイバー脅威の風景を浮き彫りにしました。

Konni RATマルウェア

Konni RATは、システムへの不正アクセスを得るため、遠隔地からコマンドを実行し、機密データを抽出するためにサイバー脅威アクターが使用する洗練されたマルウェアツールです。

2014年に初めて観察されたKonni RATは、北朝鮮に帰属するいくつかのキャンペーンに関連付けられており、地政学的なサイバースパイ努力での使用を示しています。

このマルウェアは、キーストロークのキャプチャ、スクリーンショットの取得、データの盗難が可能であり、侵害されたシステムの完全性とセキュリティに対して重大な脅威をもたらします。

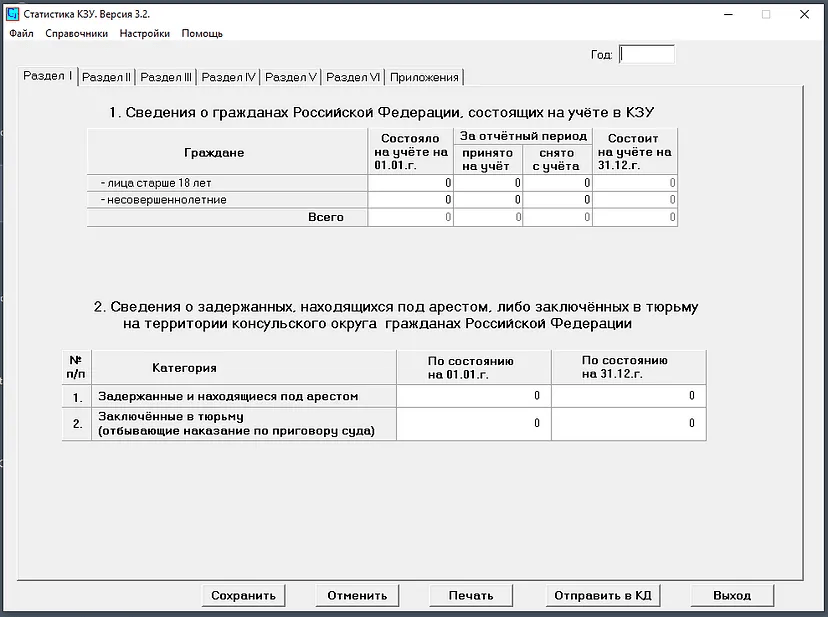

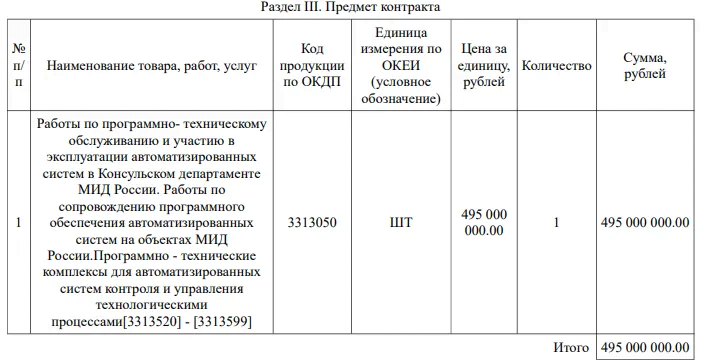

最新の侵害には、ロシアの領事部門のMIDが疑いもせずにユーザーにKonni RATを配信する可能性のあるバックドアインストーラーが含まれています。

DCSOの調査は、この活動を朝鮮民主主義人民共和国(DPRK)に関連するアクターにリンクし、ロシア政府機関に対する標的型スパイ作戦を示しています。

技術的詳細と影響

ロシアのMID内部での使用を意図した侵害されたインストーラーは、海外の領事館から領事部門への年次報告ファイルを安全なチャネルを介して中継するように設計されていました。

インストーラー内にKonni RATを埋め込むことで、マルウェアはコマンドアンドコントロールサーバーとの接触を確立し、さらなる指示を待ち、機密データの抽出を可能にします。

この侵害の影響は広範にわたり、洗練された脅威に対抗するための強固なサイバーセキュリティ防御の必要性を浮き彫りにします。

地政学的影響

この侵害の発見は、ロシアと北朝鮮の間の複雑なダイナミクスを強調し、地政学的な近接性がサイバーセキュリティのダイナミクスに影響を与える可能性があることを示しています。

DPRKネクサスアクターによるロシア政府ソフトウェアの標的化は、継続的な地政学的緊張と国際関係におけるサイバースパイの役割を反映しています。