UNC6692として追跡されている脅威グループは、ソーシャルエンジニアリングを使用して「Snow」という名前の新しいカスタムマルウェアスイートを展開しています。これはブラウザ拡張機能、トンネラー、バックドアを含みます。

彼らの目標は、認証情報の盗難とドメイン乗っ取りを通じた深いネットワーク侵害の後、機密データを盗むことです。

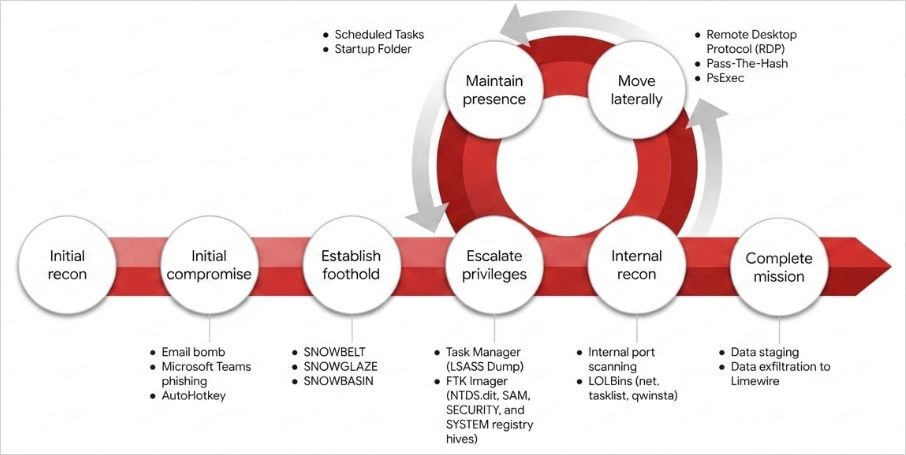

Googleの Mandiant研究者によると、攻撃者は「メールボミング」戦術を使用して緊急性を作り出し、その後Microsoft Teamsを介してターゲットに連絡し、IT ヘルプデスク担当者になりすまします。

最近のマイクロソフトのレポートは、サイバー犯罪分野でこの戦術の人気が高まっていることを強調し、ユーザーをだましてQuick Assistまたは他のリモートアクセスツール経由で攻撃者にリモートアクセスを許可させています。

UNC6692の場合、被害者はメールスパムをブロックするパッチをインストールするためのリンクをクリックするよう促されます。実際には、被害者は「SnowBelt」という悪意のあるChrome拡張機能を読み込むAutoHotkeyスクリプトを実行するドロッパーを取得します。

この拡張機能はヘッドレスMicrosoft Edgeインスタンスで実行されるため、被害者は何も気付きませんが、スケジュールされたタスクとスタートアップフォルダショートカットも永続性のために作成されます。

SnowBeltは永続性メカニズムと、オペレーターが「SnowBasin」という名前のPythonベースのバックドアに送信するコマンドのリレーメカニズムとして機能します。

コマンドは「SnowGlaze」と呼ばれるトンネラーツールによって確立されたWebSocketトンネルを通じて配信され、ホストとコマンドアンドコントロール(C2)インフラストラクチャ間の通信をマスクします。

SnowGlazeはまた、SOCKS プロキシ操作を容易にし、任意のTCPトラフィックが感染したホストを通してルーティングされるようにします。

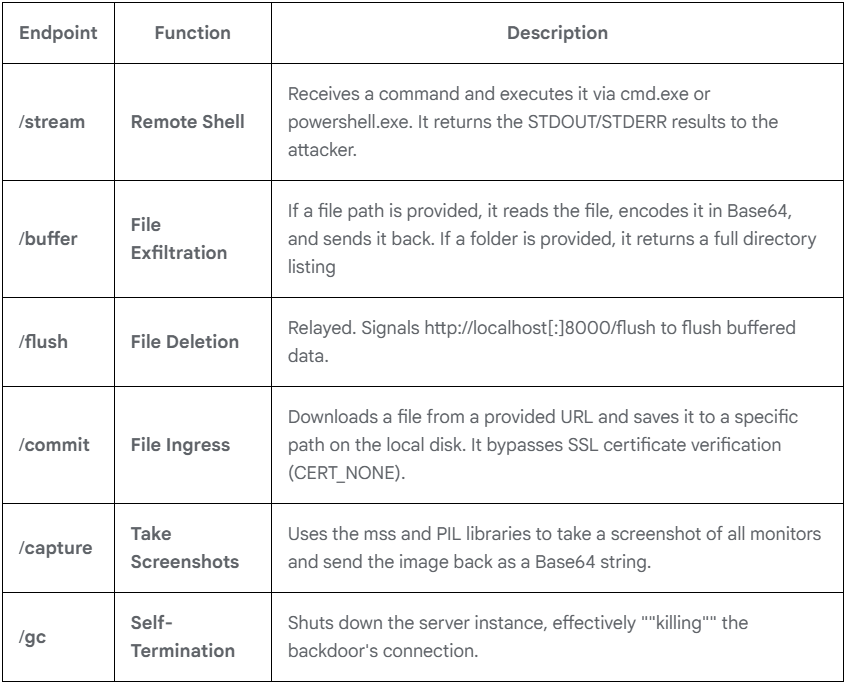

SnowBasinはローカルHTTPサーバーを実行し、感染したシステムでオペレーターが提供するCMDまたはPowerShellコマンドを実行し、同じパイプラインを通じてオペレーターに結果をリレーバックします。

このマルウェアは、リモートシェルアクセス、データ流出、ファイルダウンロード、スクリーンショットキャプチャ、および基本的なファイル管理操作をサポートしています。

オペレーターはまた、ホストでバックドアをシャットダウンするための自己終了コマンドを発行することができます。

Mandiantは、侵害後、攻撃者がSMBやRDPなどのサービスをスキャンして追加のターゲットを特定し、ネットワーク上を横移動するための内部偵察を実行したことを発見しました。

攻撃者はLSASSメモリをダンプして認証情報を抽出し、パス・ザ・ハッシュ技術を使用して追加のホストに認証し、最終的にドメインコントローラーに到達しました。

攻撃の最終段階では、脅威アクターはFTK Imagerを展開してActive Directoryデータベースを抽出し、SYSTEM、SAM、およびSECURITYレジストリハイブを抽出しました。

これらのファイルはLimeWireを使用してネットワークから流出し、攻撃者がドメイン全体の機密認証情報にアクセスできるようにしました。

このレポートは、「Snow」ツールセットを検出するのに役立つ侵害指標(IoC)とYARAルールの広範なセットを提供しています。

Mythosが見つけたもの の99%はまだパッチが当たっていません。

AIが4つのゼロデイを1つのエクスプロイトにチェーンし、レンダラーとOSの両方のサンドボックスをバイパスしました。新しいエクスプロイトの波が来ています。

Autonomous Validation Summit(5月12日および14日)で、自律的でコンテキスト豊富な検証がどのように悪用可能なものを見つけ、コントロールが機能することを証明し、修復ループを閉じるかを確認してください。