高度な多段階フィッシングキャンペーンが、偽の決済ゲートウェイページを通じてPNB MetLife Insuranceの顧客を積極的に標的にしています。

この攻撃チェーンは顧客情報を抽出し、不正なUPI決済を強要し、最終的には銀行認証情報の完全な窃取へとエスカレートします。攻撃者はブランドへの顧客の信頼を悪用しつつ、無料ホスティングサービスとTelegramボットを利用してデータをリアルタイムで流出させています。

これらのページはモバイル端末向けに最適化されており、SMSベースの配信ベクターであることを強く示唆しています。分析の結果、正規の決済処理バックエンドは存在せず、ユーザーの操作はすべてデータ窃取のみを目的として設計されていることが判明しました。

脅威アクターは展開し、EdgeOne Pages(無料ホスティングサービス)上に複数のフィッシングテンプレートを配置しています。いずれもPNB MetLifeの公式保険料支払いゲートウェイになりすましています。

インフラ詳細:

| カテゴリ | 詳細 |

|---|---|

| ホスティングプラットフォーム | EdgeOne Pages(迅速な展開のための無料ホスティング) |

| Telegram流出ボット | @pnbmetlifesbot – 初期データ収集 |

| 高度な窃取ボット | @goldenxspy_bot – 銀行認証情報の窃取 |

| オペレーターアカウント1 | @darkdevil_pnb – リアルタイム監視 |

| オペレーターアカウント2 | @prabhatspy – データ受信アカウント |

| 配信方法 | SMS(おそらく主要な感染ベクター) |

2段階の攻撃フロー

ステージ1:基本的な決済詐欺テンプレート

最初のフィッシング亜種は、氏名、証券番号、携帯電話番号の入力を求めるモバイル向けフォームを提示します。

重大なのは、このページが入力検証を一切実装していない点で、任意の値が検証なしに受け付けられます。送信されると、JavaScriptがTelegram Bot APIを介してこのデータを密かに流出させます。

その後、被害者は支払い金額の入力を求められます(ここでも検証なし)。送信後、ページはUPIベースの支払いフローへ移行し、切迫感を煽るカウントダウンタイマー付きで動的に生成されたQRコードを表示します。

JavaScriptはQRコードとして描画される upi://pay URIを構築し、正規のUPIアプリ内で手入力させるために、意図的に金額パラメータを省略しています。

さらに、PhonePeとPaytmのボタンはクリップボード悪用手法を用い、支払いアプリのディープリンクへリダイレクトする前に、攻撃者が管理するUPI IDをクリップボードへ密かにコピーします。この二重の手法により、詐欺の成立率が大幅に高まります。

ステージ2:高度な認証情報窃取テンプレート

より危険な亜種は、攻撃を決済詐欺の範囲を超えてエスカレートさせます。基本情報を収集した後、被害者には「金額を更新」「金額を返金」「自動引き落としシステムを追加」といった選択肢が提示され、正規の契約サービスであるかのような錯覚を作り出します。

「金額を更新」を選択すると、ユーザーは新しい保険料額を入力し、「確認のための銀行詳細」ページへ進みます。

ここで攻撃は最大の深刻度に達します。すべての銀行およびカード情報が goldenxspy_bot を介してTelegramへ流出し、オペレーターアカウント prabhatspy に送信されます。これにより、このキャンペーンは決済詐欺から包括的な金融認証情報の窃取へと変貌します。

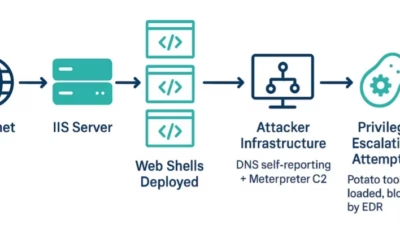

技術的な攻撃チェーン

この攻撃は、すべての処理をクライアント側JavaScriptに依存しています:

- データ収集:検証されていないフォーム入力が顧客情報を取得します。

- サイレントな流出:ハードコードされたTelegramボットのトークンとチャットIDにより、データがリアルタイムで送信されます。

- 動的QR生成:JavaScriptがUPI支払いURIをQRコードとして描画します。

- クリップボード操作:攻撃者管理のUPI IDがクリップボードへ密かにコピーされます。

- アプリへのリダイレクト:ディープリンクにより、攻撃者のUPI IDが事前入力された状態で正規の決済アプリへ被害者を誘導します。

あらゆる段階でバックエンド検証が存在しないことから、攻撃者が正規の金融取引を行っているのではなく、このインフラが詐欺のためだけに存在していることが確認できます。

- ユーザー向け:SMSメッセージ内の保険料支払いリンクは決してクリックせず、ブックマークしたURLからPNB MetLifeの公式サイトへ直接アクセスしてください

- 企業向け:悪性ドメインをブロックするためのメールおよびSMSフィルタリングを実装し、フィッシングの兆候について顧客を啓発してください

- プラットフォーム向け:フィッシングキットをホストしているEdgeOne Pagesのサブドメインをブロックし、金融認証情報窃取に関与するTelegramボットを監視してください

- 法執行機関向け:Telegramおよびホスティング事業者と連携して即時テイクダウンを実施し、帰属特定のためにオペレーターアカウントを追跡してください

このキャンペーンは、モバイル詐欺のメカニズムと心理操作に対する高度な理解を示しています。

無料ホスティングプラットフォーム、正規の決済アプリ、リアルタイムのTelegram流出の悪用により、インド最大級の保険会社の一つを標的とした、摩擦の少ない詐欺オペレーションが成立しています。

翻訳元: https://gbhackers.com/pnb-metlife/