バンキングトロイの木馬「Anatsa」が、PDFビューアを装ったアプリを通じて再びGoogle Playに潜入し、5万回以上ダウンロードされました。

このマルウェアはアプリのインストール直後にデバイス上で活動を開始し、北米の銀行アプリを起動するユーザーを追跡し、アカウントへのアクセス、キーロギング、または自動取引を可能にするオーバーレイを表示します。

最新のキャンペーンを発見しGoogleに報告したThreat Fabricの研究者によると、Anatsaは標的となるアプリを開いたユーザーに対して、銀行システムのメンテナンス予定を知らせる偽のメッセージを表示します。

この通知は銀行アプリのUI上に表示され、バックグラウンドでのマルウェアの活動を隠し、被害者が銀行に連絡したり、不正取引を確認したりするのを妨げます。

Threat Fabricは長年にわたりGoogle Play上のAnatsaを追跡しており、偽のユーティリティや生産性ツールに偽装した複数の侵入を明らかにしています。

2021年11月に明らかになったキャンペーンでは30万回のダウンロード、2023年6月に発覚したものは3万回のダウンロード、2024年2月に公開されたものは15万回のダウンロードに達しました。

2024年5月には、モバイルセキュリティ企業Zscalerが、Anatsaが公式アプリストアに再び侵入し、PDFリーダーとQRリーダーを装った2つのアプリで合計7万回のダウンロードを記録したと報告しました。

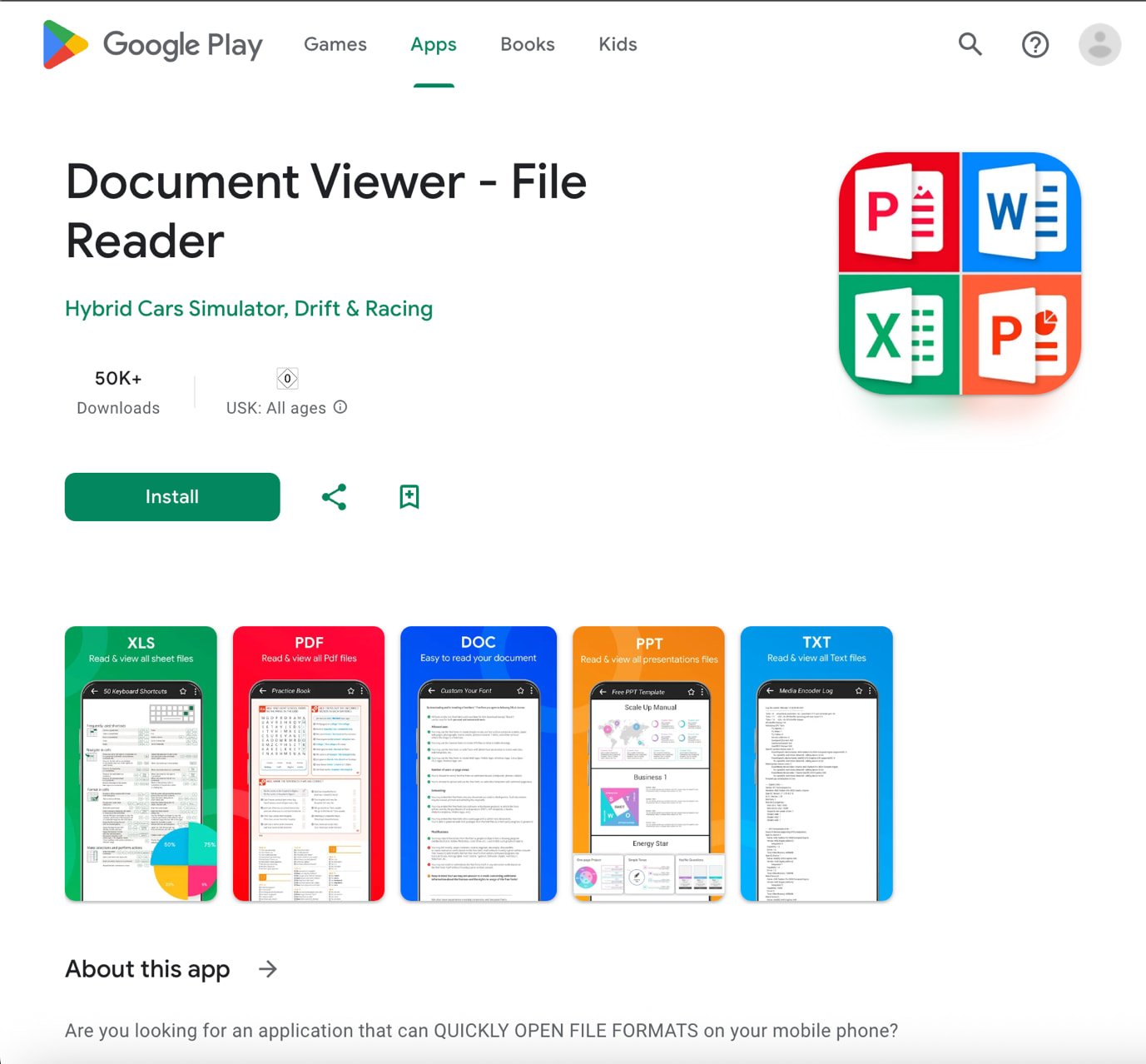

今回Threat FabricがGoogle Playで発見したAnatsaアプリは、「Document Viewer – File Reader」で、開発者は「Hybrid Cars Simulator, Drift & Racing」となっています。

出典:ThreatFabric

研究者によると、このアプリは過去の事例でもAnatsaの運営者が用いた巧妙な手口に従っており、十分なユーザー数を獲得するまでアプリを「クリーン」な状態に保ちます。

アプリが十分な人気を得ると、リモートサーバーからAnatsaのペイロードを取得し、別アプリとしてインストールする悪意のあるコードをアップデートで導入します。

その後、Anatsaはコマンド&コントロール(C2)サーバーに接続し、感染デバイス上で監視すべき標的アプリのリストを受け取ります。

最新のAnatsaアプリは、ストアでの初公開から6週間後の6月24日から30日の間にトロイの木馬を配布しました。

現在、Googleはこの悪意のあるアプリをストアから削除しています。

もしこのアプリをインストールしていた場合は、直ちにアンインストールし、Play Protectでシステム全体のスキャンを実行し、銀行口座の認証情報をリセットすることを推奨します。

Anatsaは定期的にGoogle Playへの侵入方法を見つけているため、ユーザーは信頼できる発行元のアプリのみを利用し、ユーザーレビューを確認し、要求される権限に注意し、インストールするアプリ数を必要最小限に抑えるべきです。

2025年の8つの一般的な脅威

クラウド攻撃はますます巧妙化していますが、攻撃者は驚くほど単純な手法でも成功しています。

Wizが数千の組織で検知したデータに基づき、本レポートではクラウドに精通した脅威アクターが用いる8つの主要な手法を明らかにします。