サイバーセキュリティソリューションの大手プロバイダー3社が、MITREの年次エンドポイント検知および対応(EDR)ソリューションテストの2025年版への参加を見送ることを決定しました。

マイクロソフトが2024年6月にMITRE Engenuity ATT&CK Evaluations: Enterprise 2025への不参加を発表した後、SentinelOneとPalo Alto Networksも9月12日に今年のテストから撤退することを確認しました。

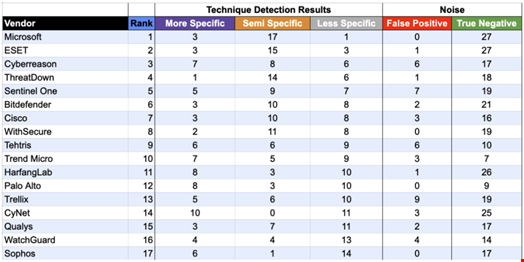

これらの決定は、サイバーセキュリティコミュニティの間でプログラムの今後や有効性について懸念を呼んでいます。特に、これら3社はいずれも主要なサイバーセキュリティベンダーであり、2024年のテストでは全社が好成績を収めていたため、驚きの声が上がっています。マイクロソフトのソリューションはMITREのテストでトップ、SentinelOneは5位、Palo Altoは12位でした。

特にマイクロソフトにとっては驚きの決断です。同社はこのテストでの評価を利用して、2024年12月にも自社ソリューションMicrosoft Defender XDRのプロモーションを行っていました。

興味深いことに、3社とも今回の決断について「製品開発とイノベーションを優先するため」と説明しています。

しかし、専門家の中には、他にも要因があるのではないかと指摘する声もあり、テストが実際のセキュリティ向上よりもプロモーションの場と見なされる傾向が強まっていることも挙げられています。

InfosecurityはMITREのCTO兼MITRE Labs上級副社長であるチャールズ・クランシー氏にインタビューし、2025年12月に発表予定の今年のテスト結果を前に、評価テストの進化と今回の決断の背景について重要なポイントを共有してもらいました。

ATT&CK Evaluations: Enterpriseの背景

MITREコーポレーションは、米国を拠点とする非営利団体で、多くのサイバーセキュリティプログラムを運営しており、その中には米国政府の委託によるものも含まれます。

MITREは2015年にATT&CKフレームワークを導入し、これはサイバーセキュリティ業界において現実世界のサイバー攻撃者の手法・戦術・手順(TTP)をマッピングする標準ツールとなりました。

2019年、MITRE ATT&CKは「セキュリティテスト市場のギャップを埋める」ために最初のEvaluationsプログラムを開始したとクランシー氏は述べています。

「サイバーセキュリティ製品向けのサードパーティテストには様々な種類がありましたが、それぞれ独自のプロセスや評価方法を持っていたため、結果に一貫性がなく、業界を前進させる厳密さに欠けていました」と彼は説明します。

MITRE Engenuity ATT&CK Evaluations: Enterpriseは、すべての評価テストの中で最も定期的に実施されており、開始以来毎年行われています。

LinkedInの投稿で、CrowdStrikeのエンジニアリングディレクターであり、元MicrosoftおよびTenableのセキュリティリサーチャーであるIgal Gofman氏は、このテストを「サイバーセキュリティのオリンピック」と呼んでいます。

MITREのサイバーセキュリティ実務に従事する1000人のうち、133人がMITRE ATT&CKに専任し、そのうち12~15人が評価テストに携わっているとクランシー氏はInfosecurityに語りました。

毎年、テストプログラムのチームはATT&CKでマッピングされたTTPに基づき、複数の現実の攻撃者や攻撃チェーンの中から1つを選びます。

その後、MITRE独自の自動化攻撃者エミュレーションプラットフォーム「Caldera」を使い、検知結果、誤検知、真の否定など複数の基準で、参加ベンダーのEDRソリューションを模擬攻撃でテストします。

このテストはEDRソリューションの有効性を比較するために利用できますが、クランシー氏は「毎年のテスト内容が大きく異なるため、長期的なベンチマークとしては見るべきではない」と指摘します。

「私たちがテストで重視しているのは、特定の脅威アクターを検知する個々の製品の比較です。毎年異なる攻撃者をシミュレーションすることは、新たな脅威のクラスを理解する上で非常に重要です」とクランシー氏は述べています。

2024年・2025年版テストの内容

2024年のMITRE ATT&CK Evaluations: Enterpriseでは、北朝鮮系ハッカーによる7つの戦術にわたる14の手法、CL0Pランサムウェアグループによる7つの戦術にわたる16の手法、LockBitランサムウェアグループによる11の戦術にわたる31の手法がエミュレートされました。

主要なEDRプロバイダーの一つであるCrowdStrikeは、その年のテストには参加しませんでした。CrowdStrikeのRedditサブレディットのメンバー(同社の従業員と名乗る人物)は、評価が同社EDR製品に影響を与えた7月19日の世界的障害直後に行われる予定だったと示唆しています。

その年は、Microsoft、ESET、Cybereasonがランキング上位を占め、続いてThreatDown、SentinelOne、Bitdefenderが続きました。

2025年には、ATT&CK Evaluationsチームは2つのシナリオを選定しました:

- Scattered Spiderシナリオ:ソーシャルエンジニアリング、クラウドインフラの悪用、IDの乱用、Living off the land(LOTL)技術を含むハイブリッド環境での多面的な侵入

- 中国系サイバースパイ活動シナリオ:ソーシャルエンジニアリングの巧妙な利用、正規アプリケーションやサービスの悪用、持続的なメカニズムの確立、検知回避のためのカスタムマルウェア使用など、回避的な侵入を強調

ベンダーは毎年変動することもあると認めつつ、クランシー氏は「多くのリピーター顧客がいる」と自信を示しました。

なぜベンダーはMITREのテストから撤退するのか

しかし、今年のテスト(結果は12月に発表予定)には、Microsoft、SentinelOne、Palo Alto Networksという大手3社が欠けることになります。

Microsoftは6月13日に今年のテスト不参加を発表し、「この決定により、Secure Future Initiativeおよびお客様への製品イノベーションに全リソースを集中できる」と述べました。

9月12日には、SentinelOneとPalo Altoも同様の声明を発表しました。

SentinelOneは「顧客重視の取り組みに製品・エンジニアリングリソースを優先し、プラットフォームのロードマップを加速させるため」とし、Palo Altoは「この決定により、お客様の最も差し迫ったセキュリティ課題に直接対応する重要なプラットフォームイノベーションをさらに加速し、進化する脅威環境により迅速に対応できる」と説明しました。

Infosecurityの取材に対し、SentinelOneとPalo Alto Networksは追加コメントを控え、Microsoftはコメント要請に応じませんでした。

しかしMITREのクランシー氏は、3社とは密に連絡を取り合っており、今年のテストから撤退した理由を把握していると述べています。

まず、ベンダーの声明にもあるように、MITRE ATT&CK Evaluationsプログラムへの参加には多大なリソースが必要であり、そのために割かれる時間や人員が他のプロジェクトに使えなくなることが示唆されています。

また、クランシー氏は、テストを毎年難易度を上げて設計しようとしており、今年はやや難易度を上げすぎた可能性も認めました。

「毎年、前年よりも難しいテストを設計し、業界全体を前進させたいと考えています。テストはベンダーが自社製品をアップグレードする機会にもなりますが、バランスがうまく取れないこともある」と説明します。

Infosecurityの取材に対し、ManageEngineのエンドポイントセキュリティ製品担当シニアプロダクトマネージャー、Vishal Santharam氏はクランシー氏の見解を補足しました。

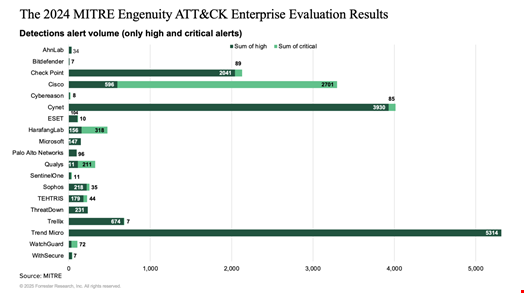

「2024年には、MITREが評価でアラートのボリュームも記録し始めましたが、これはベンダーにとって常に調整が難しい課題です。アラートが増えるとアラート疲れも増します」と述べ、Forresterの調査を引用しています。

さらにSantharam氏は、2025年のEvaluations: Enterpriseテストにはクラウド環境が含まれており、「これは未検証の領域であり、ベンダーにとってさらに多くの注意が必要」と指摘しました。

最後にクランシー氏は、以前は毎年MITRE ATT&CK Evaluations: Enterpriseテストに向けてベンダーフォーラムを開催していたとInfosecurityに語りました。

「このフォーラムは、毎年のテストの目的を業界と共に設定する上で有益でしたが、ここ数年は開催されなくなっていました」とクランシー氏は認めています。

LinkedIn上で、CrowdStrikeのGofman氏は、MITRE Evaluationsテストは当初セキュリティソリューションのベンチマークとして素晴らしい取り組みだったが、近年は「ベンダーシアター」になってしまったと主張しています。

「ベンダーは実際のセキュリティ向上ではなく、PRのために莫大なリソースを投じている。MITREやCISAが予算削減や変化の圧力を受ける中、一部ベンダーは撤退の好機と見なしたのだろう」と述べています。

「TTPベースのテストというコンセプト自体は今も価値があるが、進化の過程で時代遅れとなり、エンドポイント偏重で現実の脅威から乖離してしまった」とも付け加えています。

VulnCheckの脆弱性研究者Patrick Garrity氏もこの見解を裏付け、「このベンチマーク活動は、より良い製品を作るための妨げとなり、宣伝のための巨大な気晴らしになってしまったようだ」と別のLinkedIn投稿で述べています。

こうした懸念があるものの、クランシー氏は2025年版テストにも約12社のサイバーセキュリティベンダーが参加していることを確認しました。

MITRE、2026年にベンダーフォーラムを再始動へ

クランシー氏はInfosecurityに対し、MITRE ATT&CK Evaluations: Enterprise 2026に向けてベンダーフォーラムを再設立する意向を示しました。

「これは2026年版に向けてすでに再設立に取り組んでいるところです」と述べています。

この意欲は、SentinelOneとPalo Altoが2025年版への不参加を発表した後の9月18日にLinkedIn投稿でも公表されました。

翻訳元: https://www.infosecurity-magazine.com/news/cyber-vendors-pull-out-mitre/