マイクロソフトは、脅威アクターがますます外部のマイクロソフトTeamsコラボレーションを悪用し、エンタープライズネットワークへのアクセスと横展開に正規ツールを利用していることについて警告しています。

ハッカーはIT部門またはヘルプデスク担当者になりすまし、クロステナントチャットを通じて従業員に連絡し、データ盗難目的でリモートアクセスを提供するようだまします。

マイクロソフトは、Quick Assistなどの商用リモート管理ソフトウェアとRcloneユーティリティを使用してファイルを外部クラウドストレージサービスに転送する同様の攻撃チェーンを使用した複数の侵入を観察しています。

テック企業は、正規アプリケーションとネイティブ管理プロトコルの多用のため、その後の悪質な活動は通常の操作と区別しがたいと指摘しています。

「脅威アクターはますます外部マイクロソフトTeamsコラボレーションを悪用してIT部門またはヘルプデスク担当者になりすまし、ユーザーにリモートアシスタンスアクセスの許可を納得させています」とマイクロソフトは述べています。

「この初期の足がかりから、攻撃者は信頼できるツールとネイティブ管理プロトコルを使用してエンタープライズ全体を横展開し、流出用に機密データをステージングできます。侵入ライフサイクル全体を通じてルーティンのIT支援活動に溶け込むことがよくあります」と同社が付け加えました。

多段階攻撃

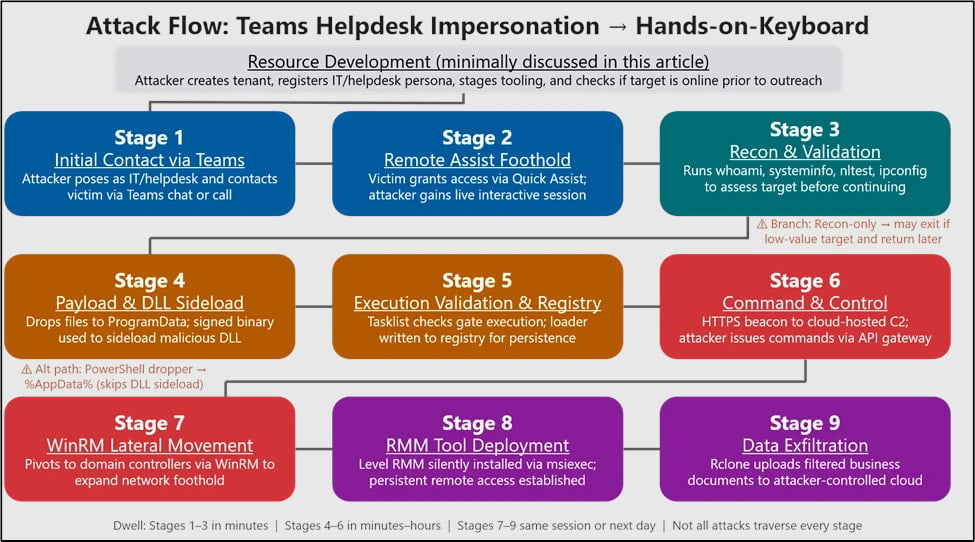

最近のレポートで、マイクロソフトは、脅威アクターが外部Teamsチャットを通じてターゲットに連絡し、会社のIT担当者になりすまし、アカウント問題に対処するか、セキュリティ更新を実行する必要があると主張する9段階の攻撃チェーンについて説明しています。

目標は、ターゲットにリモートサポートセッション(通常はQuick Assistを通じて)を開始するよう納得させることで、攻撃者に従業員のマシンの直接的な制御を与えます。

そこから、攻撃者はコマンドプロンプトとPowerShellを使用して迅速な偵察を実行し、特権、ドメインメンバーシップ、およびネットワーク到達可能性をチェックして、横展開の可能性を評価します。

その後、ProgramDataなどのユーザー書き込み可能な場所に小さなペイロードバンドルをドロップし、DLLサイドローディングを通じて信頼できる署名済みアプリケーション(例:Autodesk、Adobe Acrobat/Reader、Windows Error Reporting、データ損失防止ソフトウェア)を通じて悪質なコードを実行します。

このように確立されたコマンド&コントロール(C2)へのHTTPSベースの通信は、通常のアウトバウンドトラフィックに溶け込み、検出をより困難にします。

感染が確立され、Windows Registryの修正を通じて永続性が確保されると、攻撃者はWindows Remote Management(WinRM)を悪用してネットワーク全体を横展開し、ドメイン参加システムおよびドメインコントローラなどの高価値資産をターゲットにします。

その後、リーチ可能なシステムに追加のリモート管理ソフトウェアツールをデプロイし、Rcloneまたは同様のツールを使用して機密データを収集して外部クラウドストレージポイントに流出させます。

マイクロソフトは指摘しており、この流出ステップは非常にターゲット指定されており、フィルタを使用して価値のある情報のみに焦点を当て、転送量を削減し、運用の隠蔽性を改善しています。

マイクロソフトは、ユーザーが外部Teamsの連絡先をデフォルトで信頼されていないものとして扱うことを思い出させ、管理者がリモートアシスタンスツールを制限するか厳密に監視し、WinRMの使用を制御されたシステムに制限することを推奨しています。

これに加えて、同社は組織外の人物からの通信と潜在的なフィッシング試行を明示的にフラグするTeamsセキュリティ警告に注意を促します。