ここ数ヶ月間、REMUSとして知られる新しいインフォスティーラーマルウェアがサイバー犯罪の領域で出現し、セキュリティ研究者やマルウェア分析者の注目を集めています。最近数ヶ月間に発表された複数の技術分析では、ブラウザターゲティングメカニズム、認証情報盗難機能など、マルウェアの機能、インフラストラクチャ、およびLummaスティーラーとの類似性に焦点を当てています。

しかし、マルウェア自体の背後にある地下活動にはほとんど注目が集まっていません。

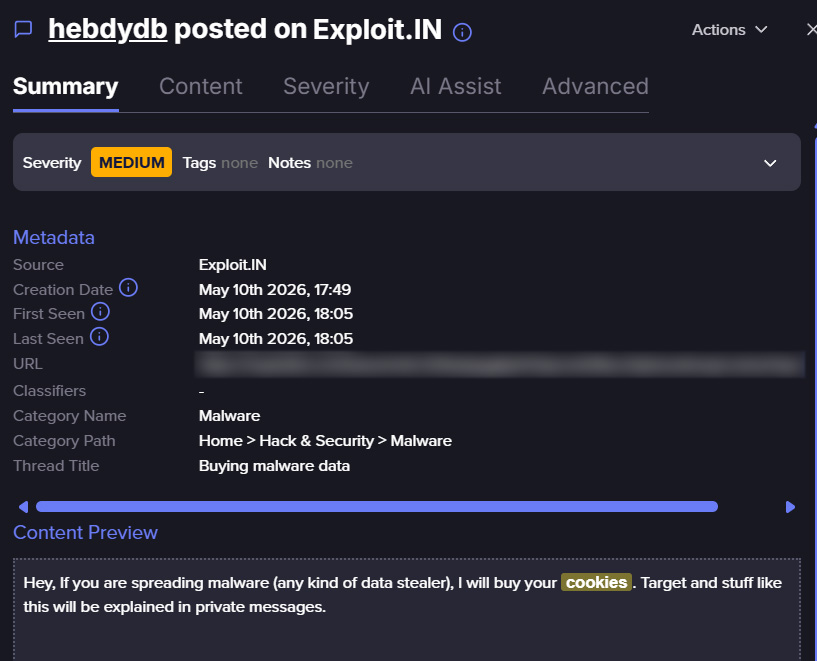

Flareの研究者による分析では、2026年2月12日から5月8日までの間にREMUS地下活動に関連する128の投稿を調査し、地下コミュニティ内でグループがマルウェアをどのように提示、開発、および運用しているかについてのレアな視点を提供しています。アクターの広告、アップデートログ、機能アナウンスメント、運用上の議論、および顧客向けコミュニケーションを分析することで、研究はこの作戦がどのように進化したか、そしてその開発を推進した優先事項が何であったかをマップするのに役立ちます。

調査結果は、スティーラーの機能の急速な進化だけでなく、商業化、運用スケーラビリティ、セッション盗難、およびパスワードマネージャーターゲティングへの焦点の増加を明らかにしています。より広く言えば、このアクティビティは、最新のマルウェア・アズ・ア・サービス(MaaS)オペレーションが、継続的な開発サイクル、運用上の改善、および使いやすさ、永続性、長期的な収益化を改善するために設計された機能を備えた構造化されたソフトウェアビジネスにますますどのように似ているかについての洞察を提供しています。

地下活動は、わずか数ヶ月間の間に、オペレーターが機能アップデート、運用上の改善、および新しい収集機能を繰り返し公開する、高度に圧縮されているが積極的な開発サイクルを明らかにしています。

静的なマルウェアビルドを広告するのではなく、投稿はほぼリアルタイムで進化するアクティブに維持されるMaaSプラットフォームを描写しています。

-

2026年2月は初期の商業的推進をマークしました。初期の投稿はREMUSを信頼できる使いやすいスティーラーとして確立することに焦点を当て、ブラウザ認証情報盗難、クッキー収集、Discordトークン盗難、Telegram配信、および基本的なログ管理を促進しました。トーンは非常にプロモーショナルで顧客指向でした。最初の投稿の1つで、オペレーターは「適切な暗号化と専用の中継サーバを使用すれば、コールバック率は約90%です。」と主張しました。

別の投稿では、マルウェアを「24時間体制のサポート」と「子供でも理解できるほど単純な」機能を備えていると宣伝し、最初から使いやすさと商業化への強い重点を強調しました。

-

2026年3月はキャンペーンの最も活発な開発期間でした。このフェーズ中、オペレーターはリストア機能、拡張されたログ処理、ワーカー追跡、統計ページ、重複ログフィルタリング、および改善されたTelegram配信ワークフローを導入しました。複数の投稿は盗難自体ではなく、運用の可視性とキャンペーン管理に焦点を当てていました。1つのアップデートはログテーブルと統計ビューにワーカーのニックネームを追加し、別のアップデートはローダー実行の可視性を改善して、オペレーターが失敗した感染をより良く理解できるようにしました。このシフトは、REMUSが単なるマルウェア実行ファイルだけでなく、より広い運用プラットフォームに進化していたことを示唆しています。

-

2026年4月はセッションの継続性とブラウザ側の認証アーティファクトへの明確な移行を示しました。オペレーターはSOCKS5プロキシサポート、改善されたトークン復元、アンチVM切り替え、ゲーミングプラットフォームターゲティング、およびパスワードマネージャー関連の収集を追加しました。1つのアップデートは明示的に「1PasswordおよびLastPassの拡張機能用にIndexedDBコレクションを追加しました。」と述べました。

別のものはBitwarden関連の検索を参照しました。投稿はますます認証されたセッション、復元ワークフロー、および単独の認証情報だけではなくブラウザ側のストレージを強調しました。

-

2026年5月上旬までに、この作戦は改善と運用安定性に焦点を当てているように見えました。データセット内の残りの投稿は復元の改善、バグ修正、収集の最適化、および配信と管理機能への継続的な調整を参照し、オペレーターが急速な機能拡張からプラットフォーム安定化へシフトしていることを示唆しています。

REMUSおよびLummaとの関連性

公開レポートは、主にREMUSをLummaスティーラーの技術的に重要な後継者またはバリアントとして焦点を当てています。研究者は、マルウェアを、アンチVM チェック、ブラウザに焦点を当てた認証情報盗難、およびブラウザ暗号化バイパス技術を含むLummaとの複数の類似性を共有する64ビットインフォスティーラーと説明しました。

その技術的なオーバーラップは重要ですが、地下データは物語がマルウェア系統をはるかに超えていることを示唆しています。

分析された投稿は、脅威アクターがマルウェアの周囲に商用サイバー犯罪製品を積極的に構築していることを示しています。この作戦はアップデート、カスタマーサポート、パフォーマンス改善、および追加の収集機能を繰り返し促進し、正当なソフトウェア開発サイクルに非常に似た方法で実行されました。

初期の投稿の1つで、オペレーターはマルウェアが適切な暗号化と中継サーバとペアになった場合、約「90%」の成功した配信レートを達成できると主張し、潜在的な買い手に運用上の信頼性についての安心を与えることを明確に目的とした言語を使用しました。

盗まれたセッションは盗まれたパスワードの新しい形式です

REMUSのようなインフォスティーラーは、認証情報を収集するだけではなく、MFA全体をバイパスするクッキー、ブラウザトークン、および認証されたセッションをキャプチャします。

Flareは、暗黒ウェブマーケットとTelegramチャネル全体で数百万のスティーラーログを継続的に監視しているため、攻撃者がそれらを使用する前に、露出されたセッションと認証情報を検出できます。

セッション盗難へのシフトとクッキーの価値の上昇

REMUSキャンペーン全体の最も明確なテーマの1つは、従来の認証情報収集だけではなく、セッション盗難に対する強調の増加です。

歴史的に、多くのインフォスティーラーは主にユーザー名とパスワードに焦点を当てていました。

しかし、REMUSはクッキー収集、トークン処理、ブラウザセッション、プロキシ支援復元、および認証されたアクセスの継続性を繰り返し強調しました。キャンペーンの初期段階から、マルウェアはブラウザセッションと認証アーティファクトをその価値の中核部分として促進しました。

これは地下経済全体の広いシフトを反映しており、盗まれたクッキーと認証されたセッションはますます非常に価値のある商品になっています。認証情報を盗んで後でログインしようとする代わりに、攻撃者はMFAプロンプト、ログインアラート、デバイス検証、およびリスクベースの認証システムをバイパスする可能性のある既に認証されたセッションをますます求めています。

複数のREMUSアップデートは「復元」の改善、プロキシ互換性、およびトークン復元ワークフロー中の複数のプロキシタイプのサポートを参照し、オペレーターがセッション永続性を主要なセールスポイントと見なしていることを強く示唆しています。

いくつかのアップデートはまた、アクティブなセッションがかなりの価値を持つプラットフォーム、つまりDiscord、Steam、Riot Games、およびTelegramリンク環境に焦点を当てました。クッキー収集と復元機能と組み合わせると、キャンペーンはますます認証情報を盗むだけではなく、認証されたアクセス自体を保持および運用することを目的としているように見えました。

パスワードマネージャーは高価値のターゲットになります

キャンペーン内で観察された最も重要な後期段階の進化は、パスワードマネージャー関連の収集を含みました。2026年4月までに、オペレーターはBitwarden、1Password、LastPass、およびIndexedDBブラウザストレージに関連するサポートを宣伝していました。パスワードマネージャーはますます価値のある認証情報と認証材料の集中ストアを表しています。

IndexedDBへの参照は特に関連があります。なぜなら、最新のブラウザアプリケーションと拡張機能は、アプリケーションデータとセッション情報を保持するためにローカルブラウザストレージメカニズムを頻繁に使用するためです。

投稿は、それ自体では成功したボルト復号化またはREMUSによる直接的なパスワードマネージャー侵害を証明していません。

ただし、これらは、REMUSの開発がパスワード管理エコシステムに関連するブラウザ側のストレージ収集に向かって進んでいたことを明確に示しています。

REMUSの背後にある運用上の成熟度

地下活動はまた、最新のMaaSエコシステムがどのようにますます正当なソフトウェアビジネスに似ているかを示しています。

分析された投稿全体を通じて、オペレーターは繰り返しバージョン化されたアップデート、バグ修正、機能拡張、トラブルシューティング改善、統計拡張、および運用可視性の改善を公開しました。

いくつかの投稿はまた、ワーカー、統計ダッシュボード、管理可視性、ローダー監視、およびログカテゴリ化への参照を通じて、マルチオペレーター環境を示唆しました。この運用構造は、マルウェア開発者がますます開発、インフラストラクチャ、配信、および収益化を専門的な役割に分離する、より広いMaaS傾向と密接に一致しています。

最終的な考え

REMUSキャンペーンは、最新のインフォスティーラーオペレーションが単純な認証情報盗難をはるかに超えてどのように進化しているかについてのあかしを提供しています。

わずか数ヶ月間で、Flare分析者によって分析された地下活動は、基本的なマルウェア促進から、運用信頼性、セッション永続性、および拡張可能なデータ収集に焦点を当てた構造化MaaSエコシステムの開発への明確な移行を示しました。

おそらく最も注目すべきことに、キャンペーンは地下経済における認証されたセッションとブラウザ側の認証アーティファクトの重要性の増加を強調しました。トークン復元、プロキシ支援セッション復旧、およびパスワードマネージャー関連の収集に対する繰り返しの強調は、単にパスワードを盗むことから認証済み環境へのアクセスを直接維持することへのサイバー犯罪オペレーションの広いシフトを反映しています。

調査結果は、ますます重要な現実を強化しています。インフォスティーラーは、永続性、自動化、および長期的な収益化ワークフローをサポートする成熟した運用プラットフォームに急速に進化しています。これらのエコシステムが継続的にプロの化するにつれて、脅威アクターがマルウェアを運用および商業化する方法を理解することは、マルウェア自体を分析することと同じくらい重要になるかもしれません。