Mustang Pandaとして知られる中国と関係のある脅威アクターが、チベットコミュニティを標的とした新たなサイバースパイ活動に関与しているとされています。

このスピアフィッシング攻撃は、チベットに関連する話題、たとえば第9回世界議員チベット大会(WPCT)、チベット自治区(TAR)における中国の教育政策、そして第14代ダライ・ラマによる最近出版された書籍などを利用していると、IBM X-Forceは報告しています。

このテクノロジー企業のサイバーセキュリティ部門は、今月初めにこのキャンペーンを観測したと述べており、攻撃はMustang Pandaによる既知のマルウェアPUBLOADの展開につながっています。同社はこの脅威アクターをHive0154という名称で追跡しています。

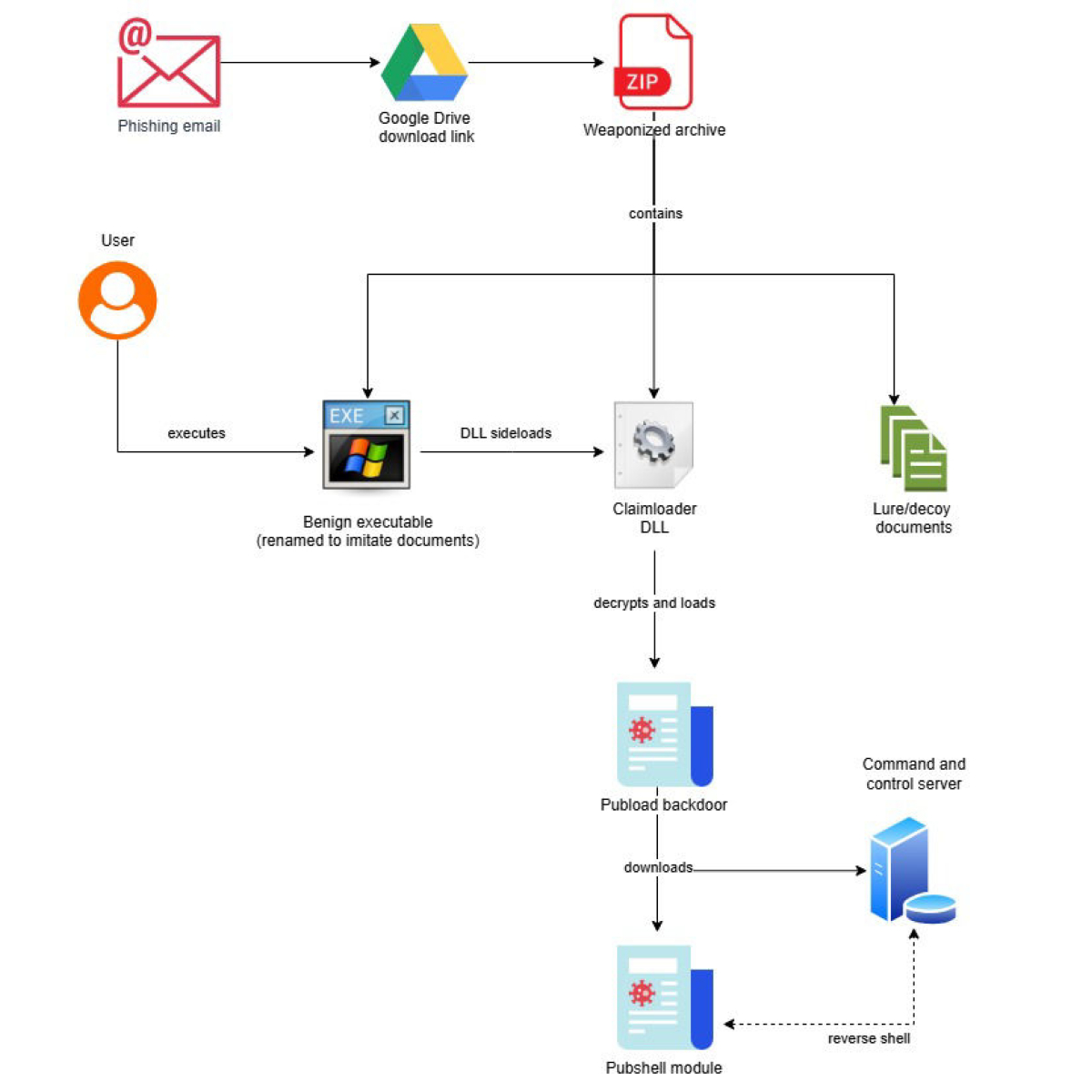

攻撃の連鎖では、チベットをテーマにした誘導を利用し、無害なMicrosoft Wordファイル、チベット系ウェブサイトで再掲載された記事、WPCTの写真などを含む悪意のあるアーカイブを配布し、ドキュメントに偽装した実行ファイルを開かせます。

この実行ファイルは、過去のMustang Panda攻撃でも観測されたように、DLLサイドローディングを利用してClaimloaderと呼ばれる悪意のあるDLLを起動し、さらにPUBLOADを展開します。PUBLOADはリモートサーバーに接続し、次の段階のペイロードであるPubshellを取得するダウンローダーマルウェアです。

Pubshellは「リバースシェルを介してマシンへの即時アクセスを可能にする軽量バックドア」であると、セキュリティ研究者のGolo Mühr氏とJoshua Chung氏は今週発表した分析で述べています。

この段階で、いくつかの命名規則の違いについて触れておく価値があります。IBMは、2022年5月にCisco Talosが初めて文書化したカスタムステージャーにClaimloaderという名称を、第一段階のシェルコードダウンローダーにPUBLOADという名称を与えています。一方、Trend Microは両方をPUBLOADと識別しています。Team T5も同様に、これら2つのコンポーネントをまとめてNoFiveとして追跡しています。

この動きは、IBMがHive0154のサブクラスターによる2024年後半から2025年初頭にかけて米国、フィリピン、パキスタン、台湾を標的とした活動を報告した数週間後に発生しました。

これらの活動もチベットを標的としたケースと同様に、スピアフィッシングメールから発信される武器化されたアーカイブを利用して、政府、軍、外交機関を標的としています。

これらのデジタルメッセージには、クリックすると細工されたZIPまたはRARアーカイブをダウンロードするGoogle DriveのURLリンクが含まれており、最終的に2024年にはTONESHELL、今年からはClaimloader経由でPUBLOADが展開されています。

TONESHELLは、Mustang Pandaがよく使用する別のマルウェアで、Pubshellと同様にリバースシェルを作成し、侵害されたホスト上でコマンドを実行するために使用されます。

「Pubshellによる匿名パイプ経由のリバースシェルの実装はTONESHELLとほぼ同一です」と研究者らは述べています。「ただし、結果を即座に返すために新しいスレッドを実行する代わりに、Pubshellではコマンド結果を返すために追加のコマンドが必要です。また、シェルとして ‘cmd.exe’ のみを実行可能です。」

「いくつかの点で、PUBLOADとPubshellはTONESHELLの独立して開発された『軽量版』のように見え、洗練度は低いものの、コードの重複が明確に見られます。」

台湾を標的とした攻撃では、HIUPAN(別名MISTCLOAKまたはU2DiskWatch)と呼ばれるUSBワームが使用されており、これを利用してUSBデバイス経由でClaimloaderとPUBLOADを拡散しています。

「Hive0154は、複数のアクティブなサブクラスターと頻繁な開発サイクルを持つ非常に高度な脅威アクターであり続けています」と研究者らは述べています。

「Hive0154のような中国系グループは、膨大なマルウェアの武器庫をさらに洗練させ、東アジアを拠点とする民間および公共部門の組織に引き続き焦点を当てるでしょう。多様なツール群、頻繁な開発サイクル、USBワームを用いたマルウェア配布は、彼らが高度な脅威アクターであることを際立たせています。」

翻訳元: https://thehackernews.com/2025/06/pubload-and-pubshell-malware-used-in.html