FBIアトランタ地域事務所とインドネシア当局は、「W3LL」グローバルフィッシングプラットフォームを解体し、インフラを押収し、アメリカとインドネシアの間でフィッシングキット開発者を標的とした初の協力執行行動として説明される中で容疑者の開発者を逮捕しました。

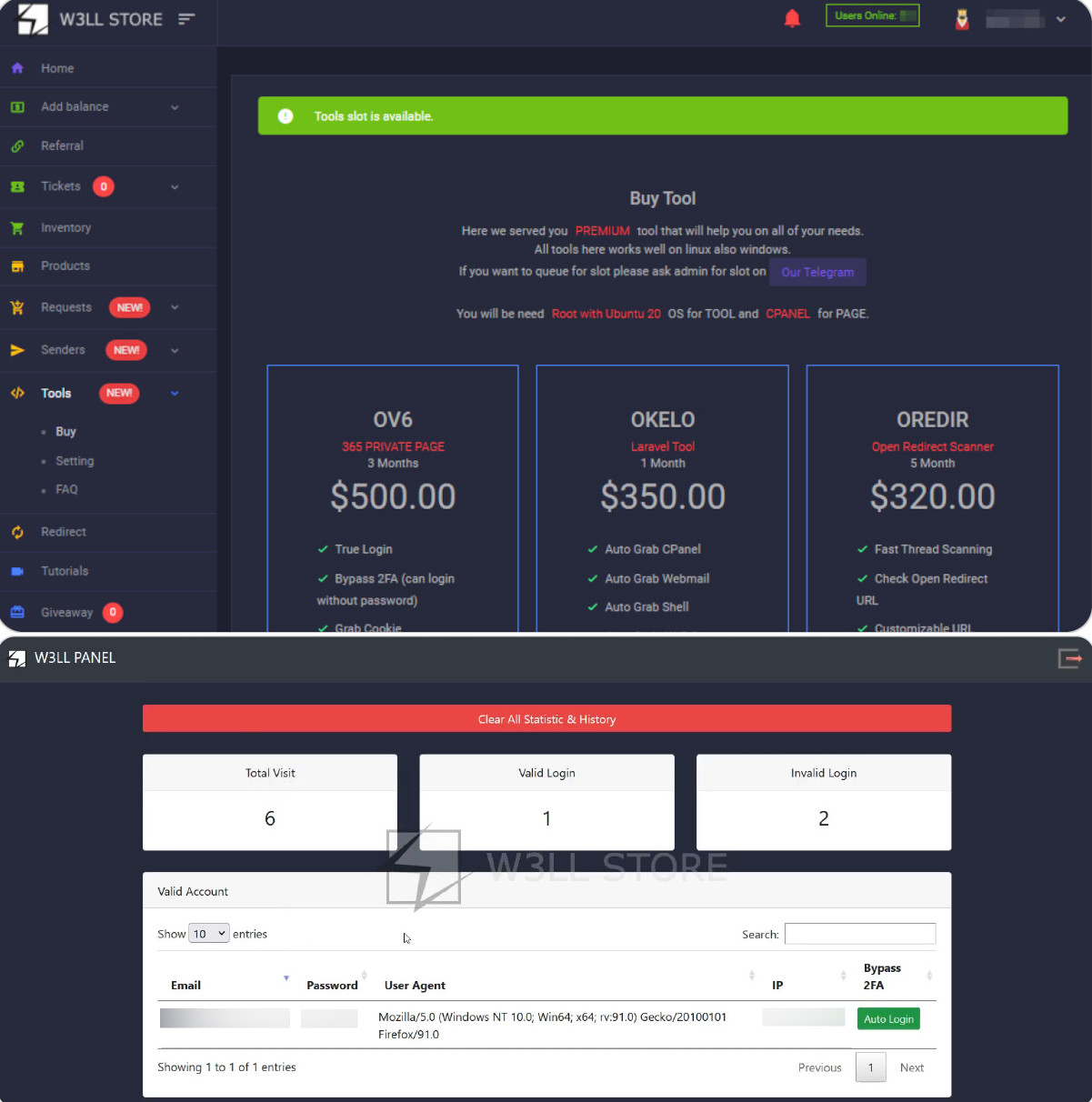

W3ll Storeはフィッシングキットとオンラインマーケットプレイスであり、サイバー犯罪者が数千の認証情報を盗み、2,000万ドルを超える詐欺を試みることを可能にしていました。

「このウェブサイトはW3LL STOREに対して実施された協力執行行動の一部として押収されました」とw3ll[.]storeウェブサイトの押収メッセージに記載されています。

「w3ll.storeのドメインは、ジョージア州北部地区合衆国地方裁判所によって18 U.S.C. §§ 981および982に基づいて発行された差し押さえ令状に従い、連邦捜査局による共同執行行動の一部として連邦捜査局によって押収されました。」

W3LLフィッシングキットは500ドルで販売され、攻撃者が認証情報を収集するための企業ログインポータルの説得力のあるレプリカを作成することを可能にしていました。このキットは脅威アクターが認証セッショントークンをキャプチャすることを可能にし、攻撃者が多要素認証をバイパスして侵害されたアカウントへのアクセスを取得することを可能にしていました。

脅威アクターはW3LLSTOREという名前のマーケットプレイスも提供していました。このマーケットプレイスでは、盗まれた認証情報と不正なネットワークアクセスが売買されていました。

「これは単なるフィッシングではなく、フルサービスのサイバー犯罪プラットフォームでした」とFBI特別捜査官チャージのマーロ・グラハムは述べました。

当局によると、このマーケットプレイスは2019年から2023年の間に25,000以上の侵害されたアカウントの売却を仲介していました。W3LLSTOREがシャットダウン後も、操作は暗号化されたメッセージングプラットフォームを通じて継続され、ツールキットは変更されて他の脅威アクターに売却されていました。

2023年から2024年の間、このフィッシングキットは世界中の17,000人以上の被害者を標的にするために使用され、調査官は開発者が侵害されたアカウントへのアクセスを収集して転売していたことを発見しました。

W3LLフィッシングプラットフォームは以前Microsoft 365を標的とするキャンペーンに関連付けられていた企業アカウントであり、初期アクセスから後期悪用まで、ビジネスメール侵害(BEC)攻撃をサポートするために設計されていました。

フィッシングキットは中間者攻撃に依存していました。これは正当なログインポータルが攻撃者のインフラストラクチャを通してプロキシされた場合です。

これにより、脅威アクターはリアルタイムで認証情報、ワンタイムMFAパスコード、およびセッションクッキーを監視および傍受することができます。これらのセッションクッキーはその後、MFA認証チャレンジをトリガーすることなく侵害されたアカウントにログインするために使用される可能性がありました。

アクセスが取得されたら、攻撃者はインボックスを監視し、メールルールを作成し、被害者になりすまして請求書詐欺を犯し、BEC攻撃での支払いをリダイレクトしていました。