米国国家脆弱性データベース(NVD)を運営するチームは、報告される新規脆弱性の爆発的な増加に対応できていないと、データベースをホストする米国立標準技術研究所(NIST)の上級幹部が述べました。

4月15日、アリゾナ州スコッツデールで開催されたVulnCon26でNIST計算機科学者のハロルド・ブース氏は、報告される共通脆弱性および暴露(CVE)の「記録的成長」に対応するため、NVDはデータアナリストが脆弱性をエンリッチする方法で運用上の調整を行う必要があると述べました。

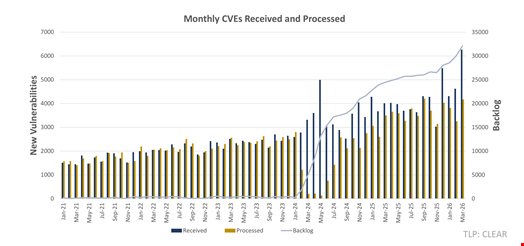

「CVEの報告は増加し続けており、NVDではそれらをすべて目にしていますが、対応する能力が単に不足しているため、積み残しも増加し続けています」とブース氏は述べました。

したがって、データアナリストはリスクベースのアプローチにシフトし、どのCVEを最初に処理・エンリッチするかを優先順位付けする方法を指導します。

この新しいアプローチは、NVDが2026年3月1日前に報告されたすべての脆弱性に対するエンリッチメントを廃止するなど、大胆な動きを含みます。

さらに、NVDは2021年に公開された大統領令14028で定義された米国連邦政府で使用されているソフトウェアまたは重要なソフトウェアで見つかった脆弱性のエンリッチメントを優先します。

NVDはまた、米国サイバーセキュリティおよびインフラストラクチャ庁(CISA)の既知の悪用脆弱性(KEV)リストに含まれる脆弱性に優先権を与えます。

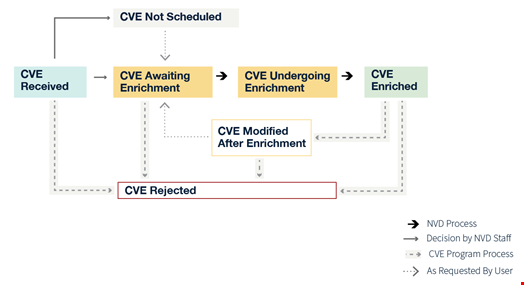

「提出されたすべてのCVEはNVDに追加されます。ただし、上記の基準を満たさないものは「スケジュール予定なし」として分類されます」とブース氏は述べました。

「脆弱性は攻撃者がアクセスすべきでないシステムにアクセスする手段であり、我々はそれらの穴をできるだけ迅速かつ効率的で効果的に塞ぎたいと考えています。我々は重要なもの、重要でないものではなく、重要なものに焦点を当てたいと考えています」と彼は付け加えました。

ユーザーは[email protected]のNVDにメールすることで、スケジュール予定なしのCVEのエンリッチメントをリクエストできます。

CVE急増がNVD容量を脅かす

この変更は、4月15日に公開されたNIST声明によると、2020年から2025年の間にCVE提出が263%増加したというCVE提出の急増によって駆動されています。

ブース氏はNVDが「これまで以上に高速で動作している」と述べ、2025年に約42,000のCVEをエンリッチしました。これは過去のどの年よりも45%多いものです。しかし、彼らはCVEが報告される速度に追いつくことができません。

「2026年の最初の3ヶ月間の提出は昨年の同時期よりもほぼ3分の1多くなっています。これを支援するために新しいツールを開発しようとしていますが、現在の方法では、これは対応できないものであることを認めます」とブース氏はVulnConで述べました。

このトレンドは加速する可能性があります。2026年2月、インシデント対応・セキュリティチームのフォーラム(FIRST)は、2026年に報告される記録的な50,000の追加CVEを予測しました。

Cisco Threat Detection & Response のプリンシパルエンジニアであるジェリー・ガンブリン氏は、さらに大きな成長を予想し、 今年末までに70,135のCVEを予測しています。これ は2025年の48,171と比較して45.6%の成長率を反映しています。

これらの予測は、AnthropicとOpenAIによる新しい生成型AIモデル、すなわちClaude MythosとGPT-5.4-Cyberの最近のアナウンスを考慮していません。これらは大規模なサイバーセキュリティ脆弱性を自動的に検出・修正することを約束しています。

ブース氏は、彼のチームが大規模言語モデル(LLM)に基づく新しい脆弱性発見ツールが主な原因で、共通プラットフォーム列挙(CPE)識別子の数の増加にも直面していることを認めました。

CPEは、ハードウェア、オペレーティングシステム、ソフトウェアアプリケーションを一意に識別するために使用される標準化された命名スキームです。

CVEスコアリングと分析の新しいルール

ブース氏はまた、同じリスクベースのアプローチに従って、NVDがCVEをエンリッチする方法の他の変更も明らかにしました。

NVDは、提出者によってすでにスコアリングされたCVEに対して、スコアが脆弱性と一致していないと判断した場合を除き、独自の深刻度スコア(CVSS)を提供しなくなります。

さらに、NVDは変更がエンリッチメントデータに重大な影響を与える場合にのみ、変更されたCVEを再分析します。

ユーザーはNVDに連絡することでスコアの変更または新しいCVE分析をリクエストでき、NVDは提出を確認してケースバイケースで処理方法を決定します。

最後に、ブース氏は「より明確にするため」にCVEの更新ステータスラベルもアナウンスしました。例えば、NVDは前の「延期」ステータスを廃止し、「スケジュール予定なし」に置き換えて、NVDが対応するCVEをエンリッチしないことを示します。

NVDはCVEとNVDのステータスラベルを説明するドキュメント、それらが何を意味し、どのように比較するかを公開しています。

翻訳元: https://www.infosecurity-magazine.com/news/nvd-enrichment-premarch-2026/