CVE-2026-22752として追跡されている重大な脆弱性がSpring Security Authorization Serverで開示され、Dynamic Client Registrationエンドポイントを実行している組織に影響を与えています。

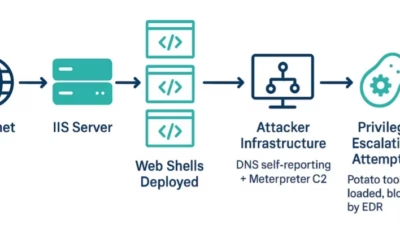

この脆弱性により、攻撃者は悪意のあるクライアントメタデータを注入でき、保存型クロスサイトスクリプティング(XSS)、権限昇格、およびサーバーサイドリクエストフォージェリ(SSRF)攻撃につながる可能性があります。

この脆弱性は、セキュリティ研究者Kelvin Mbogoによって責任を持って報告され、2026年4月21日にSpring Securityチームによって公式に開示されました。

明示的に有効にされると、Spring Authorization ServerのDynamic Client Registration機能は特定のクライアントメタデータフィールドの検証が不十分になります。有効なInitial Access Tokenを持つ攻撃者は、特別に細工されたメタデータで悪意のあるOAuthクライアントを動的に登録することで、この弱点を悪用できます。

サーバーの設定と提供されるメタデータに応じて、これは以下をもたらす可能性があります:

- 保存型XSS – Authorization Serverに永続的な悪意のあるスクリプトを注入する

- 権限昇格 – システム内で不正な昇格された権限を取得する

- SSRF – サーバーに内部リクエストを作成させ、バックエンドインフラを露出させる可能性がある

CVSSベクトル(AV:N/AC:L/PR:L/UI:N/S:C/C:H/I:H/A:N)は、ネットワーク上で悪用可能で複雑性が低い攻撃を示し、低レベルの権限のみが必要であり、インターネット向けの展開では深刻なリスクをもたらします。

以下のSpringプロダクトが脆弱であることが確認されています:

- Spring Security: 7.0.0 – 7.0.4

- Spring Authorization Server: 1.3.0 – 1.3.10, 1.4.0 – 1.4.9, 1.5.0 – 1.5.6

Springは脆弱性に対応したパッチバージョンをリリースしました。管理者は直ちにアップグレードすべきです:

- Spring Security 7.0.x → 7.0.5にアップグレード(OSS)

- Spring Authorization Server 1.3.x → 1.3.11にアップグレード(Commercial)

- Spring Authorization Server 1.4.x → 1.4.10にアップグレード(Commercial)

- Spring Authorization Server 1.5.x → 1.5.7にアップグレード(OSS)

商用ビルドを使用している組織は、Spring Enterpriseを通じて修正にアクセスできます。

OAuthベースのAuthorization Serverは、最新アプリケーション認証フローの中核です。侵害されたAuthorization Serverは、組織全体のアカウント乗っ取り、サービス間の横方向の移動、および機密データの流出につながる可能性があります。

単一の悪用パスに保存型XSSとSSRFが組み合わさっていることで、CVE-2026-22752はクラウドネイティブおよびマイクロサービス環境で特に危険です。

セキュリティチームは、Dynamic Client Registrationを使用するすべての展開を監査し、遅延なくパッチを適用することを強く推奨されています。直ちにパッチを適用できない場合は、Dynamic Client Registrationエンドポイントを無効にすることが実行可能な一時的な対応です。

翻訳元: https://gbhackers.com/critical-spring-authorization-server-issue/