新しいKyberランサムウェア操作が最近の攻撃でWindowsシステムとVMware ESXiエンドポイントをターゲットにしており、1つのバリアントがKyber1024ポスト量子暗号化を実装しています。

サイバーセキュリティ企業Rapid7は、2026年3月のインシデント対応中に、2つの異なるKyberバリアントを取得して分析しました。両バリアントは同じネットワークに配置されており、1つはVMware ESXiをターゲットにし、もう1つはWindowsファイルサーバーに焦点を当てています。

「ESXiバリアントは特にVMware環境のために構築されており、データストア暗号化、オプションの仮想マシン終了、および管理インターフェースの改ざんの機能を備えています」とRapid7は説明しています。

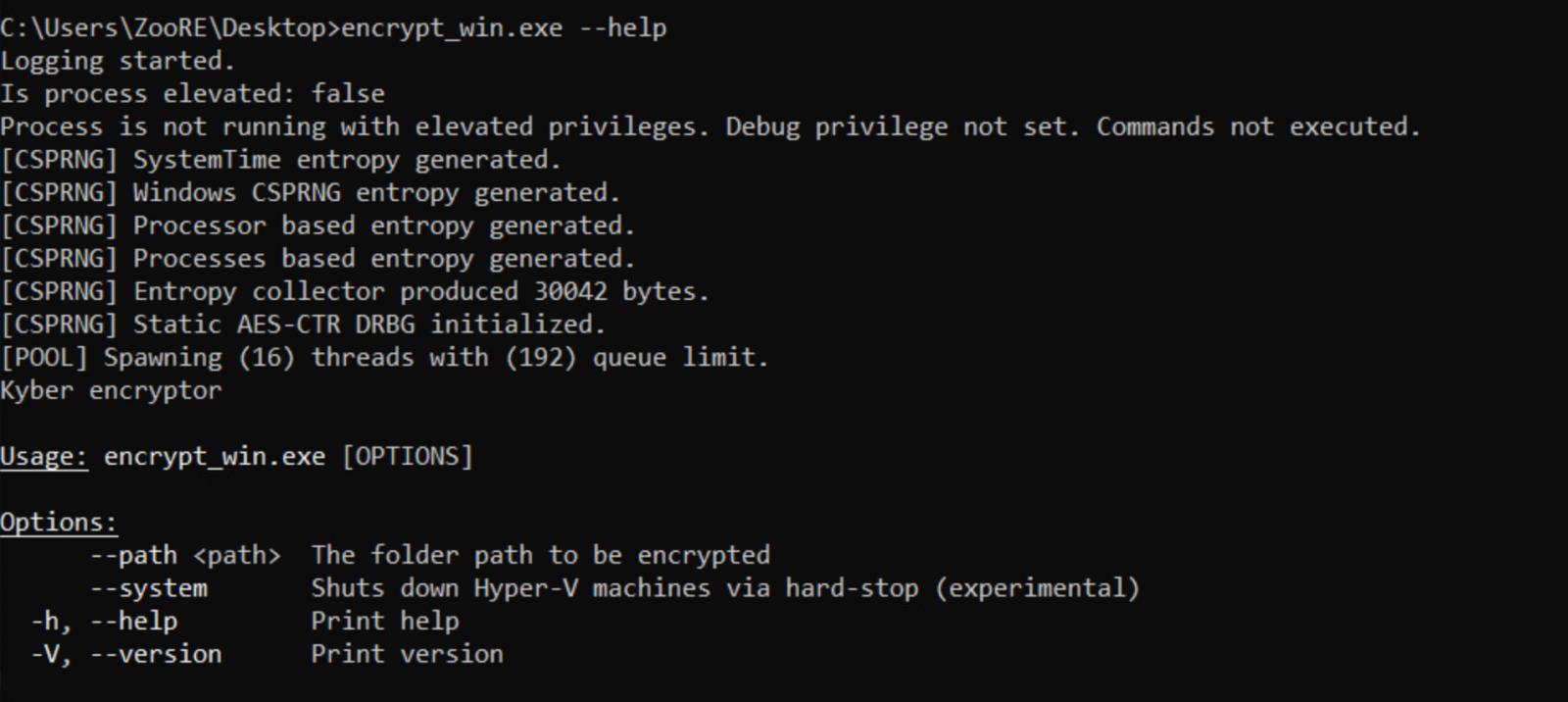

「Rustで書かれたWindowsバリアントには、Hyper-Vをターゲットにするための自己説明的な「実験的」機能が含まれています。」

両バリアントは同じキャンペーンIDとTorベースの身代金インフラストラクチャを共有しているため、同じランサムウェアアフィリエイトによってデプロイされました。そのアフィリエイトは、すべてのサーバーを同時に暗号化することで影響を最大化することを目指していたと思われます。

執筆時点で、BleepingComputerはKyberデータ恐喝ポータルにリストされている被害者は1社のみを発見しました。それは数十億ドル規模のアメリカの防衛請負業者およびITサービスプロバイダーです。

Rapid7によると、ESXiバリアントはインフラストラクチャ上のすべての仮想マシン(VM)を列挙し、データストアファイルを暗号化してから、ESXiインターフェースを身代金メモで改ざんして、被害者を身代金支払いと復旧プロセスへ導きます。

「ポスト量子」暗号化をKyber1024鍵カプセル化に基づいていると謳っていますが、Rapid7はこれらの主張がLinux ESXi暗号化機能に対して偽であることを発見しました。

Linuxバージョンの場合、ランサムウェアはファイル暗号化にChaCha8を使用し、鍵ラッピングにRSA-4096を使用しています。

小さいファイル(<1 MB)は完全に暗号化され、「.xhsyw」拡張子が追加されます。1 MBから4 MBの間のファイルは最初の1 MBのみ暗号化されます。4MBより大きいファイルはオペレータの設定に基づいて断続的に暗号化されます。

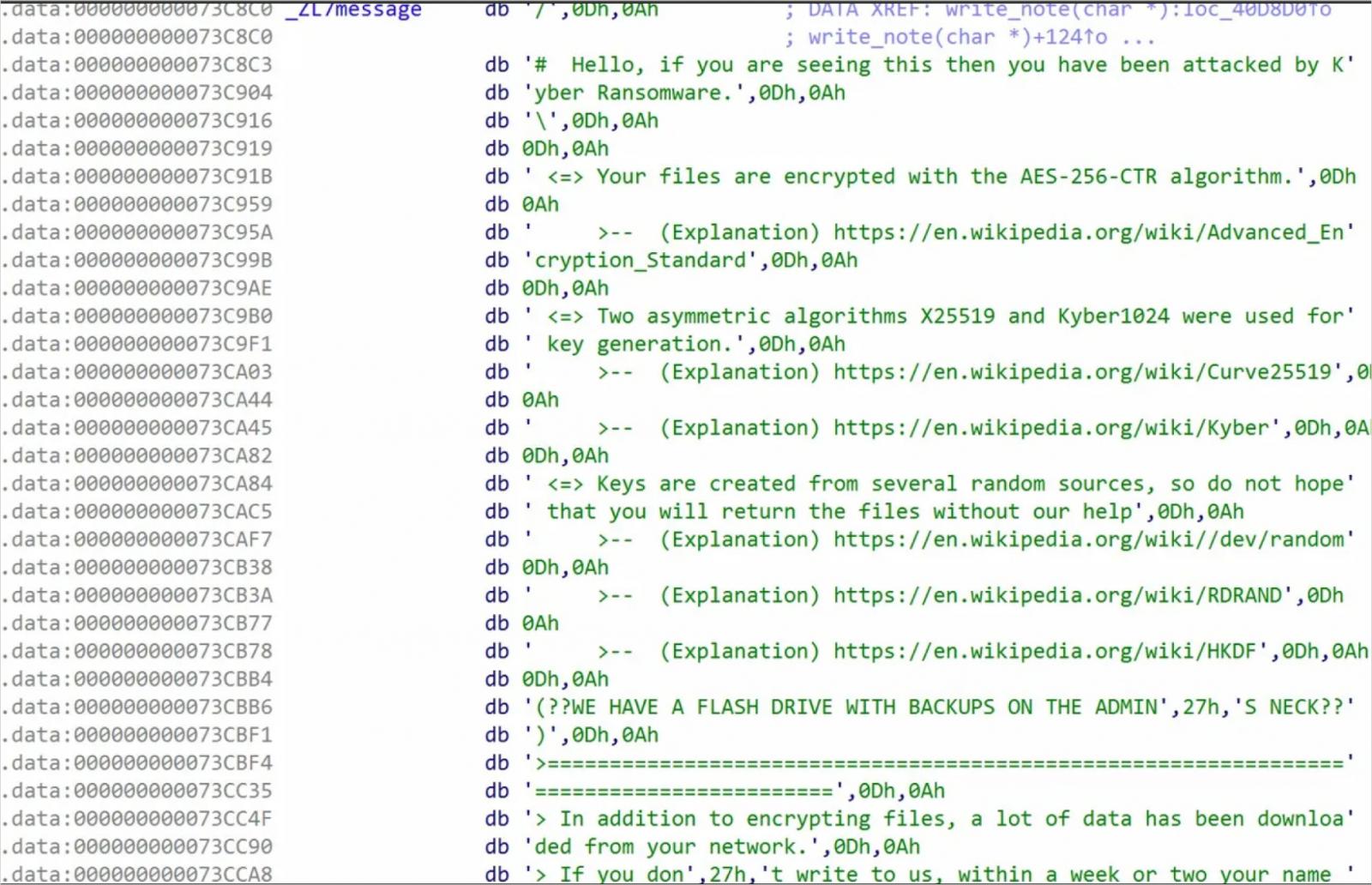

Rustで書かれたWindowsバリアントは、鍵保護のためにKyber1024とX25519を実装しており、身代金メモの主張と一致しています。

「これは、Kyberが直接的なファイル暗号化に使用されていないことを確認しています。代わりに、Kyber1024が対称鍵マテリアルを保護し、AES-CTRが一括データ暗号化を処理します」とRapid7は説明しています。

ポスト量子暗号化の使用は注目すべきですが、被害者の結果は変わりません。暗号化機能がRSAとKyber1024のどちらを使用するかにかかわらず、攻撃者の秘密鍵へのアクセスがない限り、ファイルは回復不可能です。

Windowsバリアントは暗号化ファイルに「.#~~~」拡張子を追加し、サービスを終了し、バックアップを削除し、Hyper-V仮想マシンをシャットダウンするための実験的機能を含みます。

これは、シャドウコピーの削除、ブート修復の無効化、SQL、Exchange、およびバックアップサービスの強制終了、イベントログのクリア、およびWindowsごみ箱の消去を含む、広範なデータ復旧パスを排除するように設計されています。

Rapid7は、KyberのWindowsバリアントでミューテックスの珍しい選択を強調しました。これはBoomplay音楽プラットフォームの曲を参照しているように見えます。

全体的に、Windowsバリアントはより技術的に成熟しているように見えますが、ESXiバリアントは現在、いくつかの機能が不足しています。

Mythosが発見したことの99%はまだパッチが当たっていません。

AIはレンダラーとOSサンドボックスの両方をバイパスするエクスプロイトに4つのゼロデイを連鎖させました。新しいエクスプロイトの波が来ています。

Autonomous Validation Summit(5月12日と14日)で、自律的でコンテキストに富んだ検証がどのように悪用可能なものを見つけ、コントロールが機能することを証明し、修復ループを閉じるかをご覧ください。