Bitdefender Labsで発見された新しい大規模スミッシングキャンペーンは、詐欺師が12か国にわたるモバイルユーザーに数万件の詐欺テキストメッセージを送信していることを示しており、運輸当局、通行料金オペレーター、駐車サービスを装っています。

重要なポイント

- 2025年12月以来、Bitdefender Labsの研究者は世界規模でドライバーを標的としたスミッシングキャンペーンを追跡しています。詐欺キャンペーンは2026年4月の時点でも継続中です

- 79,000件以上の詐欺メッセージが40の異なるSMS詐欺キャンペーンで検出されています

- 詐欺は世界中のDMV、通行料金オペレーター、駐車当局を装っています

- 被害者は偽のペイメントサイトまたはマルウェアダウンロードにリダイレクトされます

- そのインフラストラクチャは、急速なドメイン生成、送信者ID詐称、モバイルオペレーティングシステムを標的とした複数の回避技術によって特徴付けられています

2025年12月から2026年4月まで、Bitdefender Labsは世界中のドライバーを標的とした継続的なスミッシングキャンペーンを監視しています。

Labs研究者のAlexsandru Catalin Dajによれば、詐欺師は以下を使用しました:

- 79,000件以上のスキャムテキストメッセージ(29,200以上のユニークバリエーション)

- 当社のアンチフィッシングシステムはこれらの迷惑テキストメッセージを通じて拡散している31,900以上の異なるURLを検出しました

- 12か国にわたるアクティビティ。米国、カナダ、オーストラリア、ニュージーランド、フランス、スペイン、コロンビア、ブラジル、インド、英国、アイルランド、ルクセンブルクを含みます

- 英語、スペイン語、ポルトガル語、フランス語、ヒンディー語を含む複数の言語で配信されたメッセージ

すべてのメッセージは共通の目標を共有しています:受信者に偽の罰金を支払わせるか、機密情報を提供させるか、スパイウェアをインストールさせることです。

アクティビティは広範囲で高度に協調的ですが、Bitdefender Labsはこれらの詐欺を特定の脅威行為者またはグループに関連付けていません。

現段階では、未払い通行料金、駐車違反、または交通罰金に関するメッセージの共有テーマを超えて、これらのキャンペーンを結び付ける確認された関連性はありません。

それらを結び付けるのは、明確に特定された単一のソースではなく、戦術、メッセージング、配信方法の類似性です。

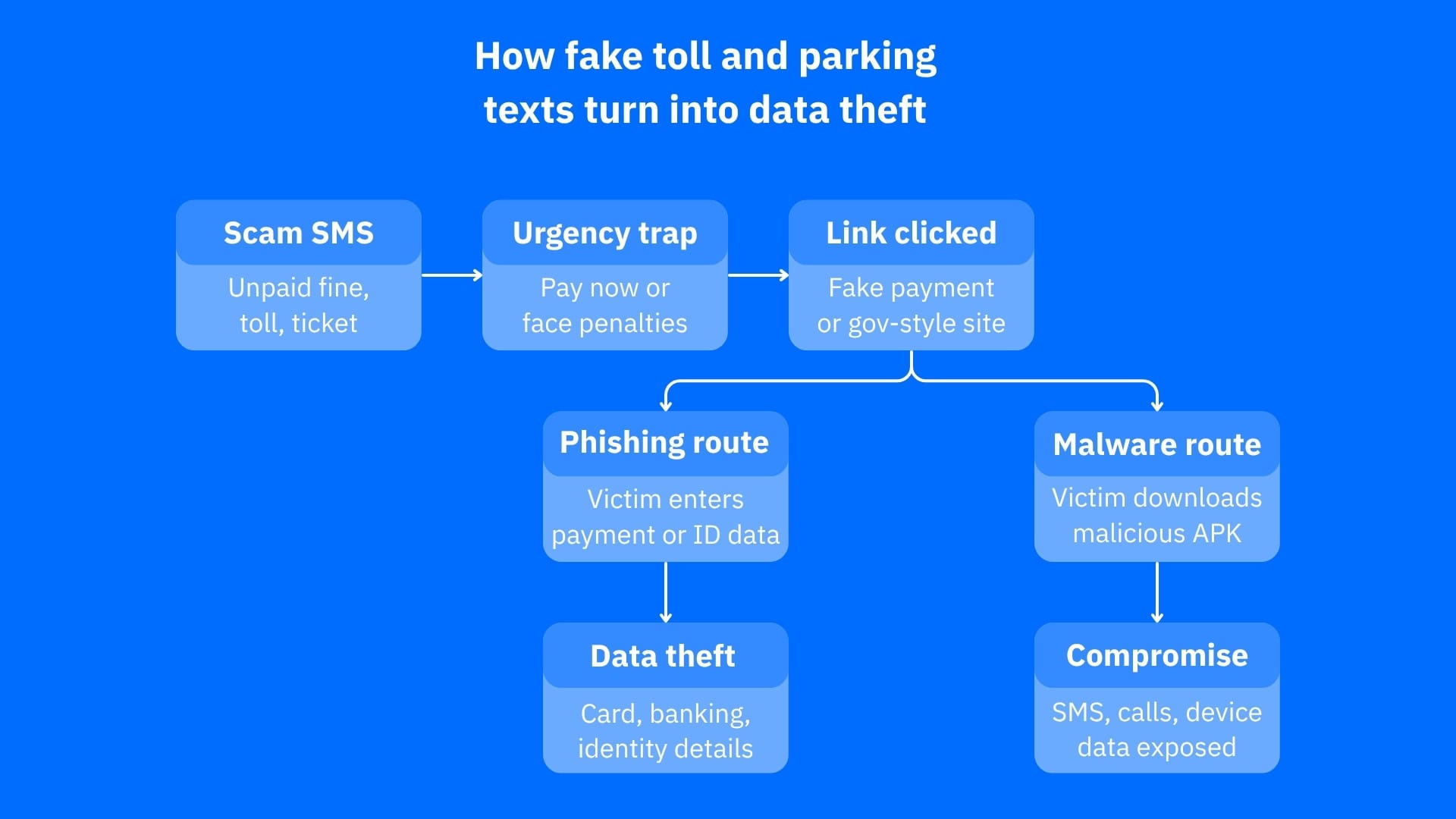

詐欺のしくみ

これらの詐欺メッセージは、緊急感を生み出し、ドライバーに迅速に行動するよう圧力をかけるように設計されています。典型的なメッセージは、受信者が未払いの通行料金、交通罰金、または駐車チケットを持っていると主張し、通常24~72時間の短い期限を設定して問題を解決します。リスク感を高めるため、メッセージは追加料金、免許停止、法的措置、または逮捕状などの結果を脅かしていることがよくあります。その後、受信者に「問題を解決する」ためにリンクをクリックするよう促します。

そのリンクは、公式政府または通行料金支払いポータルに非常に似ているように設計された詐欺ウェブサイトにつながります。そこで、被害者はカード詳細、個人データ、場合によっては銀行認証情報を含む機密情報の入力を求められることがあります。特定の地域では、攻撃はペイメントページではなくマルウェアを配信することで、さらに一歩進みます。

国別バリエーション

アメリカ合衆国

追跡した最大のスミッシングキャンペーンは米国のドライバーを標的としています。

メッセージは、よく知られている信頼できるエンティティ間でローテーションします:

- 米国の州DMV(カリフォルニア、フロリダ、ノースカロライナ、ワシントンDCなど)

- E-ZPass、SunPass、FastTrakなどの通行料金システム

ここで特定した内容:

- 17の異なる詐欺キャンペーンと25,000以上のフィッシングURLがこの詐欺行為に関連付けられています

- 最も標的とされた地域はカリフォルニアとテキサスを含みます

- メッセージを正当に見せる、詐称された送信者名の使用

- 短いコード(7726など)経由での配信。これはより信頼できるように見える可能性があります

メッセージの例:

「カリフォルニア行政罰通知:未払いの交通チケットがあります…逮捕状が発行されます…あなたの車両登録は3月18日から停止されます…支払い:https://ca[.]gov-okqs.bond/portal —(「Y」に返信して、クリックするためにもう一度開いてください)」

カナダ:駐車罰金詐欺が銀行盗難にエスカレート

カナダ、特にブリティッシュコロンビアでは、詐欺はより複雑な攻撃に進化します。

それは駐車引用符メッセージとして始まりますが、そこで終わりません。

観察した内容:

- 地元の駐車または市の回収サービスを装ったメッセージ

- 最も標的とされた地域にはブリティッシュコロンビア、アルバータ、オンタリオが含まれます

- Interac e-Transfer認証情報を標的とした第2段階

これは、被害者がまず罰金を支払おうとし、その後、知らぬ間にオンラインバンキングの詳細を提供し、より広い財務侵害につながることを意味します。

メッセージの例:

「駐車通知:過去の未処理違反。下のリンクにアクセスして、回収手続きを開始する前に問題を処理してください。https://myparking-help[.]com

英国:「Air-Pay」道路支払いテキスト

特定された最新の詐欺メッセージの波の1つは英国のユーザーを標的としており、道路またはジャーニー支払いに関連する単純だが効果的な釣りを使用しています。

研究者が発見した内容:

- このテーマを使用している単一のアクティブなキャンペーン

- 迅速なアクション促すための最小限のテキストと直接リンクの使用

メッセージの例:

「カードでジャーニーを支払う、https://im.air-pay.uk/…をクリック」

罰金や法的結果に依存する他の地域とは異なり、このキャンペーンは低摩擦アプローチを使用しています:

- 罰金または法的結果に関する言及なし

- 緊急性またはエスカレーション言語なし

- 「ジャーニーの支払い」への単純な要求

アイルランド:eFlow通行料詐欺

アイルランドでは、詐欺師はM50高速道路で使用される電子通行料金システムであるeFlowを装っています。

研究者が特定した内容:

- 最も標的とされた地域には レンスターとコノハトが含まれます

- 米国を標的とするキャンペーンでも見られる短いコード7726の使用

メッセージは通行料が未払いであると主張し、ユーザーをペイメントリンクに導きます。

メッセージの例:

「eflow:高速道路で未払い通行料があります。ペナルティを避けるために支払ってください:eflow[.]ie-paytoll.info」

オーストラリア:Linktを装った通行料詐欺

オーストラリアでは、詐欺師はニューサウスウェールズ州、ビクトリア州、クイーンズランド州全体で使用されている正当な通行料金オペレーターであるLinktを装っています。

このキャンペーンを特に説得力のあるものにしているのは、メッセージの配信方法です。

悪意のあるリンクを隠すために使用された2,200以上の短縮URLを観察しました

送信者名は「Linkt」として詐称されており、一部デバイスで既存の正当なメッセージスレッドにメッセージが表示される可能性があります。

メッセージの例:

「Linkt:あなたの通行料は未払いのままです。最後の通知—未処理通行料は回復措置にエスカレートし、rego制限につながる可能性があります。今すぐ支払う:https://cutt.ly/…」

「最後の通知-未処理通行料は回復措置にエスカレートし、rego制限につながる可能性があります。影響を避けるために今すぐ支払ってください。https://paylinkt[.]vip/au」

ニュージーランド:警察および司法制度罰金詐欺

ニュージーランドでは、詐欺師はNZ警察とエージェンシー改革省を装っており、未払い交通罰金に関するメッセージでユーザーを標的としています。

目立つ点:

- 詐欺師が政府テーマのドメインを使用して正当に見える

- 最も標的とされた地域には:オークランド、ウェリントン地域、カンタベリーが含まれます

- 相互作用を増やすためのモバイル固有の指示の包含

メッセージは交通罰金が期限切れであると主張し、支払われない場合の結果のエスカレーションを警告しています。

メッセージの例:

「NZ警察:あなたの交通罰金は10日以上期限切れです。遅延手数料または裁判所紹介を回避してください。今すぐ支払いを決済してください:https://polices-govt[.]link/nz

(リンクにアクセスするために「Y」に返信してからメッセージを再度開いてください)」

フランス:ULYS通行料支払い詐欺

フランスでは、詐欺師はULYSを装い、正当な通行料通知に非常に似たフランス語のメッセージを送信しています。

研究者が特定した内容:

- 最も標的とされた地域: イルドフランス、 ローヌアルプス、プロヴァンスアルプコートダジュール

- 400以上のフラグされた悪意のあるURL

- 地元のユーザーに合わせてフランス語で完全に記述されたメッセージ

メッセージは、少額の通行料が未払いのままであり、迅速に決済する必要があると主張しています。

メッセージの例:

「ULYS PEAGE:こんにちは<ユーザー> あなたのの通行料通過に続く6.80ユーロの未払い残高は[編集されました]。状況を規則化してください…」

ルクセンブルク:政府ポータル駐車罰金詐欺

ルクセンブルクでは、詐欺師は公式政府サービスポータルであるGuichet.luを装い、駐車違反に関連する正式なメッセージを使用しています。

目立つ点:

- 追跡した最小のスミッシングキャンペーンの1つ

- ケースリファレンス番号が含まれており、公式に見えるようにしている

- 特定の日付と違反を言及している

メッセージは駐車違反が記録されており、追加のペナルティを回避するために解決する必要があると主張しています。

メッセージの例:

「Guichet –グランドデュシェオブルクセンブルク。ファイルリファレンス:2026-458721。理由:21/03/2026に記録された駐車違反。https://lu-retrofacturation[.]comを介して規則化して、増加を回避してください。」

コロンビア:規模での通行料および交通罰金テキスト

スキャムメッセージの第2番目に大きな波は、コロンビア、特にボゴタ、アンティオキア、カウカバレーのユーザーを標的としています。

メッセージは通行料オペレーターおよび交通当局を装い、複数の送信者番号を使用して詐欺を規模で配布しています。

特定した内容:

- この詐欺行為に関連付けられた11,000以上のスキャムメッセージ

- 複数のローテーション短いコード(893181~893183および893175を含む)

- 主にbibtly.ccおよびbitcutt.ccを通じた繰り返されるドメインパターンの使用

すべてのリンクは最終的に支払い詳細を収集するように設計されたフィッシングページにユーザーをリダイレクトします。

メッセージの例:

Sr(a)違反者!法的なプロセスを開始し、道路制裁を開始しました。TyC が適用される50%割引で今すぐ決済してください。コンサルト:.b2026.biltly[.]cc/

スペイン:DGT交通罰金詐欺

スペインでは、詐欺師は公式交通当局であるDGT(Dirección General de Tráfico)を装っています。

研究者が特定した内容:

- 最も標的とされた地域にはマドリッド、カタロニア、アンダルシアが含まれます

- 「DGT」および「miMultas」を含む詐称された送信者名の使用

メッセージはスペイン語で書かれており、ユーザーに未払いの交通罰金について警告しています。

メッセージの例:

「[DGT]:ペンディング罰金の増加の最後のリマインダー。以下のリンクで書類を確認してください:https://seguridad-ahora[.]im/dgt.php」

「ペンディング罰金の増加の前の最後のリマインダー。あなたの書類を確認してください:https://mimultas-es[.]wasmer STOP/INFO:https://mcsms[.]io/aua1bG」

ブラジル:交通罰金と税務義務詐欺

ブラジルでは、詐欺師は交通関連のテーマと税務関連の圧力を組み合わせ、CPF(ブラジルの税ID)に関連する義務に関するメッセージでユーザーを標的としています。

研究者が特定した内容:

- ポルトガル語で書かれたメッセージ。地元のユーザーに合わせて

- ほとんどのメッセージはサンパウロ、リオデジャネイロ、ミナスジェライスに集中しました

- 配信用の短いコード70101の使用

メッセージはユーザーに未処理の義務を警告し、制限を回避するために迅速に行動するよう促しています。

メッセージの例:

「🚨重要なお知らせ:未処理の税務義務。あなたのCPFの制限を避けるために適切な措置を講じてください。確認:https://confira[.]online/app3」

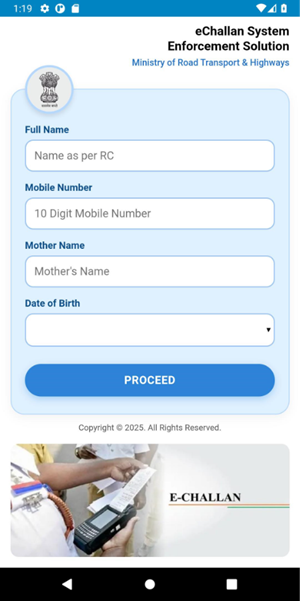

インド:マルウェアを配信する交通罰金詐欺

インドでは、キャンペーンは交通罰金通知に偽装したマルウェアを配信することでより直接的なアプローチを取ります。

メッセージは以下を装っています:

- 道路輸送・高速道路省(MoRTH)

- モバイルキャリアAirtel

特定した内容:

- マルウェアを配信している828 URL

- 最も標的とされた地域にはカルナタカ、マハラシュトラ、テランガーナが含まれます

- 現実的な「e-challan」(交通罰金)参照を使用した複数のバリエーション

他の地域とは異なり、ここでの目標は支払い詳細を収集するだけではなく、被害者のデバイスに悪意のあるAPKをインストールすることです。

メッセージの例:

RTO通知:あなたの車両には22-03-2026に発行された超過速度チャラン[編集されました]があります。今チェックしてダウンロード:[悪意のあるリンク]

これらの詐欺がクリックをするようにだまし続ける方法

メッセージは異なる国から来て異なる機関を装っていますが、すぐに行動するよう圧力をかけるように設計された非常に似たパターンを共有しています。

「エスカレーション」戦術

ほとんどのメッセージは同じスクリプトに従っています:

- 受信者は未払い通行料、罰金、または引用符を持っていると言われます

- 彼らは短い期限(しばしば24~72時間)が与えられます

- ペナルティ手数料が追加されます(一般的に約35%)

- メッセージは免許停止、車両登録の問題、法的措置または逮捕などの結果を警告しています

- ユーザーは問題をすぐに解決するためにリンクをクリックするよう押される

モバイルユーザー向けに特別に設計されたトリック

Bitdefender研究者はまた、電話保護をバイパスし、メッセージをより説得力のあるものにすることを意図したいくつかの技術を観察しました:

クリック前の「Y」に返信

一部のメッセージは最初に返信するよう要求しています。iOSデバイスでは、これは本来ブロックされるリンクをアクティブにし、詐欺へのアクセスが容易になります。

正当なものと同じに見えるメッセージ

複数の詐欺キャンペーン(e、ѕ、м、і、т)のキリル文字ルックアライクを一致する文字に置き換えて、キーワードベースのSMSスパムフィルターをバイパスします。

政府ページを模倣するウェブサイト

リンクには「gov」または「official」のような単語が含まれていることが多いですが、偽のドメインにつながります。

送信者ID詐称

メッセージは信頼できるブランドまたは当局から送信されたように見える可能性があり、既存のメッセージスレッドに表示されることもあります。例には、オーストラリアの「Linkt」とスペインの「miMultas」が含まれ、これらはメッセージを被害者の既存の正当なブランドスレッドに表示させます一部デバイスで。

隠されたまたは短縮されたリンク

URLショートナーは最終的な宛先を隠し、悪意のあるリンクを無害に見えるようにします。

常に変化するドメイン

詐欺 サイトは頻繁に置き換えられ、一部のリンクがブロックされた後でもキャンペーンをアクティブに保つのに役立ちます。

これらの詐欺の多くは支払い詳細を盗むことを目的としていますが、一部のケースはさらに進みます。

インドのドライバーを特に標的とするハイブリッド攻撃を発見しました。ここで、テキストメッセージには直接「ダウンロード」CTAが含まれており、ユーザーにRtochallan.apkのようなアプリをGitHubなどのプラットフォームでホストされているものをインストールするよう押しています。

これらのアプリは孤立した脅威ではありません。彼らは個人情報を盗み、デバイスへのアクセスを継続することを目的としたAndroidトロイの木馬のマルウェアファミリーの一部です。

インストールされると、マルウェアはすぐにフォアグラウンドサービスを実行することで永続化を確立します(MyServiceのような一般的な名前を持つことが多い)、アプリを閉じた後またはデバイスが再起動された後でも継続的に動作し続けることを保証します。

そこから、それは開始します:

デバイスプロファイリング

デバイスID、Androidバージョン、IPアドレス、キャリア、バッテリーステータスなどの情報を収集

SIMおよび電話データ列挙

電話番号、SIM詳細、ネットワークプロバイダー情報の収集

SMSハーベストと監視

メッセージにアクセスし、銀行、支払い、取引に関連する財務キーワードでフィルタリング

このアクティビティはユーザーインタラクションとは無関係に発生します。つまり、被害者が決してフィッシングフォームを完了しなくてもデータ収集が開始されます。

データがどのように盗まれ、コマンドがどのように実行されるか

このマルウェアファミリーは通信と制御のための二重インフラストラクチャを使用しています。

Telegram

Telegramはデータ流出と運営者通信の主要チャネルとして使用されています。マルウェアはその内部リソース(res/raw/Lodaまたはassets/index.htmlなど)から埋め込みボットトークンとチャットIDを読み込み、Telegram Bot APIを使用して攻撃者制御チャネルにメッセージを直接送信します。このメカニズムを通じて、盗まれたデータは実時間で送信され、運営者がデバイス情報、傍受されたSMSメッセージ、および被害者アクティビティの要約を含む詳細なレポートを受け取ることができます。

Firebase —リモートコマンドと制御

同時に、マルウェアはFirebase Realtime Databaseに接続します。これはライブコマンドと制御パネルとして機能します。このチャネルを通じて、攻撃者は感染したデバイスとリモートで対話し、受信SMSメッセージを自分の番号に転送し、被害者の電話からメッセージを送信し、通話転送を有効または無効にすることができます。彼らはまたコマンドをプッシュし、リアルタイムでマルウェアの行動を更新することができます。このセットアップは感染した電話をリモート管理デバイスに変えます。

これが特に危険な理由

このマルウェアファミリーを区別するのは、複数の機能を単一の攻撃チェーンに組み合わせる方法です:

- 個人情報と身元データを収集するWebViewベースのフィッシング

- 銀行アラートとワンタイムパスワードをキャプチャするためのSMS傍受

- コミュニケーションを操作する呼び出しとメッセージ制御

- リアルタイム攻撃者制御のためのクラウドベースのコマンドシステム

簡潔に言えば、それはハイブリッドフィッシング+ SMS傍受+通話転送脅威として動作し、特に財務データ、モバイルバンキングアクティビティ、ユーザー身元情報を標的にするように設計されています。

技術的インジケーター(マルウェアサンプル)

Bitdefender Labs研究者Adina Mateescuはこのキャンペーンに関連する複数のAndroidマルウェアサンプルを特定しました。ドロッパー(初期インストーラー)とペイロードアプリの両方が含まれます。

観察されたMD5ハッシュ:

- ドロップ:014cda697a053d39f0504f626cb4aa4b

削除されたAPK:bcc411c84a3ba169e1f989929115834f - ドロップ:a2b03b138ec0a6263b73e17372063345

削除されたAPK:71bd06e73ad26ccf19cbc59c02630f14 - ドロップ:25604ed81bc7b603897e390c3c7920e0

削除されたAPK:116b2280004a9d313a30acb767b1a85e - ドロップ:3711004997a5efc09e3eefab8b2fa91f

削除されたAPK:fdd449fc92ea92b8a5b5478b56c56ecd - ドロップ:3c45b541cb7f29bb60a83564850e775a

削除されたAPK:ce83808d52dcfff0c6f96ee5874fd841

削除されたアプリケーションのほとんどは「com.uptodown」のような正当に見えるように設計されたパッケージ名を使用し、その他は「com.baidu.searchbox.lite」のような一般的なアプリを模倣しています。

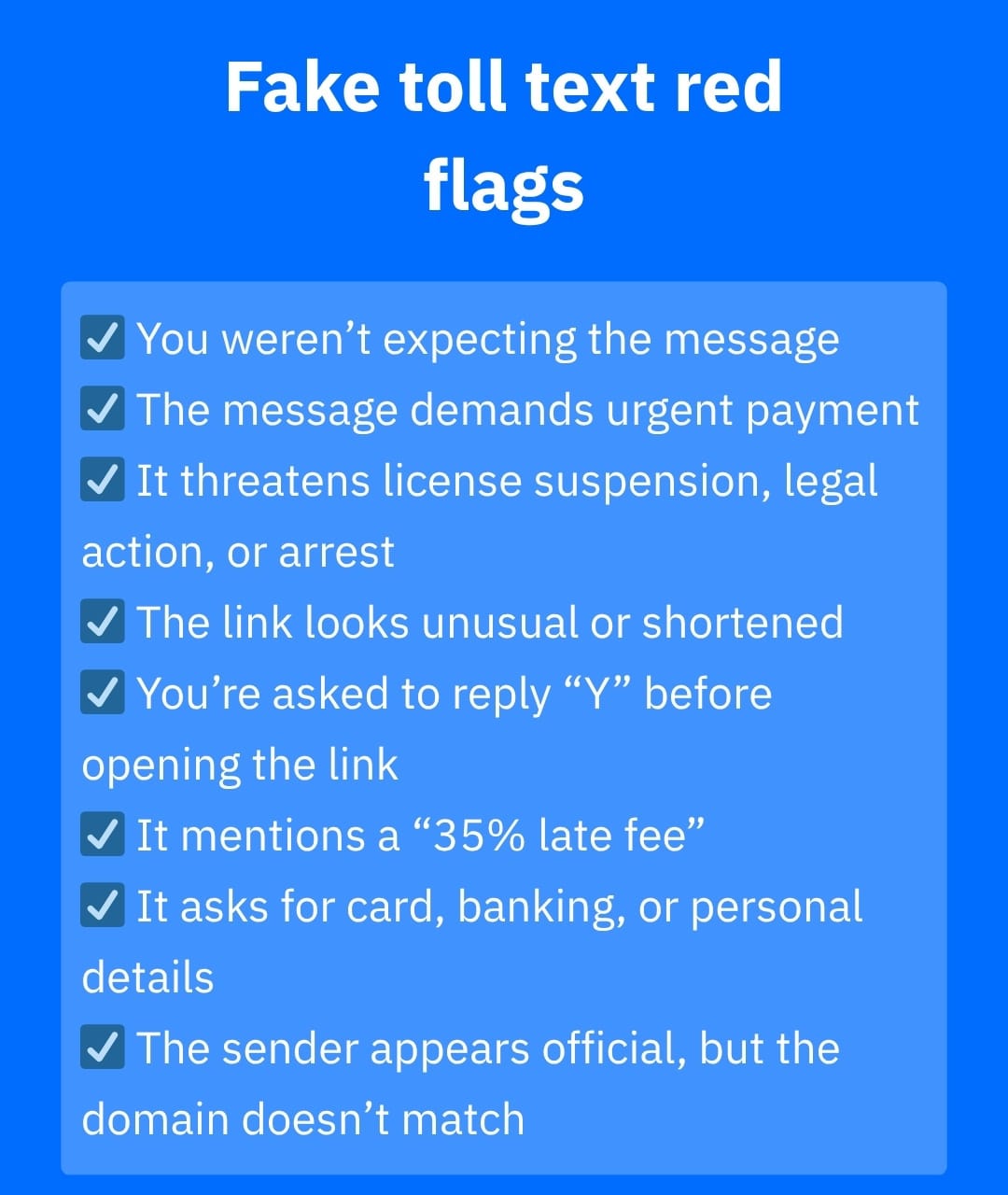

何に注意すべきか

通行料または駐車罰金に関するメッセージを受け取った場合、次のことを考えるために時間をかけてください:

- このメッセージを予想していましたか?

- すぐに行動するよう圧力がありますか?

- リンクは珍しいまたは見覚えがない見えますか?

- リンクにアクセスする前に返信するよう求められていますか?

- メッセージは「35%の遅延手数料」に言及していますか?

このフレーズは複数の詐欺キャンペーン全体で特定されており、深刻な赤旗として機能します。

正当な当局は埋め込みリンク付きの迷惑テキストメッセージを通じた支払いをめったに要求しません。

これらの詐欺は新しくはありませんが、悪化しています

未払い通行料または罰金に関するスキャムテキストは数年間流通していますが、その規模は急速に増加しています。米国全体の当局は複数の警告を発行しており、問題の範囲を強調しています。FCCはE-ZPass、FasTrak、I-PASSなどの通行料サービスを装ったメッセージに関する苦情を受け取っており、FBIは2024年だけで59,271の通行料詐欺苦情を記録しました。同時に、Federal Trade Commissionは、消費者が2024年にテキストベースの詐欺で4億7000万ドルを失った(2020年と比較して5倍増)と報告しています。FTCによると、通行料関連の詐欺を含むこれらのタイプのメッセージは現在、詐欺の最も一般的な形式の中で最初です。

あなたが一つを受け取った場合は何をするか

- リンクをクリックしないでください

- メッセージに返信しないでください

- 公式ウェブサイトで情報を直接確認してください

- メッセージを削除して報告してください

確認されていない場合は、以下のようなツールを使用して疑わしいリンクまたはメッセージを安全に確認できます

Bitdefender Link CheckerまたはBitdefender Scamio。これはデータをリスクにさらさずに何かが詐欺かどうかを評価するのに役立ちます。

モバイル保護がこれまで以上に重要な理由

これらの攻撃はスマートフォン向けに特別に設計されているため、デバイスに直接保護を有することが不可欠です。

モバイルセキュリティソリューションは、それらがロードされる前に悪意のあるリンクをブロックし、メッセージとウェブサイトのスキャムパターンを検出し、リンクが短縮または偽装されている場合でも疑わしいアクティビティにフラグを立てることにより、リスクを軽減するのに役立ちます。ただし、これらのキャンペーンが常に進化しているため、保護は脅威に対応することだけではなく、早期に認識することについてです。

Bitdefender Mobile SecurityにはScam Radarが含まれており、その詐欺保護層に組み込まれた機能であり、早期警告に焦点を当てています。脅威がデバイスに到達するのを待つ代わりに、Scam Radarは出現した詐欺キャンペーンを監視し、あなたの地域を標的にしているものを含む広がり始めたときにあなたに警告します。

また、詐欺メッセージの実例を提供し、どのブランドまたは当局が装われているかを強調し、何に注意すべきかについて明確なガイダンスを提供します。このタイプのコンテキストは、親しみやすさと緊急性が重要な戦術である通行料または駐車罰金に関連する詐欺に特に有用です。

詐欺がすでに流通していることを知る(そしてそれがどのように見えるか)ことで、クリックする前に認識と回避がはるかに容易になります。

翻訳元: https://www.bitdefender.com/en-us/blog/labs/operation-road-trap