Microsoftは、リモートデスクトップ接続(.rdp)ファイルを悪用したフィッシング攻撃から身を守るための新しいWindows保護を導入しました。警告を追加し、リスクのある共有リソースをデフォルトで無効にしています。

RDPファイルは、管理者が地元のリソースをリモートホストに自動的にリダイレクトするように事前に設定できるため、エンタープライズ環境でリモートシステムに接続するために一般的に使用されます。

脅威アクターはフィッシングキャンペーンでこの機能をますます悪用しています。ロシアの国家が後援するAPT29ハッキンググループは以前、不正なRDPファイルを使用して被害者からデータと認証情報を遠隔で盗み出しました。

これらのファイルを開くと、攻撃者が制御するシステムに接続でき、ローカルドライブを接続されたデバイスにリダイレクトでき、攻撃者が制御するデバイスがディスクに保存されているファイルと認証情報を盗むことができます。

また、パスワードや機密テキストなどのクリップボードデータをキャプチャしたり、スマートカードやWindows Helloなどの認証メカニズムをリダイレクトしてユーザーになりすましたりすることができます

新しいRDP保護がロールアウト

Windows 10用の2026年4月累積更新(KB5082200)およびWindows 11用(KB5083769 and KB5082052)の一部として、Microsoftは悪質なRDP接続ファイルがデバイスで使用されるのを防ぐための新しい保護をリリースしました。

「悪意のあるアクターはフィッシングメールを通じてRDPファイルを送信することでこの機能を悪用しています」とMicrosoftは警告しています。

「被害者がファイルを開くと、デバイスは攻撃者が制御するサーバーに静かに接続し、ローカルリソースを共有して、攻撃者がファイル、認証情報などにアクセスできるようになります。」

このアップデートをインストール後、ユーザーがRDPファイルを初めて開くと、RDPファイルについて説明し、そのリスクについて警告する1回限りの教育プロンプトが表示されます。Windowsユーザーはリスクを理解していることを認識してOKキーを押す必要があり、これによりアラートが再度表示されるのを防ぎます。

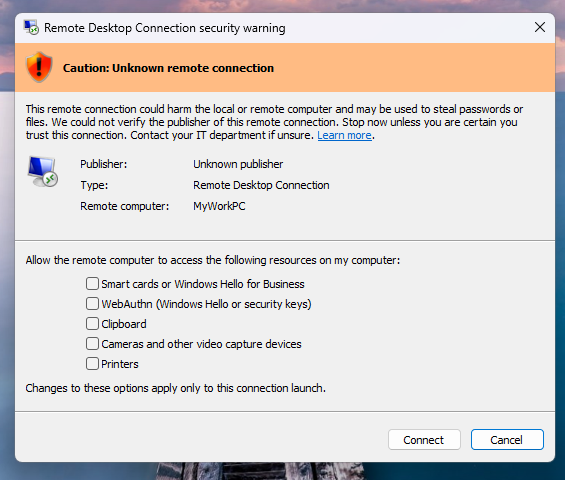

今後のRDPファイルを開く試みは、接続が行われる前にセキュリティダイアログが表示されるようになります。

このダイアログは、RDPファイルが検証されたパブリッシャーによって署名されているかどうか、リモートシステムのアドレス、およびドライブ、クリップボード、デバイスなどのすべてのローカルリソースリダイレクション、すべてのオプションはデフォルトで無効になります。

ファイルがデジタル署名されていない場合、Windowsは「注意:不明なリモート接続」という警告を表示し、パブリッシャーを不明としてラベル付けし、ファイルを作成した人を確認する方法がないことを示します。

RDPファイルがデジタル署名されている場合、Windowsはパブリッシャーを表示しますが、接続する前にそのlegitimacyを確認するよう警告します。

これらの新しい保護はRDPファイルを開いて開始された接続にのみ適用され、Windows リモートデスクトップクライアントを通じて行われた接続には適用されないことに注意してください。

Microsoftは管理者がHKLM\Software\Policies\Microsoft\Windows NT\Terminal Services\Clientレジストリキーにアクセスし、RedirectionWarningDialogVersion値を1に設定して、これらの保護を一時的に無効にできると述べています。

ただし、RDPファイルは歴史的に攻撃で悪用されているため、これらの保護を有効に保つことを強くお勧めします。