ハッカーはMarimo リアクティブPythonノートブックの重大な脆弱性を悪用して、Hugging Face Spacesでホストされている新しいNKAbuseマルウェア亜種を展開しています。

リモートコード実行の脆弱性(CVE-2026-39987)を悪用した攻撃は、技術的詳細が公開されてから10時間以内に先週開始され、認証情報の窃取を目的としていました。これはクラウドセキュリティ企業Sysdigのデータによるものです。

Sysdig研究者はセキュリティ問題に関連する活動の監視を続け、さらなる攻撃を特定しました。これには4月12日に開始されたキャンペーンが含まれており、AIアプリケーションを展示するためにHugging Face Spacesプラットフォームを悪用しています。

Hugging FaceはAI開発と機械学習に焦点を当てたプラットフォームとして機能し、モデル、データセット、コード、ツールなどのAI資産のハブとして、コミュニティ内で共有されています。

Hugging Face Spacesを使用すると、ユーザーはGitリポジトリから直接インタラクティブなウェブアプリケーションをデプロイして共有できます。通常はAI周辺のデモ、ツール、または実験用です。

Sysdigが観察した攻撃では、攻撃者はvsccode-modetxという名前のSpaceを作成しました。これはVS Codeの意図的なタイポスクワットであり、ドロッパースクリプト(install-linux.sh)とkagentという名前のマルウェアバイナリをホストしており、正当なKubernetes AIエージェントツールを模倣する試みでもあります。

Marimo RCEを悪用した後、脅威アクターはHugging Faceからスクリプトをダウンロードして実行するためのcurlコマンドを実行しました。Hugging Face Spacesは正当なHTTPSエンドポイントで評判が良いため、アラートをトリガーする可能性が低いです。

ドロッパースクリプトはkagentバイナリをダウンロードしてローカルにインストールし、systemd、cron、またはmacOS LaunchAgent経由で永続性を確立します。

研究者によると、ペイロードはDDoS焦点のマルウェアNKAbuseの以前には文書化されていなかった亜種です。Kaspersky研究者は2023年後半にマルウェアを報告し、データ交換のためのNKN(New Kind of Network)分散ピアツーピアネットワークテクノロジーの新規な悪用を強調しました。

Sysdigによると、新しい亜種はリモートアクセストロージャンとして機能し、感染したシステム上でシェルコマンドを実行してその出力をオペレーターに送り返すことができます。

「バイナリはNATトラバーサル、プロキシ管理、および構造化されたコマンド処理のためのNKNクライアントプロトコル、WebRTC/ICE/STUNを参照しており、2023年12月にKasperskyによって最初に文書化されたNKAbuseファミリーと一致しています」とSysdigはレポートで述べています。

Sysdigは、CVE-2026-39987を悪用する他の注目すべき攻撃も発見しました。これには、複数のポート全体で15のリバースシェル技術を試みたドイツベースのオペレーターが含まれます。

その後、環境変数からデータベース認証情報を抽出し、PostgreSQLに接続することでラテラルムーブメントにピボットしました。そこで、スキーマ、テーブル、構成データを迅速に列挙しました。

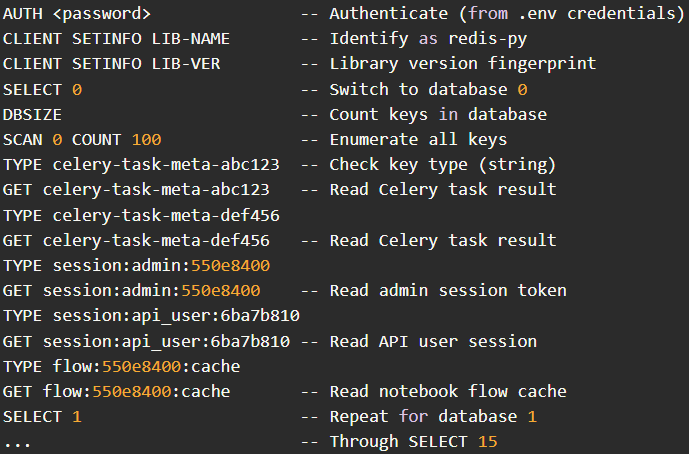

香港からの別のアクターは盗まれた.env認証情報を使用してRedisサーバーをターゲットにし、すべての16データベースを体系的にスキャンして、セッショントークンとアプリケーションキャッシュエントリを含む保存されたデータをダンプしました。

全体的な結論は、野生環境でのCVE-2026-39987の悪用が量と戦術の両面で増加しており、ユーザーができるだけ早くバージョン0.23.0以降にアップグレードすることが重要だということです。

アップグレードが不可能な場合、ファイアウォール経由で’/terminal/ws’エンドポイントへの外部アクセスをブロックするか、完全にブロックすることをお勧めします。