研究者たちが、現代の産業用ネットワークの中核をなす人気のあるシリアル・トゥ・IP変換装置モデルで20個の新しい脆弱性を特定しました。さらに懸念すべきことに、同じ研究者たちが、これらの全く同じデバイスのソフトウェアスタックに数千の既知の脆弱性が存在することを確認しました。

複雑な内部構造を持つシリアル・トゥ・IP変換装置(シリアルデバイスサーバーまたはシリアル・トゥ・イーサネット変換装置としても知られています)は、比較的単純な仕事をしています:古い産業用機械の言語をインターネット用語に変換し、またその逆も行います。この仕事がどれほど重要であるかは言うまでもありません。これがなければ、プラント操作者は自分の新式コンピュータから快適に古い機械を監視することはできません。

シリアル・トゥ・IP変換装置が主要な運用技術(OT)サイバー攻撃の標的となることは驚くべきことではないかもしれません。歴史上最も重大なインシデントのいくつか(2015年のウクライナの電力網攻撃から昨年のポーランド攻撃まで)では、シリアル変換装置が操作されることで、プラント操作者と機械の間の通信を遮断し、復旧を遅延させました。

これらのデバイスは、産業が徐々にインターネット時代の産業用機械を採用し、より古い大型機械を段階的に廃止していく中で、時間とともに重要性が低下すると考えるかもしれません。実際には、その反対が真実です。業界アナリストは、市場が継続的に上昇し、さらには倍増すると予測しています。大型機械は引き続き使用され、製造業、医療、およびその他の主要産業分野における監視制御とデータ取得(SCADA)の需要が増加するためです。

シリアル・トゥ・IPデバイスが普遍的に時代遅れのライブラリと古い、あるいは既にサポートが終了したオペレーティングシステム(OS)の上に構築されており、非常に多くのバグがあることは問題である可能性があります。ブラックハット・アジア(BHA)2026では、Forescoutの研究者たちがこれらのデバイスに関する研究の結果を発表します。この研究では、いくつかの人気のあるモデルで20近くの新しい脆弱性を発見し、すべての主要な代替品で潜在的に数千の古い脆弱性を発見しました。

シリアル変換装置の重大な脆弱性

いくつかの仮定を経た上で、Forescoutは世界中に1000万を超えるシリアルデバイスサーバーが存在する可能性があると推定しました。その中の数万台が不注意にもオープンウェブで発見可能です。

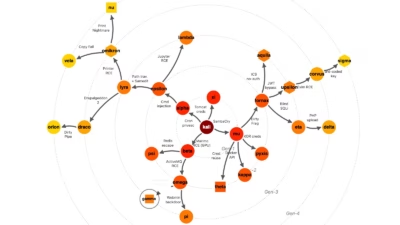

Forescoutの研究は、この分野の大手ベンダー2社から3つの人気のある変換装置モデルに焦点を当てました。Lantronixの EDS3000PSとEDS5000PS、およびSilexのSD330-ACです。彼らはLantronixモデルで8つの以前に公開されていなかったバグを発見し、Silexに影響を与える12つを発見しました。

これらのバグの中には非常に深刻なものもありました。EDS5000PSは5つの個別のリモートコード実行(RCE)脆弱性を含んでおり、2つは「重大」な共通脆弱性スコアリングシステム(CVSS)評価の10点中9.8を獲得し、3つはさらに高い重大度を持ちながら、悪用するために認証要件に制限されていました。EDS3000PSの別の9.8点満点の問題、CVE-2025-70082はさらに悪化していました。これはユーザーが古いパスワードを入力することなく、Webインターフェースからデバイスのパスワードを変更できるという単純な事実に由来していました。したがって、攻撃者はデバイスを乗っ取ると同時に、管理者をロックアウトすることができました。

ブラックハットでは、研究者たちは産業用ネットワークの中核にあるデバイスをルート化することで実施できる現実世界の結果の種類を実演します。Forescoutのセキュリティ研究責任者であるDaniel dos Santosが、このデモをプレビューしています。「例えば、温度計またはバーコードリーダーに接続されたデバイスがあります。バーコードを読み取ると、IPネットワーク経由で送信されるとき、別のバーコードに変わります。つまり、移動中のデータを変更したり、物理世界で感知または機能しているデータを変更したりできます。」

シリアル・トゥ・IPソフトウェアスタックの数千のバグ

シリアル・トゥ・IPデバイスの問題が、研究者またはベンダーによって時折発見される新しく見つかった脆弱性に限定されていたとしたら、それは別の話です。組織は最善を尽くしてパッチを適用し、終了とします。

ただし、新しい脆弱性を探すのと同様に、Forescoutはこれらのデバイスを支えるテックスタックをスキャンしました。彼らが実行しているOS、使用しているライブラリなどです。いくつかは数十から数十個のコンポーネントしか含まれていないことがわかりました。その他は多数あり、1つのモデルには248個の動作部品がありました。これらすべてのパーツの間に、確かにさらに多くの脆弱性があるはずです。

Forescoutは「ベンダー間のセキュリティパターンに焦点を当てるために」この研究の一部の結果を匿名化しました。またはおそらく知見が非常に問題があったからかもしれません。平均的に、各シリアル・トゥ・IPファームウェアイメージには、そのオープンソース(OSS)コンポーネントに影響を与える212個の既知の脆弱性があふれていることがわかりました。また、すべてが古いバージョンのLinuxを実行しているため、各デバイスのカーネルには平均2,255個のバグが含まれていました。

これらのデバイスに影響を与えるバグのうち、約68%は低または中程度の重大度として特徴付けられ、29%は高い重大度と見なされました。バグの中には63個が明らかに重大でした。平均して、これらのファームウェアイメージは89個の一般に利用可能なエクスプロイトに対して脆弱でした。「デバイスが古いバージョンのファームウェアを引き続き実行し、これらのコンポーネントに存在する数百、場合によっては数千の脆弱性を引き続き持つという事実は非常に懸念されています」とdos Santosは述べています。しかし、彼は、研究のこの段階は表面的なものであったため、デバイスのアーキテクチャまたは設定の微妙さにより、すべてのこれらの脆弱性が簡単に悪用できるわけではない可能性があると付け加えています。

パッチ適用(常時稼働している産業サイトの特定の種類のデバイスでは悪名高く困難)のほか、Linuxのバイナリ強化技術も攻撃者を遠ざけるのに役立つ可能性があります。例えば、エクスプロイトは、アドレス空間レイアウトランダミゼーション(ASLR)を実装するLinuxデバイスではそれほど確実に機能しないかもしれません。ASLR は、コードがデバイスのメモリ内に存在する場所をランダム化するための技術です。

残念ながら、dos Santosは報告します。「この種の強化がこれらのデバイス全体に適用されていないことを引き続き確認しています。したがって、メモリ位置は常に同じです。再利用できるメモリ内のライブラリがあり、注入するすべての実行可能ファイルはそれを実行します。これらすべては、最新のバイナリ強化と悪用軽減技術で防ぐことができます。」

最新のDark Reading Confidentialポッドキャストをお見逃しなくセキュリティ幹部はAIに夢中です:その理由。RedditのCISO Frederick LeeとOmdiaアナリストDave Gruberが、SOCのAIと機械学習、成功したデプロイメントの方法(またはそうでない方法)、そしてAIセキュリティ製品の未来について議論します。今すぐ聞く!

翻訳元: https://www.darkreading.com/ics-ot-security/serial-ip-devices-thousands-of-bugs