マルバタイジング(悪意ある広告)キャンペーンが、NexShieldという偽の広告ブロック用Chrome/Edge拡張機能を使用し、ClickFix攻撃の準備として意図的にブラウザをクラッシュさせています。

この攻撃は今月初めに確認され、企業環境に展開される新しいPythonベースのリモートアクセスツール「ModeloRAT」を配布していました。

Chrome Web Storeから削除されたNexShield拡張機能は、1,400万人以上のユーザーを持つ正規の広告ブロッカーuBlock Originの元開発者であるRaymond Hillが作成した、プライバシー重視で高性能・軽量な広告ブロッカーだと宣伝されていました。

出典: Huntress

マネージドセキュリティ企業Huntressの研究者によると、NexShieldは「chrome.runtime」のポート接続を無限ループで作成し、メモリリソースを枯渇させることで、ブラウザにサービス拒否(DoS)状態を引き起こします。

その結果、タブのフリーズ、ChromeプロセスのCPU使用率上昇、RAM使用量の増加、そして全体的なブラウザの応答不能が発生します。最終的にChrome/Edgeがハングまたはクラッシュし、Windowsのタスクマネージャーで強制終了する必要が出てきます。

このためHuntressは、これらの攻撃を「CrashFix」と名付けたClickFixの亜種だとしています。

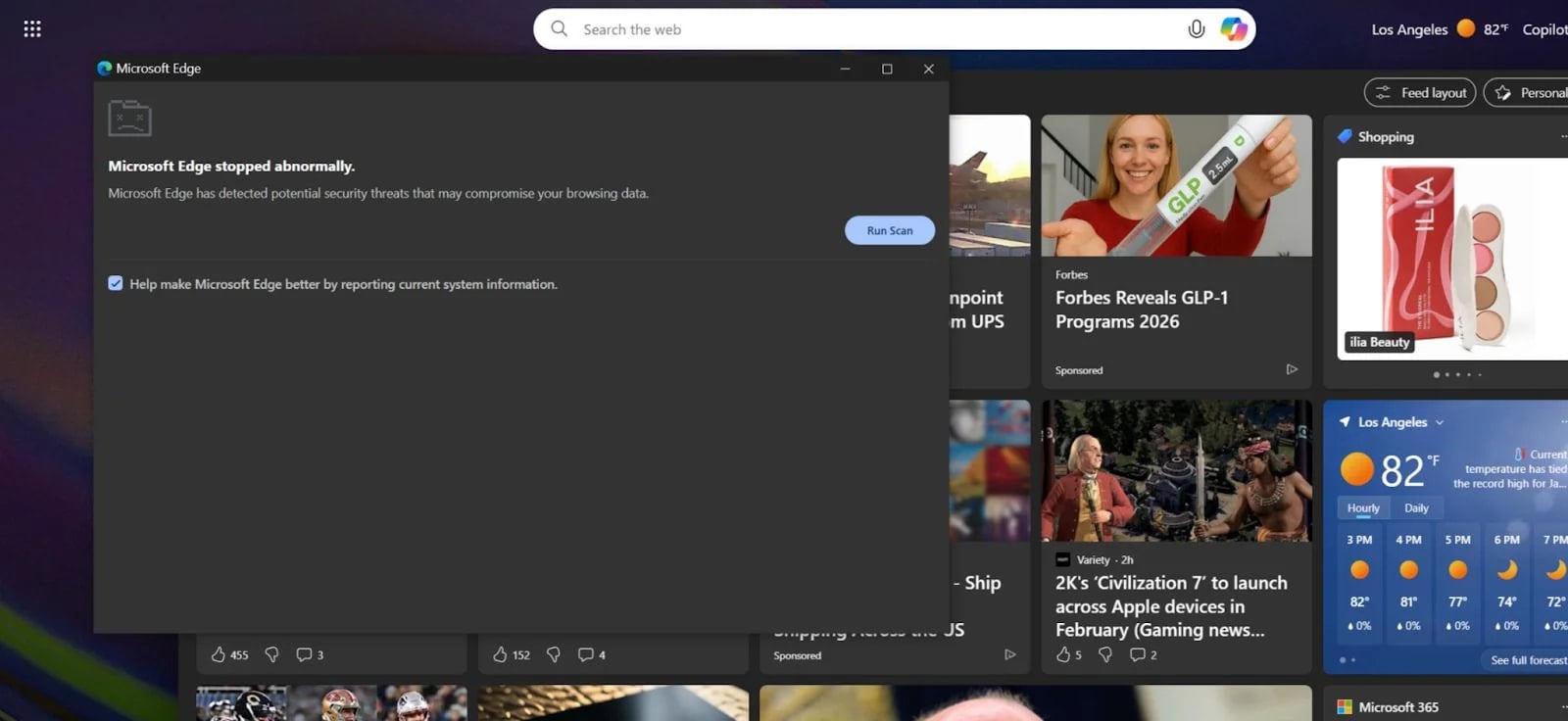

ブラウザを再起動すると、拡張機能は偽の警告を表示する欺瞞的なポップアップを出し、問題を特定するためにシステムをスキャンするよう提案します。

出典: Huntress

これを実行すると新しいウィンドウが開き、ユーザーのデータを脅かすセキュリティ問題が検出されたという偽の警告と、問題を修正する方法が表示されます。その手順は、Windowsのコマンドプロンプトで悪意あるコマンドを実行させるものです。

典型的なClickFixの手口として、この悪意ある拡張機能はコマンドをクリップボードにコピーし、ユーザーに「Ctrl+V」を押してコマンドプロンプトに貼り付けて実行するよう指示します。

この「修復」コマンドは、リモート接続を介して難読化されたPowerShellスクリプトを起動し、悪意あるスクリプトをダウンロードして実行する連鎖になっています。

出典: Huntress

拡張機能を悪意ある活動から切り離し、検知を回避しようとして、ペイロードはNexShieldのインストール後に60分の実行遅延を設けています。

企業環境に特有のドメイン参加ホストに対しては、脅威アクターがModeloRATを配布します。これは、システム偵察、PowerShellコマンドの実行、レジストリの変更、追加ペイロードの投入、自己更新を行えます。

出典: Huntress

通常は家庭ユーザーである非ドメインホストに対しては、コマンド&コントロールサーバーが「TEST PAYLOAD!!!!」というメッセージを返しており、優先度が低いか、作業途中であることを示していると、Huntressの研究者は述べています。

今月初めには、サイバーセキュリティ企業Securonixが、全画面モードを悪用して標的ブラウザ内でWindowsのBSOD(ブルースクリーン)画面をシミュレートする別のClickFix攻撃を確認しました。しかしCrashFixの場合、ブラウザのクラッシュは本物であり、より説得力があります。

研究者らは、CrashFix攻撃全体と、この手法で配布されるペイロードに関する適切な技術レポートを提供しています。感染チェーンの複数段階と、永続化の確立や偵察情報の収集から、コマンド実行、システムのフィンガープリント、侵害システム上での権限判定に至るまで、ModeloRATの能力を詳細に説明しています。

Huntressは、分析したCrashFix攻撃を「KongTuke」と呼ばれる脅威アクターによるものとし、その活動は2025年初頭から同社の監視対象になっているとしています。

最近の発見に基づき、研究者らは、KongTukeが進化し、サイバー犯罪者にとってより収益性の高い企業ネットワークに一層関心を強めていると考えています。

ClickFix攻撃に引っかからないためには、システム上で実行する外部コマンドの影響を十分に理解していることを確認する必要があります。さらに、信頼できる発行元またはソースからブラウザ拡張機能をインストールすることで、CrashFix攻撃やその他の脅威から身を守れるはずです。

NexShieldをインストールしたユーザーは、拡張機能をアンインストールしてもModeloRATやその他の悪意あるスクリプトなど、すべてのペイロードが削除されるわけではないため、システム全体のクリーンアップを実施する必要があります。