2026年初頭に地下のサイバー犯罪ネットワークに現れた「Storm」と呼ばれる新しいインフォスティーラーは、認証情報盗難がどのように進化しているかの転換点を示しています。月額1,000ドル以下の料金で、オペレーターはブラウザの認証情報、セッションクッキー、暗号資産ウォレットを収集し、すべて静かに攻撃者のサーバーに送信して復号化するスティーラーを手に入れることができます。

企業がなぜ注目すべきかを理解するには、何が変わったかを知ることが重要です。従来のスティーラーは、SQLiteライブラリをロードして認証情報ストアに直接アクセスすることで、被害者マシン上でブラウザ認証情報を復号化していました。エンドポイントセキュリティツールはこれをキャッチするのが得意になり、ローカルブラウザデータベースアクセスは何か悪意のあるものが実行されていることの最も明確な兆候の1つになりました。

その後、Googleは2024年7月のChrome 127でApp-Bound Encryptionを導入し、暗号化キーをChrome自体に結び付け、ローカル復号化をさらに困難にしました。最初の回避方法は、Chromeへのインジェクションやそのデバッグプロトコルの悪用を含んでいましたが、それでもセキュリティツールが検出できるトレースを残していました。

スティーラー開発者は、ローカルでの復号化を完全に停止し、代わりに暗号化されたファイルを独自のインフラストラクチャに送信することで対応しました。これにより、ほとんどのエンドポイントツールが認証情報盗難をキャッチするために依存しているテレメトリが削除されました。

Stormはこのアプローチをさらに進め、Chromium系とGecko系ブラウザ(Firefox、Waterfox、Pale Moon)の両方をサーバー側で処理します。これに対し、StealC V2はFirefoxをローカルで処理し続けています。

収集されるデータは、攻撃者がハイジャックされたセッションをリモートで復元し、被害者から盗む必要があるすべてのものを含みます:保存されたパスワード、セッションクッキー、オートフィル、Googleアカウントトークン、クレジットカード情報、閲覧履歴。

1つのコンプロマイズされた従業員ブラウザは、パスワードベースのアラートをトリガーすることなく、SaaSプラットフォーム、内部ツール、クラウド環境への認証済みアクセスをオペレーターに提供できます。

クッキーの復元とセッションハイジャック

Stormがブラウザデータを復号化すると、盗まれた認証情報とセッションクッキーはオペレーターのパネルに直接ダンプされます。ほとんどのスティーラーが購入者に盗まれたログを手動で再生することを要求する場合、Stormは次のステップを自動化します。

Googleリフレッシュトークンと地理的にマッチするSOCKS5プロキシを入力すると、パネルは静かに被害者の認証されたセッションを復元します。

Varonis Threat Labsはこのクラスの攻撃について以前カバーしています。当社のCookie-Biteリサーチは、盗まれたAzure Entra IDセッションクッキーがMFAをいかに無関係にするか、攻撃者にパスワードなしでMicrosoft 365への永続的なアクセスを与えるかを実証しました。

SessionShark分析は、フィッシングキットがセッショントークンをリアルタイムでインターセプトしてMicrosoft 365 MFAを破る方法を示しました。Stormのクッキー復元は同じ基本的なテクニックであり、製品化されて購読機能として販売されています。

Varonis Interceptorの紹介

AIは、これまで以上に欺瞞的な新しい種類のメール脅威をもたらしています。Varonis Interceptorは、今日の最も高度な脅威をあなたのメールボックスに到達する前に阻止するために構築されたAIネイティブのメールセキュリティソリューションです。

Interceptorウェビナーを視聴して、Varonisがどのように真のAI駆動型セキュリティ成果を実現するかをご覧ください。

収集とインフラストラクチャ

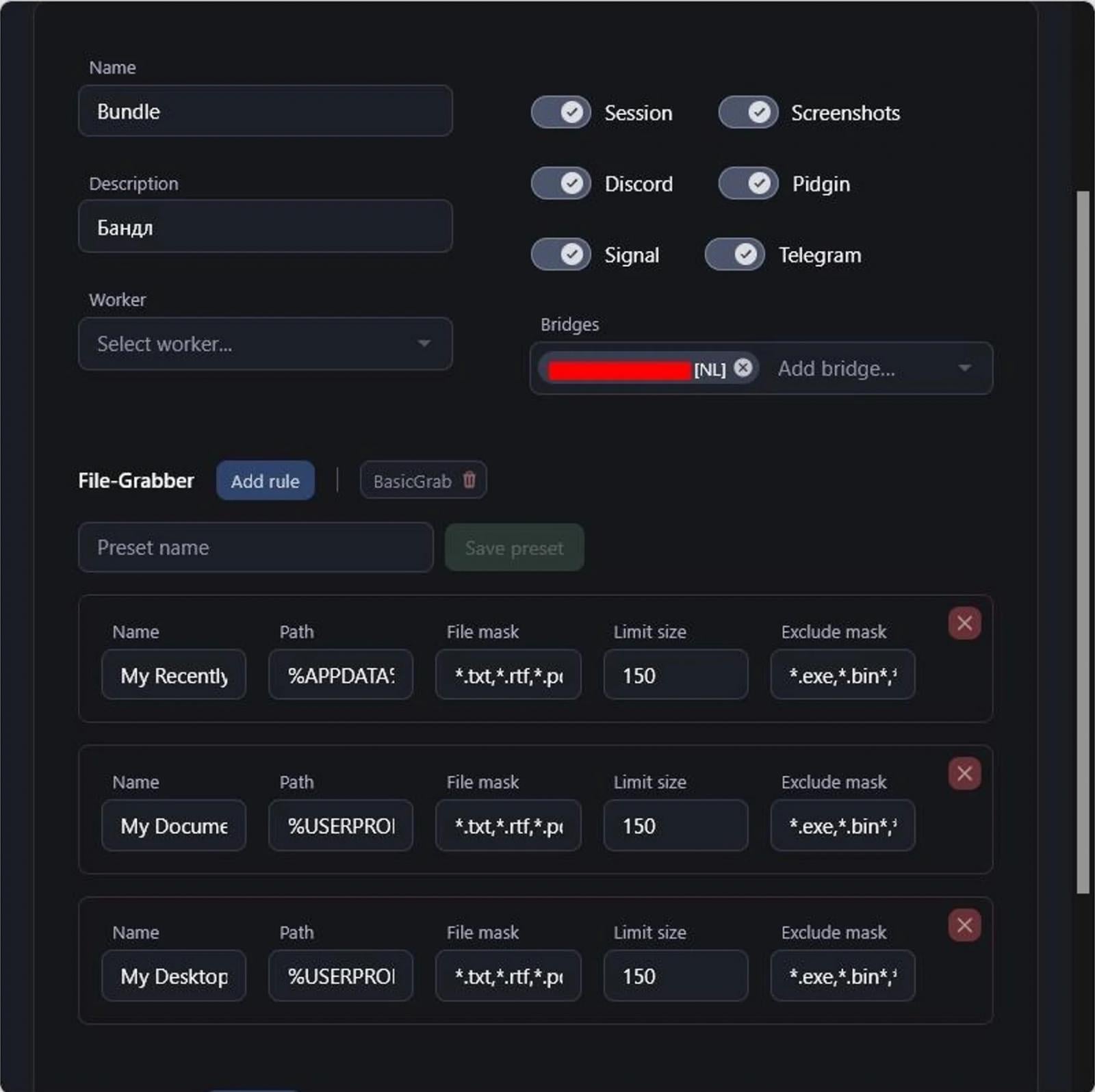

認証情報を超えて、Stormはユーザーディレクトリからドキュメントをグラブし、Telegram、Signal、Discordからセッションデータを抽出し、ブラウザ拡張機能とデスクトップアプリの両方を通じて暗号資産ウォレットをターゲットにしています。複数のモニター全体でシステム情報とスクリーンショットがキャプチャされます。すべてメモリ内で実行され、検出の可能性を減らします。

インフラストラクチャ側では、オペレーターは独自の仮想プライベートサーバー(VPS)をStormの中央サーバーに接続し、共有プラットフォームではなく、彼らが制御するインフラストラクチャを通じて盗まれたデータをルーティングします。これにより、中央サーバーは法執行機関またはアビューズレポートがまずオペレーターのノードにヒットするため、テイクダウン試行から隔離されます。

チーム管理は、ログアクセス、ビルド作成、クッキー復元をカバーする権限を持つ複数のワーカーをサポートするため、単一のStormライセンスは責任を分割したサイバー犯罪小規模オペレーションをサポートできます。

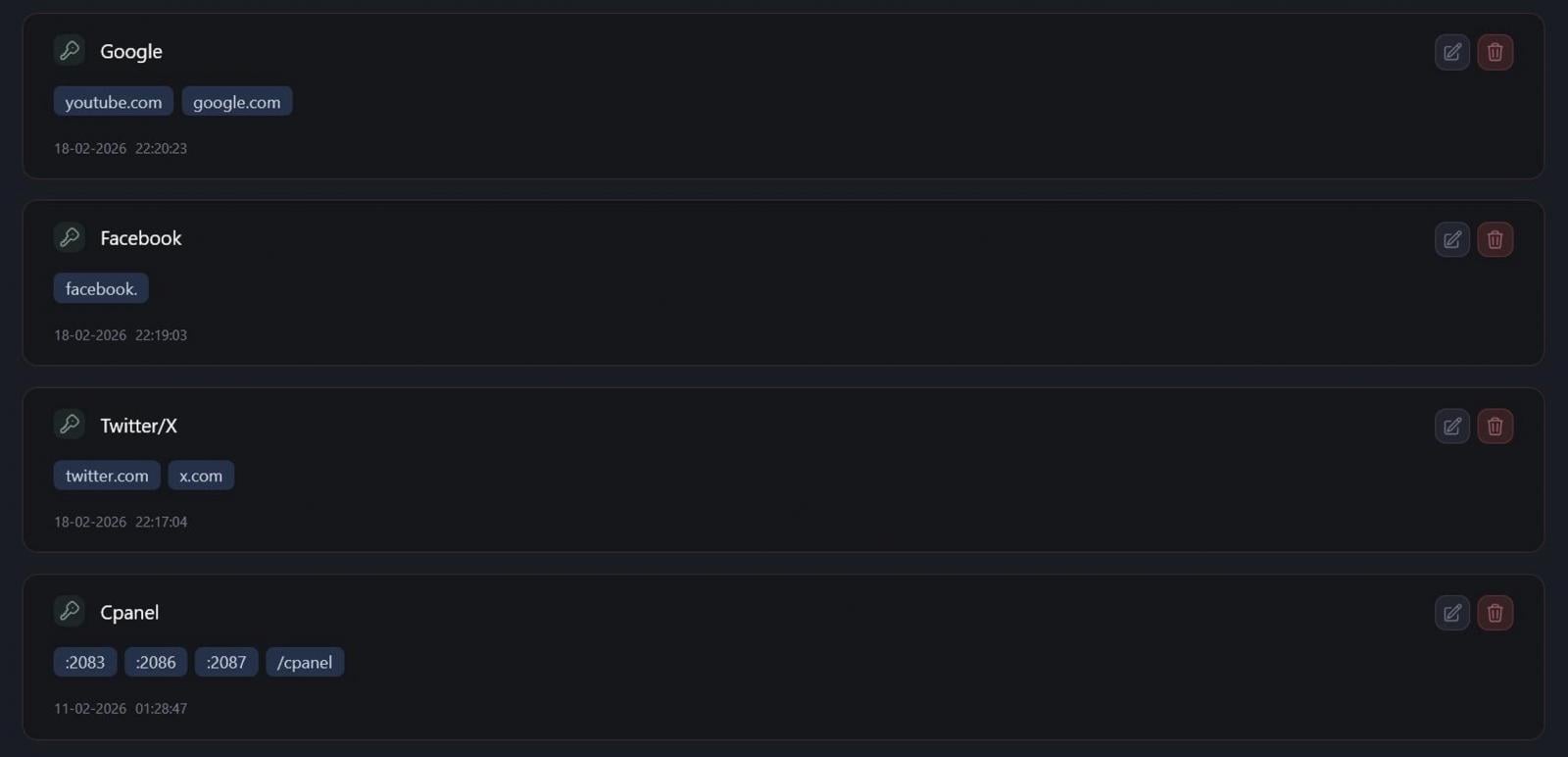

ドメイン検出は盗まれた認証情報をサービス別に自動的にラベル付けし、Google、Facebook、Twitter/X、cPanelのルールが表示され、オペレーターが最初に悪用したいアカウントをフィルタリングして優先順位を付けるのは簡単です。

アクティブなキャンペーンと価格

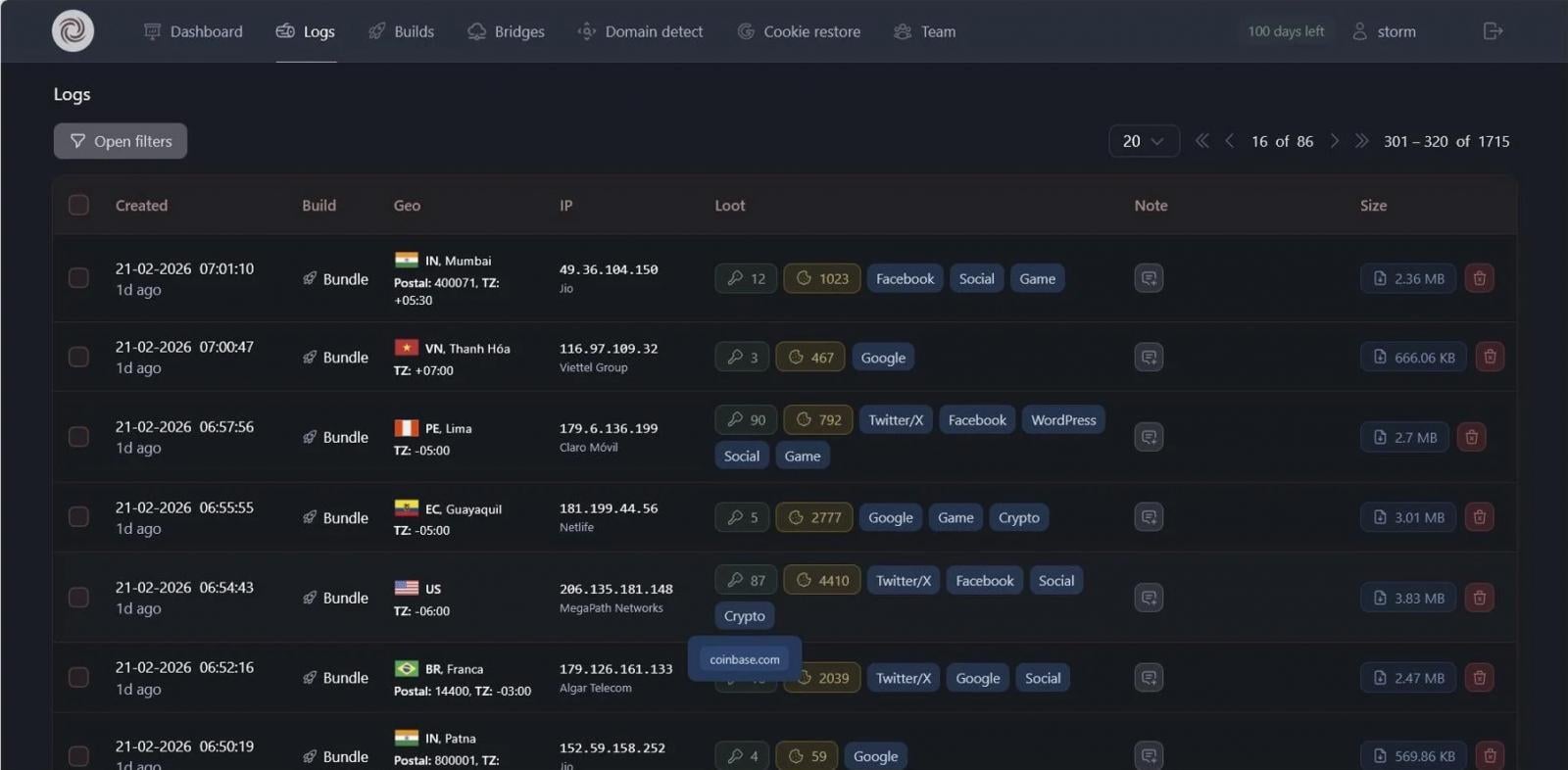

調査時には、ログパネルにはインド、米国、ブラジル、インドネシア、エクアドル、ベトナム、および他のいくつかの国にまたがる1,715件のエントリが含まれていました。これらすべてが実際の被害者を表しているか、パネル画像だけからテストデータを含んでいるかを確認することは困難ですが、さまざまなIP、ISP、およびデータサイズは、アクティブなキャンペーンと一致しているように見えます。

Google、Facebook、Twitter/X、Coinbase、Binance、Blockchain.com、Crypto.comにタグ付けされた認証情報は複数のエントリに表示され、通常はアカウント乗っ取り、詐欺、およびより対象を絞った侵入のための初期アクセスを提供する認証情報マーケットプレイスで終わるデータの種類です。

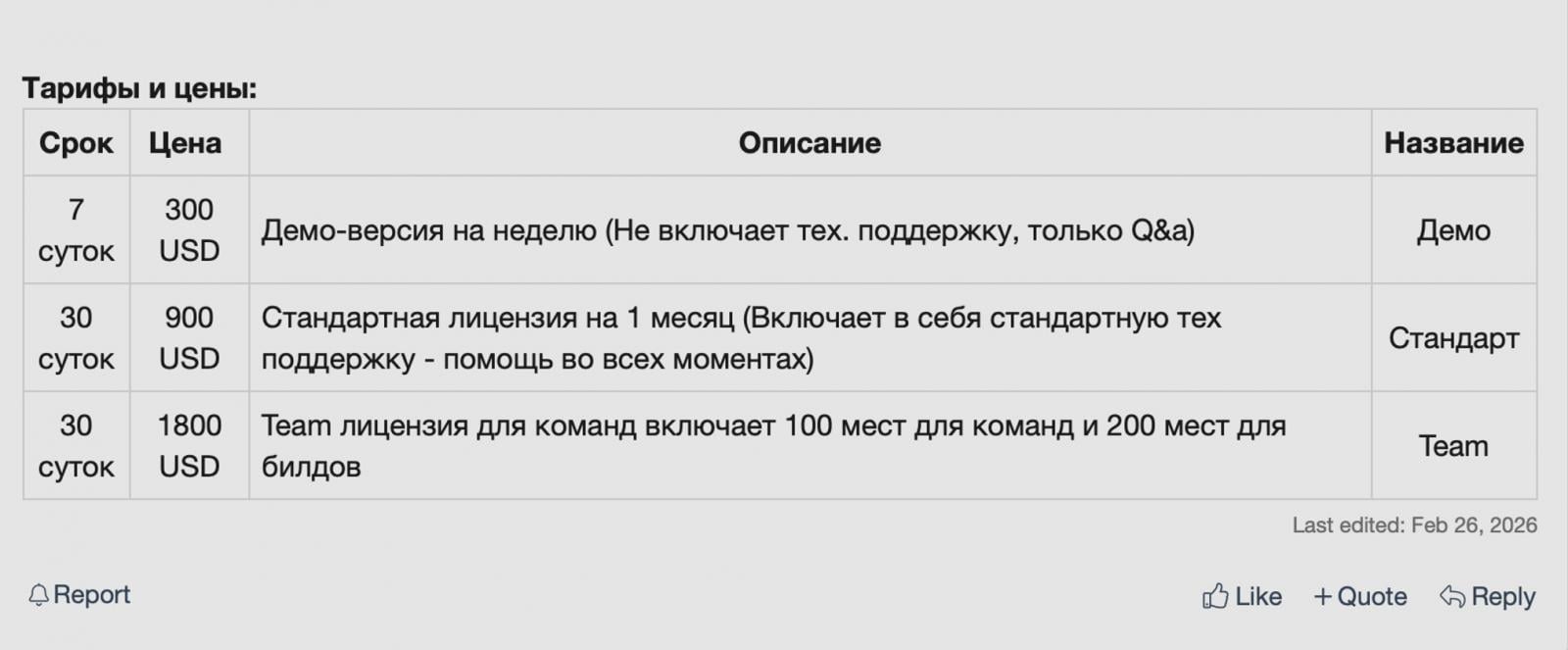

Stormは階層化された購読モデルで販売されています:7日間のデモで$300、月額$900の標準、100オペレーターシートと200ビルドを備えたチームライセンスで月額$1,800。暗号化ツールが別途必要です。

購読の有効期限が切れた後もビルドは実行を続けるため、デプロイされたスティーラーはオペレーターのライセンスステータスに関係なくデータの収集を続けます。

盗まれたセッションの検出

Stormはスティーラー市場のより広い転換と一致しています。サーバー側の復号化により、攻撃者は従来のオンデバイス復号化をキャッチするために設計されたエンドポイントツールをトリップするのを避けることができます。セッションクッキー盗難は、パスワード盗難に代わる主な目的になってしばらくになります。

Stormのようなスティーラーが収集する認証情報とセッションは、次に来ることの始まりです:見知らぬ場所からのログイン、横方向の移動、確立されたパターンを破る情報アクセス。

侵害の指標

-

フォーラムハンドル: StormStealer

-

フォーラムID: 221756

-

アカウント登録: 12/12/25

-

現在のバージョン: v0.0.2.0 (Gunnar)

-

ビルド特性: C++(MSVC/msbuild)、約460KB、Windowsのみ

この記事は元々Varonisブログに掲載されました。