Sila Ozeren Hacioglu著、Picus Securityセキュリティ研究エンジニア

2026年4月、Anthropicは最新のフロンティアモデルコードネーム「Mythos」を限定プレビューの下で12のパートナーにリリースしました。一般公開ではなく、オープンリリースには危険すぎると判断され、同社は明示的に控えられました。

そのサンドボックス内の最初の14日間で、181の動作するFirefoxエクスプロイトを作成しました。以前の最先端モデルは2つ作成しました。大変です。

OpenBSDの27年前のバグを含む、すべての主要なOSとブラウザにわたって数千のゼロデイを表面化させました。OpenBSDはこのようなバグがないことで知られています。

Mythosが発見したもののうち99%以上が今日のプロダクション環境ではまだパッチされていません。

これは予測ではありません。起こったことです。

今、すでに野生にあるものと組み合わせます。

少し戻りましょう。2月、AWS脅威インテリジェンスは単一のオペレータによって実行されるFortiGateキャンペーンの事後分析を公開しました。1人、スキルが低く、キーボードに触れていない。

AIが作業を行い、106カ国の2,516デバイスに並行してヒットし、ターゲットあたり数分しかかかりませんでした。ゼロデイは必要ありませんでした。既知のCVEと誤設定で十分でした。AIは単に誰もが対応できるより速く動作しました。

2つのデータポイント、1つのメッセージ:攻撃は現在マシンスピードで実行されます。すべてのディフェンダーが尋ねるべき質問は、「私たちはコンプライアンスがあるか?」や「私たちはカバーされているか?」ではなく、より細粒度で、より切迫しています:

「今日、実際に私のコントロールを通過しているのは何で、どこまで進んでいるのか?」

正直な回答が四半期のペンテストレポートとダッシュボードのスクリーンショットを含む場合、この部分の残りを必須読書と考えてください。

2026年の公開されたCVEを攻撃者がどのくらい速く悪用できるか?

10年前、CVEが公開されてから動作するエクスプロイトが野生に出現するまでの中央値は数ヶ月で測定され、本当のパッチサイクルに十分でした。2024年までに、そのウィンドウは約56日に縮小しました。2025年までに、それは23日に減少しました。

CISA KEV、VulnCheck KEV、およびエクスプロイトデータベースからの最近のCVEとエクスプロイトのペアリングは、現在ほぼ10時間の中央値デルタを示しています。

公開された修正を動作するエクスプロイトに逆転させることは、もはや専門的な工芸ではありません。それは今、プロンプトです。

これは、脆弱性管理の快適な仮定、CVSSスコアが有意に優先順位をつけること、「悪用可能性」が有用なフィルターであること、開示と武器化の間に時間があることのすべてが静かに破られたことを意味します。

より安全な動作仮定は次の通りです:すべての脆弱性は、次の変更管理会議を終了する前に、エクスプロイトを持つか、持つでしょう。

残念ながら、防御のための自動免疫はまだ存在しません。

そして検証なしのブルーサイドAIは単なるマシンスピードでの推測であり、それはプロダクションに展開するための高価な直感です。

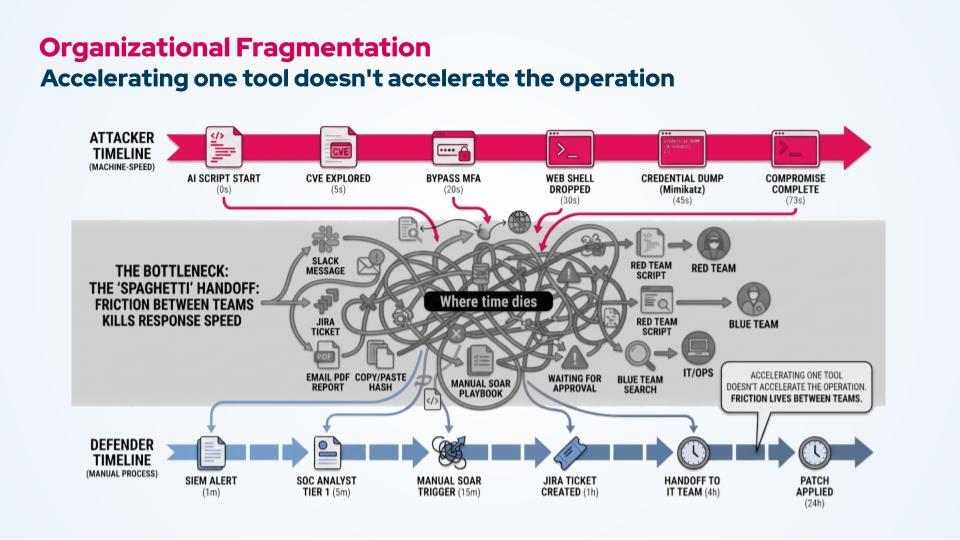

実際のボトルネックはツールではなく、スパゲッティハンドオフです

まず攻撃者から始めましょう。

秒ゼロでAIスクリプトが開始します。秒5までにCVEが悪用されます。20でMFAがバイパスされます。30でWebシェルがドロップされます。45で認証情報がダンプされます。秒73までに侵害は完了します。

ループに人間がいない、躊躇がない、チームミーティングがない、コーヒーブレークがない。

今、防御者を想像してください。

SIEMアラートは1分で発火し、攻撃者はすでに終了しています。Tier 1アナリストは5分頃にそれを拾い上げます。誰かが15分でSOARプレイブックを手動でトリガーします。Jiraチケットは1時間で提出されます。4時間後、それはIT運用のキューに着きます。

パッチは次の日に出されます。73秒で完了した侵害の24時間後です。

時間がどこに行くかに注意してください。ツールの内部にはありません。EDRは速い。SIEMは速い。脆弱性スキャナーは速い。時間はツール間で失われます:Slackメッセージ、コピーペーストされたハッシュ、レビュー用にメール送信されたPDFレポート、承認を待っているチケット、ブルーチームのために手で再構築されているレッドチームスクリプト。

これがスパゲッティハンドオフであり、名前の通り混乱しています。

より高速なスキャナーを購入し、より賢いEDRをプラグインし、SIEMにLLMをボルトで止めることができます。しかしそのどれもあなたの対応を著しく加速させません。なぜなら、ギャップはあなたのツール内になく、チーム間およびシステム間に存在するからです。グラフ内の1つのノードを加速させることはグラフを加速させません。

この会話がCISOのオフィスから出た理由の大きな部分です。

6ヶ月前は、AIに駆動するサイバーリスクは委譲する技術的問題でした。今日、取締役会はそれを存在論的として扱い、直接統治しています。予算はロック解除されていますが、「同じことをもっと」ではなく、信頼できる、証拠に基づいた計画に資金を提供しています。

AIに駆動される攻撃の時代におけるサイバーレジリエンスの3つの柱は何か

Mythos以前に組織のレジリエンスを確保した基本は依然として適用されます。3つあります:

柱1:識別。見えないものは守れません。ネットワーク、エンドポイント、クラウド、およびアイデンティティ全体の包括的な露出可視性および積極的な攻撃面管理を備えていても、ブラインドスポット(孤立したリモートアクセス、欠落したセグメンテーション、MFAギャップ)はマシンスピードの攻撃者が住んでいる場所です。

柱2:保護。効果的なネットワークおよびエンドポイントコントロール、適切にチューニングされています。一般的なベンダールールではなく、認証情報アクセス、横展開、および権限昇格に焦点を当てたカスタマイズされた検出。

柱3:検証。これはほとんどのプログラムが過小評価するもので、最初に尋ねた質問に実際に答えるものです。検証には2つの部分があり、はい、両方が必要です。

-

防御的検証 — 侵害・攻撃シミュレーション(BAS)。私の防止および検出コントロールは実際に私に当たっているものをキャッチしていますか?どのアセットが私のコントロールが保護できないのか?スタックが実行された後の残存リスクは何ですか?

-

攻撃的検証 — 自律型ペネトレーションテスト。攻撃者は実際に私たちを侵害できるか?どの露出が私たちの王様の宝物への実際のパスにチェーンされているか?理論的に脆弱なだけでなく、環境内で実際に悪用できるのは何ですか?

BASのみを実行し、コントロールは分離して機能するが、攻撃者がそれらを迂回できるかどうかはわかりません。自律型ペネトレーションテストのみを実行し、攻撃パスを見つけますが、ペネトレーションテストが触れなかったアセット上でどのコントロールがサイレントに失敗しているかはわかりません。1つの継続的なループとして実行し、各が他を知らせると、「何が通り抜け、どこまで進むか」についての答えが仮説的な意見ではなく、証拠に基づいています。

しかし、証拠は単独では十分ではありません。攻撃がマシンスピードで実行される場合、ループ自体もマシンスピードで実行する必要があります。

PicusがPost-Mythos世界で自律型検証にどのようにアプローチするか

継続的なループは正しい答えです。しかし「継続的」はまだ人間がそれのペースを設定していることを意味します。Post-Mythos世界では、重要なギャップは見ることと検出の間ではなく、検出と証明の間であり、AI駆動の敵がまずあなたのために見つけられないほど速い。

これが検証が継続的から自律的に進む場所です:エージェントがアラートを読み、テストをスコープし、シミュレーションを実行し、修正をプッシュし、レポートを書き、SOCが必要な睡眠を追い上げている間に。

Frost & Sullivanでホストされ、Kraft HeinzおよびGlow Financial Servicesの実践者が出演し、Picus CTO Volkan Erterkと一緒に、5月12日および14日の自律型検証サミットで、それが正確に何に見えるか(アーキテクチャ、エージェント的なワークフロー、実際のエンタープライズ内での運用現実)を解き放つことになります。