金融セクターのFortune 100企業を標的としたランサムウェア攻撃者は、「PDFSider」と呼ばれる新しいマルウェア亜種を使用し、Windowsシステム上で悪意のあるペイロードを配布しました。

攻撃者は、テクニカルサポート担当者になりすましてリモートアクセスを得ようとするソーシャルエンジニアリングを用い、従業員にMicrosoftのQuick Assistツールをインストールさせるようだまそうとしました。

サイバーセキュリティ企業Resecurityの研究者は、インシデント対応の過程でPDFSiderを発見し、長期的なアクセスのためのステルス性の高いバックドアだと説明しています。また、「APTの手口に一般的に関連付けられる特徴」を示すと指摘しています。

正規の.EXE、悪意のある.DLL

Resecurityの広報担当者はBleepingComputerに対し、PDFSiderがQilinランサムウェア攻撃で展開されているのが確認されたと述べました。しかし同社の脅威ハンティングチームは、このバックドアが複数のランサムウェア攻撃者によってすでに「積極的に使用」され、ペイロードの投入に利用されているとしています。

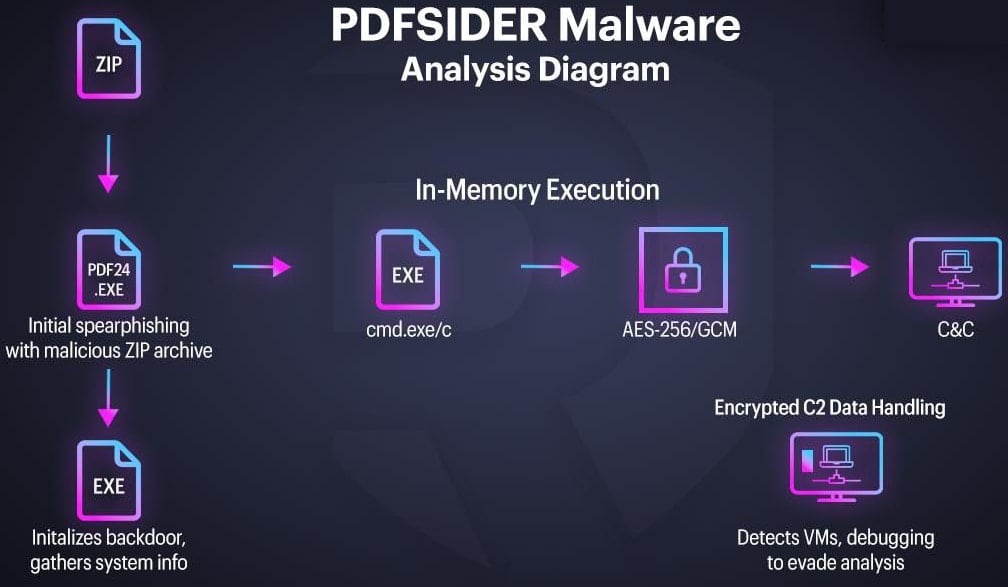

PDFSiderバックドアは、ZIPアーカイブを添付したスピアフィッシングメールで配布されます。アーカイブには、Miron Geek Software GmbHのPDF24 Creatorツールの正規でデジタル署名された実行ファイルが含まれています。しかし、パッケージにはアプリケーションが正常に動作するために必要とするDLL(cryptbase.dll)の悪意ある改変版も含まれています。

実行ファイルが起動すると、攻撃者のDLLファイルを読み込みます。これはDLLサイドローディングとして知られる手法で、システム上でコード実行を可能にします。

出典: Resecurity

別のケースでは、標的に合わせて作成されたように見えるおとり文書を使い、メール受信者に悪意のあるファイルを起動させようとします。ある例では、著者として中国の政府機関を用いていました。

起動されると、DLLはそれを読み込んだ実行ファイルの権限で実行されます。

「EXEファイルには正規の署名があります。しかし、PDF24ソフトウェアには脆弱性があり、攻撃者はそれを悪用してこのマルウェアを読み込み、EDRシステムを効果的に回避できました」 とResecurityは説明しています。

研究者によると、AIを活用したコーディングの台頭により、悪用可能な脆弱なソフトウェアを見つけることがサイバー犯罪者にとって容易になりつつあります。

PDFSiderはメモリに直接ロードされ、ディスク上の痕跡を最小限に抑え、匿名パイプを使用してCMD経由でコマンドを実行します。

感染したホストには一意の識別子が割り当てられ、システム情報が収集され、DNS(ポート53)経由で攻撃者のVPSサーバーへ送信(流出)されます。

PDFSiderは、Botan 3.0.0暗号ライブラリとAES-256-GCMによる暗号化を用いてコマンド&コントロール(C2)の通信を保護し、受信データをメモリ上で復号することでホスト上の痕跡を最小化します。

さらに、データはGCMモードのAuthenticated Encryption with Associated Data(AEAD)を用いて認証されます。

「この種の暗号実装は、標的型攻撃で使用されるリモートシェル型マルウェアに典型的であり、通信の完全性と機密性を維持することが極めて重要です」 とResecurityは指摘しています。

出典: Resecurity

このマルウェアには、RAMサイズのチェックやデバッガ検出など、複数の解析妨害メカニズムも備わっており、サンドボックス上で実行されている兆候が検出されると早期に終了します。

Resecurityは評価に基づき、PDFSiderは「金銭目的のマルウェアというよりスパイ活動の手口に近い」とし、長期的な秘匿アクセスを維持できるステルス性の高いバックドアとして構築されており、柔軟なリモートコマンド実行と暗号化通信を提供すると述べています。