1,570以上のホストで構成されるSystemBCプロキシマルウェアボットネット(企業の被害者と考えられている)が、ギャング関係者によって実行されたGentlemenランサムウェア攻撃の調査に続いて発見されました。

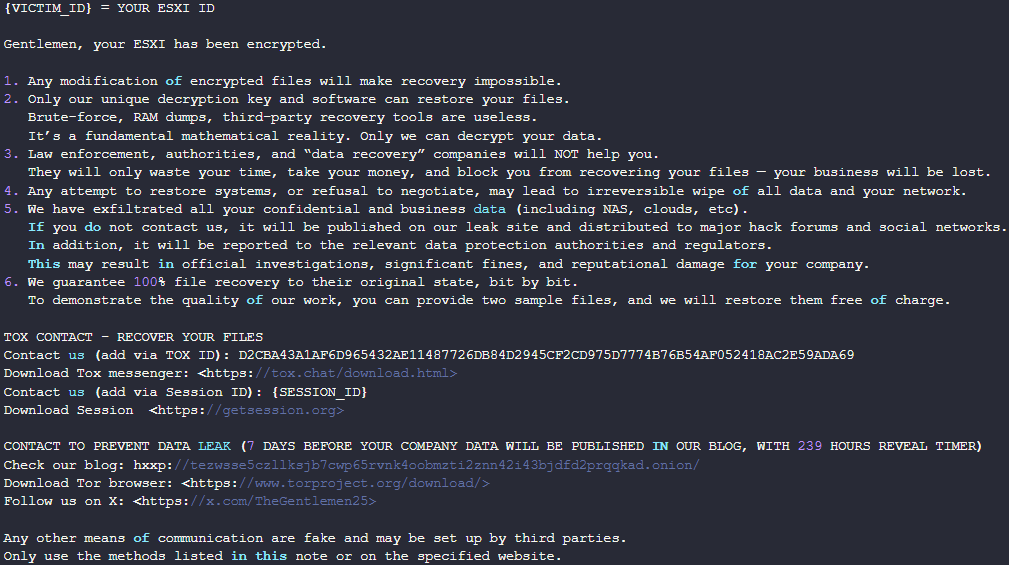

Gentlemenランサムウェア・アズ・ア・サービス(RaaS)事業は2025年中頃に出現し、Windows、Linux、NAS、BSDシステムを暗号化できるGoベースのロッカー、およびESXiハイパーバイザー用のCベースのロッカーを提供しています。

昨年12月、ルーマニア最大級のエネルギー供給業者の1つであるOltenia Energy Complexを侵害しました。今月初め、Adaptavist Groupがそのデータ漏洩サイトにGentlemenランサムウェアが記載した侵害を開示しました。

RaaS事業は公に約320の被害者を主張していますが、今年発生した攻撃の大部分で、Check Point研究者はGentlemenランサムウェアの提携企業が攻撃ツールキットとインフラストラクチャを拡張していることを発見しました。

インシデント対応業務中に、研究者はランサムウェア事業の提携企業がコバート・ペイロード配信のためにプロキシマルウェアの展開を試みたことを発見しました。

「Check Point Researchは関連するSystemBCコマンド・アンド・コントロール・サーバーから被害者テレメトリを観察し、1,570以上の被害者のボットネットを明らかにしました。感染プロフィールは、機会的な消費者ターゲティングではなく、企業および組織の環境に焦点を当てていることを強く示唆しています」と研究者は本日のレポートで述べています。

SystemBCは少なくとも2019年から存在し、SOCKS5トンネリングに使用されています。悪意のあるペイロードを配信する能力があるため、すぐに採用されました。感染したシステムへのペイロード導入の能力は、ランサムウェアギャングによってすぐに採用されました。

2024年の法執行機関の操作にもかかわらず、ボットネットは活動を続けており、昨年Black Lotus Labsは1日に1,500の商用仮想プライベート・サーバー(VPS)に感染していることを報告しました。

Check Pointによると、GentlemenのSystemBC展開に関連する被害者のほとんどは、米国、英国、ドイツ、オーストラリア、ルーマニアに位置しています。

「通信に使用された特定のコマンド・アンド・コントロール・サーバーは、世界中の多数の被害者に感染していました。SystemBCは通常、大規模なターゲティングではなく、人間が操作する侵入ワークフローの一部として展開されているため、これらの被害者の大多数は企業および組織である可能性があります」と、Check Pointは述べています。

研究者はSystemBCがGentlemenランサムウェアのエコシステムにどのように適合するか確信が持てず、マルウェアが複数の提携企業によって使用されたかどうかを判断できませんでした。

感染チェーンと暗号化スキーム

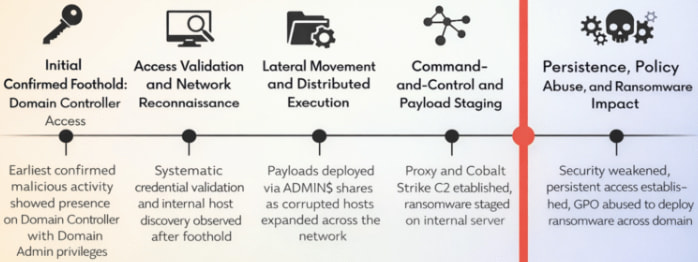

Check Pointは観測された攻撃の初期アクセスベクトルを決定できませんでしたが、研究者はGentlemenの脅威アクターがドメイン管理者特権を持つドメイン・コントローラーから動作していると述べています。

そこから、攻撃者はどの認証情報が機能したかを確認し、RPCを介してリモート・システムにCobalt Strikeペイロードを展開する前に偵察を実施しました。

横方向の移動はMimikatzを使用した認証情報収集とリモート実行によって支援されました。攻撃者は内部サーバーからランサムウェアをステージングし、組み込みの伝播とグループ・ポリシー(GPO)を活用して、ドメイン参加システム全体でエンクリプタの同時実行をトリガーしました。

研究者によると、マルウェアはX25519(ディフィ・ヘルマン)とXChaCha20に基づくハイブリッド・スキームを使用し、ファイルごとにランダムな一時的なキーペアが生成されます。

1 MB未満のファイルは完全に暗号化されますが、より大きなファイルでは約9%、3%、または1%のデータ・チャンクのみが暗号化されます。

暗号化する前に、Gentlemenランサムウェアはデータベース、バックアップ・ソフトウェア、仮想化プロセスを終了し、シャドウ・コピーとログを削除します。ESXiバリアントはVMをシャットダウンして、ディスクを暗号化できることを確認します。

Gentlemenランサムウェアはしばしば見出しになることはありませんが、Check Pointは、RaaSが急速に成長し、地下フォーラムを通じて新しいランサムウェア提携企業を募集するために広告されていることを警告しています。

研究者は、SystemBCをCobalt Strikeおよび1,570ホストのボットネットで使用することは、Gentlemenランサムウェア・ギャングが現在より高いレベルで動作していることを示す可能性があり、「成熟した搾取後フレームワークおよびプロキシ・インフラストラクチャのより広いツールチェーンに積極的に統合しています」と信じています。

調査されたインシデントから収集された侵害の指標(IoC)とは別に、Check Pointはディフェンダーがそのような攻撃から保護するのを支援するためにYARAルールの形式での署名ベースの検出も提供しています。