CVE-2026-22752として追跡されている重大なセキュリティ脆弱性がSpring Security認可サーバーで発見され、組織に大きなリスクをもたらしています。

この欠陥は、Dynamic Client Registration機能を有効にしたデプロイメントに影響を与えます。これはOAuthベースの認証システムで使用されるコンポーネントです。

この問題はセキュリティ研究者Kelvin Mbogoにより報告され、2026年4月21日にSpring Securityチームにより公式に開示されました。

アドバイザリーによると、この脆弱性は動的登録中のクライアント供給メタデータの不適切な検証から生じています。

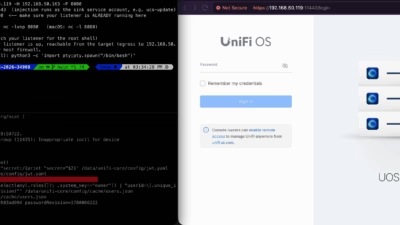

Dynamic Client Registrationが有効になっている場合、有効なInitial Access Tokenを持つ攻撃者は悪意のあるOAuthクライアントを登録できます。

特別に細工されたメタデータを注入することにより、攻撃者は複数の方法でシステムを悪用できます:

この攻撃ベクトルの組み合わせは、特に最新のクラウドネイティブとマイクロサービス環境において、欠陥を特に危険なものにします。

この脆弱性は、ベクトル(AV:N/AC:L/PR:L/UI:N/S:C/C:H/I:H/A:N)で高いCVSSスコアを持っています。これは以下を意味します:

OAuth認可サーバーは認証ワークフローの中心であるため、攻撃が成功するとアカウント乗っ取り、サービス全体への横展開、およびデータ流出につながる可能性があります。

Springはこの問題に対処するためにパッチ版をリリースしています:

商用版を使用している組織はSpring Enterpriseを通じてフィックスにアクセスできます。

即座にパッチを適用できない場合、セキュリティチームは一時的な対策としてDynamic Client Registrationエンドポイントを無効にする必要があります。

この脆弱性は、認証システムにおける不適切に検証された入力に関連するリスクを浮き彫りにしています。

単一のエクスプロイトチェーンに保存型XSSとSSRFの両方が存在することは、攻撃面を大幅に増加させます。

セキュリティチームは、設定を確認し、OAuthクライアント登録を監査し、潜在的な侵害を防ぐために遅延なく更新を適用することを強く推奨されています。

翻訳元: https://cyberpress.org/spring-authorization-server-flaw/