新たに発見されたnpmマルウェアキャンペーンがNamestex Labsにリンクされたパッケージをターゲットにしており、開発者の信頼を悪用して機密情報を窃取し、npmとPyPI両方のエコシステムに静かに拡散しています。

悪意のある活動はNamestex.aiを中心にしており、同社はAutomagikプロダクトラインを通じてAIコンサルティングサービスと自律型エージェントシステムを推進しています。

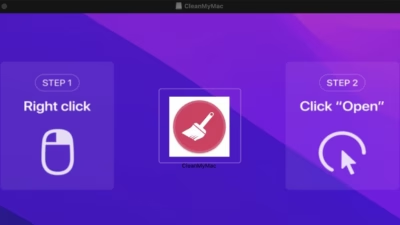

正当に見えるnpmパッケージのセットがバックドアされ、攻撃者がパッケージのインストール時に実行されるインストール時ペイロードで通常の機能を置き換えました。

侵害されたリリースには、@automagik/genieバージョン4.260421.33~4.260421.39およびpgserveバージョン1.1.11、1.1.12、1.1.13が含まれており、すべてマルウェアが使用する埋め込まれたRSA鍵素材を共有しています。

この活動は、TeamPCP脅威アクターに属するとされている以前のCanisterWorm供給鎖キャンペーンと密接に似ており、インストール時実行、認証情報窃取、キャニスターバックアップのコマンドアンドコントロールインフラストラクチャなどの基本的な技術を再利用しています。

同じインジケーターに対する脅威ハンティングは、以前に影響を受けた@fairwords/websocketおよび@fairwords/loopback-connector-esバージョン、ならびに@openwebconcept design-systemパッケージもリンクしており、複数のパブリッシャーネームスペース間で共有されたマルウェア系統またはビルダーインフラストラクチャを示唆しています。

ターゲットと露出

これらのパッケージは、広範な消費者向けの使用ではなく、主に特殊な開発者ワークフローにサービスを提供しており、これは魅力的なサプライチェーンのターゲットになります。

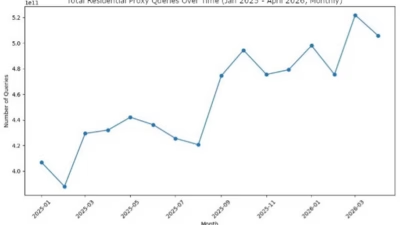

分析時点では、AIコーディングとエージェントオーケストレーションCLIである@automagik/genieは、約6,700の週間ダウンロード数を記録し、開発とテストに使用される組み込みPostgreSQL サーバーであるpgserveは、約1,300の週間ダウンロード数を記録しました。

影響を受けた他のパッケージは、WebSocket統合、LoopBack対Elasticsearchコネクタ、および前端デザイントークンとテーマをカバーし、バックエンド、インフラストラクチャ、UIスタック全体で潜在的な爆発範囲を拡大しています。

SocketのAIスキャナは最初に@automagik/[email protected]を悪意のあるものとしてフラグを立て、新しい侵害されたバージョンが引き続き識別されているため、進行中の深い調査をトリガーしました。

実際のGitHubリポジトリの存在、ドキュメント、およびAIツーリング周辺のユーザー向けブランディングは、新規作成された悪意のあるパッケージの些細なケースではなく、既存プロジェクトの侵害を強く示唆しています。

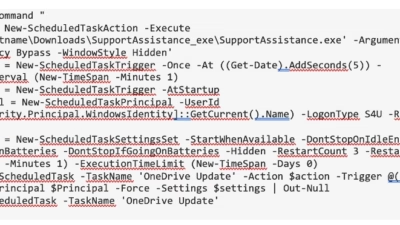

インストール時ペイロードは4つの主要な機能を実行するように設計されています。まず、環境変数と.npmrc、SSHキー、Git認証情報、クラウドプロバイダー認証情報、KubernetesおよびDocker設定、TerraformおよびVaultデータ、データベースパスワードファイル、ローカル.envファイル、シェル履歴などの高価値設定ファイルをスキャンすることで、開発者環境から秘密情報を積極的に収集します。

次に、マルウェアはブラウザーと暗号通貨ウォレットデータをターゲットにし、MetaMaskやPhantomなどの一般的なウォレットに関連するChromeログインストレージと拡張データへのアクセスを試みるとともに、Solana、Ethereum、Bitcoin、Exodus、Atomic Walletのローカルウォレットファイルへのアクセスを試みます。

第3に、収集されたすべてのデータをHTTPSを経由してテレメトリAPIおよびInternet Computer(ICP)キャニスターエンドポイントにオフホストで流出させ、RSA公開鍵が利用可能な場合はハードコードされたキャニスターIDとAES-256-CBCおよびRSA-OAEP-SHA256のハイブリッドスキームを使用し、利用不可能な場合はプレーンテキストにフォールバックします。

ワームのような伝播

窃盗を超えて、ペイロードにはCanisterWorm活動の組み合わせと非常に類似したワームのような自己伝播ロジックが含まれています。

これは被害者マシンからnpmトークンを抽出し、被害者が公開できるパッケージを列挙し、それらのパッケージをダウンロードし、悪意のあるpostinstallフックを注入し、盗まれた認証情報を使用して新しいバージョンを再公開しようとします。

PyPI認証情報が存在する場合、スクリプトはPythonの起動時に実行され、Twineを使用してバックドアされたPythonパッケージをアップロードするPython .pthベースのペイロードを準備し、npmからPythonエコシステムへの攻撃を効果的にブリッジします。

このテクニックによるインストール時実行、広範な秘密情報収集、WebhookおよびICPキャニスター経由の二重流出、およびクロスエコシステム伝播は、TeamPCPにリンクされたCanisterWormファミリーに関連する技術と強く一致していますが、正確なキャニスターIDは以前のインシデントとは異なります。

研究者は引き続きキャンペーンを発展途上中のサプライチェーン脅威として追跡しており、追加の悪意のあるバージョンと影響を受けたメンテナーがまだ発見されています。

翻訳元: https://gbhackers.com/npm-worm-hits-namastex/