北朝鮮とつながるLazarus Groupに関連するハッカーチームが、20カ国以上の100以上の暗号資産組織を標的とした大規模なサイバー窃盗キャンペーンを実施したと、Arctic Wolfが報告しています。

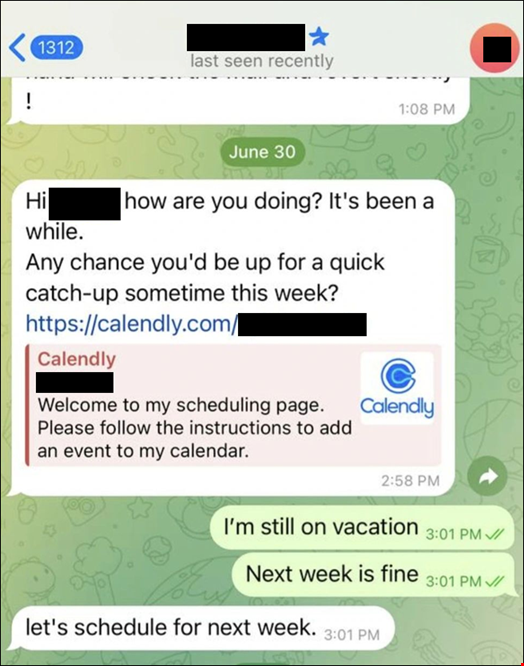

スピアフィッシングキャンペーンは、フィンテック業界の著名人になりすまし、タイポスクワッティングされたZoomおよびMicrosoft Teamsのミーティングリンク、偽のCalendlyカレンダー招待、ClickFixスタイルのクリップボード挿入攻撃を含む複数のソーシャルエンジニアリング手法を使用しました。

4月27日に公開されたレポートで完全な攻撃ライフサイクルの詳細な分析を共有したArctic Wolf Labs研究者は、このキャンペーンを北朝鮮とつながるLazarus Groupに関連するハッキングチーム、BlueNoroffに「高度な自信を持って」帰属させました。

タイポスクワッティングされたリンクと偽のミーティング招待を通じたスピアフィッシング

Arctic Wolf Labsは、2026年1月23日から始まるある北米の暗号資産企業への攻撃者による侵入を最初に検出しました。

被害者の内部テレメトリは、操作されたCalendlyカレンダー招待を通じて配信されたタイポスクワッティングされたZoomミーティングリンクを通じて開始された多段階の実行チェーンを明らかにしました。

リンクをクリックすると、被害者は、将来の攻撃でおとりとして使用するためにライブカメラフィードを秘密裏に流出させながら、同時にClickFixスタイルのクリップボード挿入攻撃を展開する偽のZoomミーティングインターフェースを提示されました。

「多段階の認証情報抽出パイプラインは、その後被害者のデバイスとブラウザから情報を略奪し、暗号資産ウォレット拡張機能に焦点を当てた」とArctic Wolfは述べています。

初期の攻撃は、主要な被害者との最初の接触からおよそ5ヶ月後に開始されました。

しかし、研究者たちは、実行チェーンそのものが偽のミーティング中の初期クリックから5分以内に完全なシステム侵害へと迅速に進行したことに注目しました。脅威行為者は、ターゲットシステムへのアクセスを66日間保持していたと報告されています。

20カ国以上にまたがるスピアフィッシングキャンペーン

Arctic Wolf Labs研究者が、この作戦をサポートするインフラストラクチャと脅威行為者が残した痕跡をさらに分析したとき、攻撃者のインフラストラクチャでホストされていた侵害されたメディアを持つ100の追加のターゲットを特定しました。

被害者の地理的分布は、20カ国以上と5つの地域にまたがっており、最も高い集中はUS(41%)、次にシンガポール(11%)、英国(7%)です。

ターゲットの大部分(80%)は暗号資産、ブロックチェーンファイナンスまたは関連するセクターで働いており、45%がCEOまたは創業者です。

研究者たちはまた、同じインフラストラクチャ上で80以上のタイポスクワッティングされたZoomおよびMicrosoft Teamsドメイン(2025年末と2026年3月の間に登録された)を観察しました。

脅威グループのメディアサーバーはまた、950以上のファイルをホストしており、流出した被害者のウェブカムフッテージがAI生成画像とマージされて偽のミーティングコンテンツを作成する「自己持続的なディープフェイクパイプライン」を明かしたと、Arctic Wolfレポートは述べています。

研究者たちは、PowerShellベースのコマンドアンドコントロール(C2)インプラント、AES暗号化ブラウザ注入ペイロード、およびTelegram Bot APIスクリーンショット流出メカニズムの証拠を発見しました。

BlueNoroff、Lazarusのバングラデシュ銀行強盗の背後にあるグループ

このキャンペーンで使用されたいくつかのツールとインフラストラクチャの一部は、KasperskyとHuntressによってBlueNoroffに公開的に帰属した既知の偽の会議キャンペーンと一致しています。

Arctic Wolfによると、BlueNoroffはLazarus Groupのサブグループであり、APT38、Sapphire Sleet、TA444、Stardust Chollima、CageyChameleon、Nickel Gladstoneを含む多くの別名で知られています。

Picus Securityによる2026年1月のレポートでは、BlueNoroffは「Lazarusの金融サイバー犯罪部門」と説明されており、これ自体は北朝鮮の偵察総局(RGB)に公開的に帰属しています。

Arctic Wolfは、BlueNoroffが少なくとも2014年以来活動しており、暗号資産および金融資産の盗難を通じた収益生成に焦点を当てていることを述べました。

グループは最初、グループが9億5100万ドルの盗難を試み、8100万ドルの転送に成功した2016年のバングラデシュ銀行スウィフト強盗を通じて悪名高くなりました。

「グループはそれ以来、少なくとも2017年以来活動している長期的なSnatchCrypto作戦を通じて暗号資産およびweb3エコシステムをターゲットにするようにピボットしました」とArctic Wolf Labs研究者は付け加えました。

翻訳元: https://www.infosecurity-magazine.com/news/bluenoroff-dprk-hackers-target/