研究者らは、VECT 2.0ランサムウェアが暗号化ノンスの処理方法に問題を抱えており、ファイルを暗号化する代わりに大きなファイルを永久に破壊してしまうと警告しています。

VECTは最新のBreachForumsの反復版の1つで宣伝されており、登録ユーザーをアフィリエイトになるよう招待し、興味を示した者にプライベートメッセージでアクセスキーを配布しています。

ある時点で、VECTオペレーターはTeamPCPとの提携を発表しました。TeamPCPは、Trivy、LiteLLM、Telnyxに影響を与えた最近のサプライチェーン攻撃や、欧州委員会への攻撃の責任を持つ脅威グループです。

発表の中で、VECTオペレーターは、これらのサプライチェーン妥協の被害者を悪用し、彼らの環境にランサムウェアペイロードをデプロイすることが目標であると述べました。また、他の組織に対してより大きなサプライチェーン攻撃を実施することも目指していました。

欠陥のあるランサムウェア

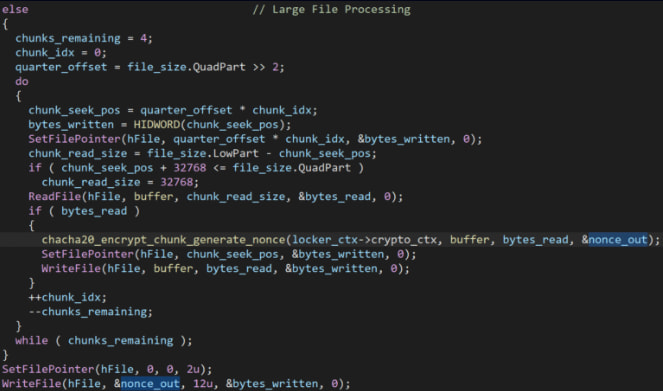

これは大きなファイルの暗号化速度を上げることを目的としていますが、すべてのチャンク暗号化がノンス出力に同じメモリバッファを使用するため、各新しいノンスが前のノンスを上書きします。

すべてのチャンクが処理されると、生成された最後のノンスだけがメモリに残り、そのノンスだけがディスクに書き込まれます。

その結果、ファイルの回復可能な部分は最後の25%だけであり、ノンスが失われているため、前の3つの部分は復号化することが不可能です。

失われたノンスは攻撃者にも送信されないため、VECTオペレーターが身代金を支払った被害者のファイルを復号化したいと思っても、それはできません。

これは大きなファイルの暗号化速度を上げることを目的としていますが、すべてのチャンク暗号化がノンス出力に同じメモリバッファを使用するため、各新しいノンスが前のノンスを上書きします。

すべてのチャンクが処理されると、生成された最後のノンスだけがメモリに残り、そのノンスだけがディスクに書き込まれます。

その結果、ファイルの回復可能な部分は最後の25%だけであり、ノンスが失われているため、前の3つの部分は復号化することが不可能です。

失われたノンスは攻撃者にも送信されないため、VECTオペレーターが身代金を支払った被害者のファイルを復号化したいと思っても、それはできません。

.jpg)

Check Pointは、VMディスク、データベースファイル、バックアップを含むほとんどの貴重なエンタープライズファイルが128KBを超えているため、データワイパーとしてのVECTの影響は、ほとんどの環境で壊滅的になる可能性があると指摘しています。

「わずか128KBというしきい値では、典型的なメールの添付ファイルやオフィスドキュメントよりも小さく、コードが大きなファイルとして分類するのはVMディスク、データベース、バックアップだけでなく、ルーチンドキュメント、スプレッドシート、メールボックスも含みます。実際には、被害者が回復したいと思うほぼすべてのものがこの境界を下回ります。」とCheck Pointは述べています。

研究者らは、Windows、Linux、ESXiを含むVECT 2.0ランサムウェアのすべての変種に同じノンス処理の欠陥が存在することを発見し、同じデータ削除動作がすべてのケースに適用されることを明らかにしました。

Mythosが見つけたもの の99%はまだパッチされていません。

AIは4つのゼロデイをチェーンし、レンダラーとOSサンドボックス両方をバイパスする1つのエクスプロイトを作成しました。新しいエクスプロイトの波がやってきています。

Autonomous Validation Summit(5月12日および14日)では、自律的でコンテキストリッチな検証がどのように搾取可能な欠陥を見つけ、コントロールが機能していることを証明し、修復ループを閉じるかをご覧ください。