著者:Jamie Collier、Robin Grunewald

ドイツはヨーロッパにおけるサイバー恐喝の主要な焦点としての地位を取り戻しました。2025年にデータ流出サイト(DLS)の投稿がグローバルでほぼ50%増加した一方で、Google Threat Intelligence (GTI)のデータは、この急増がドイツのインフラストラクチャに地域の隣国よりもはるかに強く、より速く影響を与えており、2022年と2023年に国で観察された以前の高圧レベルへの重要な復帰を示していることを示しています。

サイバー犯罪者がドイツへの焦点を戻す

ドイツは2025年にヨーロッパのデータ流出ターゲットの最前線に移動しました。2024年にUKがDLS被害者で主導していた期間に続いて、このピボットは2022年と2023年にドイツのインフラストラクチャ全体で観察された激しい圧力の復活を反映しています。

このターゲティングはヨーロッパ内の全体的な企業数の結果ではなく、ドイツはフランスやイタリアよりも活動的な企業数が少ないです。代わりに、恐喝グループへの継続的な訴求力は、ドイツが高度なヨーロッパ経済であり、ますますデジタル化している産業基盤を備えているというステータスによって駆動されています。

図1:2025年にヨーロッパの国々に影響を与えるデータ流出の割合

このエスカレーションの速度は特に注目に値します。2024年の活動のある程度の冷却に続いて、ドイツは2025年に漏洩の92%の成長を見ました。これはヨーロッパ平均を3倍に上回る成長率です。

図2:データ流出サイトに記載されているドイツの被害者の数は2024年と比較して2025年に92%増加しました

2025年のヨーロッパのランサムウェアトレンドに影響を与えた複数の要因がありましたが、漏洩量に顕著な対比が浮かび上がりました。UK拠点の組織のためのシェーミングサイトの投稿が冷却した一方で、英語以外の言語を話す国々(特にドイツ)は急増を目撃しました。このシフトは複数の要因の収束を反映しています。高品質のローカライゼーションを自動化するためのAIの使用を含む、サイバー犯罪エコシステムの継続的な成熟は、言語障壁によって提供される歴史的保護をさらに侵食しています。しかし、この「言語的ピボット」は被害者プロファイルのシフトによってもサポートされています。北米とUKの大型の「ビッグゲーム」ターゲットがセキュリティポスチャーを改善するか、サイバー保険を使用してインシデントを非公開で解決する際に、脅威アクターはドイツのミッテルシュタンドの「熟成市場」へのピボットをしているように見えます(このポストで詳しく説明します)。

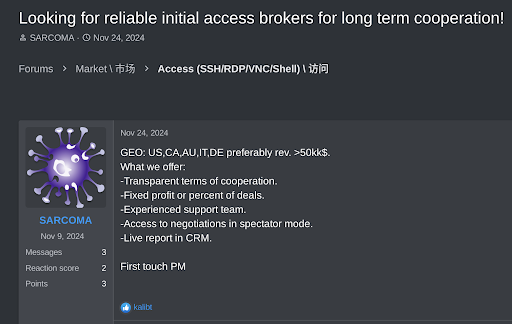

Google Threat Intelligence Group (GTIG)は、ドイツの企業へのアクセスを求め、被害者から得られた恐喝手数料の一部を提供する複数のサイバー犯罪グループの投稿も観察しています。例えば、2024年11月にさかのぼって、Sarcomaとして知られている脅威アクターは、ドイツを含む複数の高度に発達した国々の企業をターゲットにしています。

図3:ドイツの被害者をターゲットにするためのパートナーシップを求めるアクターによるフォーラム投稿

2025年のデータはドイツの漏洩量の記録的な年を示していますが、これらの数字を慎重に文脈化することが重要です。DLS数に単独で依存することは誤解を招く可能性があります。脅威アクターは通常、恐喝交渉を開始または完了することを拒否する被害者のみを投稿するためです。身代金支払い率の低下に関する公開報告は、二次圧力戦術としてのシェーミングサイト投稿の着実な増加を部分的に促進している可能性があります。したがって、ドイツでの急増が重要なトレンドであり続ける一方で、これらのメトリクスは、より広く、より複雑な脅威環境の1つのコンポーネントとして見なされるべきです。

サイバー犯罪エコシステムの多様化

2025年はサイバー犯罪エコシステムにおける重大な激動を特徴とし、LOCKBITやALPHVなどの支配的な「ビッグゲーム」作戦に対する内部紛争と積極的な法執行機関の措置によって駆動されました。ランサムウェア市場の頂点での結果的な真空は、より敏捷で中流階級のDLSブランドのより混雑したフィールドにつながっています。ドイツでは、このリバランシングは非常に目立ちます。確立されたブランドが後退するにつれて、市場シェアを吸収する競合企業のより広いプールが浮かび上がりました。

図4:データ流出サイトのドイツの被害者は2025年に急増しました

LockBitの混乱に続いて、SAFEPAYやQilinなどのグループはドイツのランドスケープ内で顕著な地位を獲得しました。特にSAFEPAYは、2025年に76のドイツ企業の侵害を主張しており、その年のすべてのドイツの被害者投稿の25%を占めています。一方、Qilinは2025年第3四半期中にドイツでの作戦テンポを3倍にしました。この増加はQilinのより広いグローバルな活動の上昇と一致していますが、ドイツのターゲットへの継続的な焦点(すでに2026年初頭に投稿された13人の被害者を含む)は、ドイツのランドスケープにおける彼らの存在がグローバルな拡張と歩調を合わせて成長することを示しています。

図5:SafePayによってドイツの企業(名前は編集)のデータをリークしました

あまりにも小さいものはありません:ミッテルシュタンドのターゲティング

小企業が「ターゲットされるには小さすぎる」という根強い神話があり、大規模なグローバル企業がサイバー犯罪のヘッドラインを支配することが多いという事実によってしばしば燃料が供給されています。しかし、2025年のデータは別の話を語っています。5000人未満の従業員を持つ組織はドイツのランサムウェア漏洩の96%を占めていました。この数字は大体的にドイツ経済の構造的構成と一致していますが、公開の認識と実際のターゲティングパターンの間の懸念される不一致を強調しています。「ビッグゲーム」のヒットはニュースを作りますが、中型および小型の被害者の間での漏洩の高い量は、彼らがサイバー犯罪者の高度に魅力的なターゲットであることを証明しています。多くの場合、より大きなカウンターパートの広範なセキュリティ担当者と専門的なリソースの欠如のためです。

ミッテルシュタンドのターゲティングは、大規模なドイツ企業と多国籍企業に対して大きな二次的リスクを作成します。大規模な企業は堅牢な防御を持っているかもしれませんが、その広いサプライヤーと請負業者のエコシステムはしばしば機密データを管理するか特権的なネットワークアクセスを維持しています。これらの体系的なギャップに対処するために、大規模企業は受動的な監視からプロアクティブなサードパーティリスク管理フレームワークへと進化する必要があり、ベンダー層別化を実装し、多要素認証を実施して、最新のサイバー犯罪者が好む横方向の動きを中和させます。

図6:データ流出サイトで見つかった被害者の組織のサイズ

組立ラインを超えたターゲティング

ドイツの産業基盤はサイバー犯罪者の主要な焦点となり、製造業は2025年のすべてのダークウェブ漏洩の23%を占めています。しかし、ドイツのサイバー犯罪ランドスケープは、法律および専門サービス(14%)、建設およびエンジニアリング(11%)、および小売(10%)が全てターゲットされているその多様性によって特徴付けられています。

2025年のデータで最も注目すべきシフトは、法律および専門サービスセクター内の成長です。この増加は意図的である可能性が高いです。これらの企業は、知的財産、財務戦略、M&A計画を含む機密クライアントデータの信頼された管理者として機能するため、高価値のターゲットを表しています。これにより、サイバー犯罪者は主要な被害者を超えて重大な恐喝支払いを抽出し、クライアントベース全体に対してダウンストリームレバレッジを得ることができます。

図7:業界別のドイツのデータ流出被害者

展望

2025年のデータは、ドイツの漏洩の最近の急増が孤立したインシデントではなく、2022年と2023年に以前に観察された高圧レベルへの復帰であることを明らかにしています。この復活は、2026年に向けてより変動しやすく言語的に多様なヨーロッパの脅威環境を反映しています。ドイツの漏洩の92%の成長は、2025年のヨーロッパ平均を3倍にするもので、英語以外の言語を話す国々がグローバルな恐喝グループの主要なターゲットのままであることを証明しています。

LockBitのような確立されたブランドの混乱は、SafePayやQilinなどの敏捷なデータ流出サイトの混雑したフィールドにエコシステムをリバランスさせました。これらのグループはグローバル拡張と歩調を合わせてドイツにぶつかっているようであり、ミッテルシュタンドとドイツの専門サービスを高ボリューム、ターゲット豊かな環境として識別しています。脅威アクターが複雑なサプライチェーンを搾取し続けるにつれて、より小さな組織は産業スタックの頂点を目指す者にとって重要なピボットポイントのままです。

ランサムウェアによってもたらされる脅威に対処するのを支援するための推奨事項は、ホワイトペーパーに記載されています。ランサムウェア保護とコンテインメント戦略:エンドポイント保護、硬化、およびコンテインメントのための実践的なガイダンス。

翻訳元: https://cloud.google.com/blog/topics/threat-intelligence/europe-data-leak-landscape/