ESETリサーチ

ESETリサーチは、モンゴルの政府機関を標的にする新しい中国系のAPTグループを発見し、GopherWhisperと名付けました

ESETの研究者たちは、以前に文書化されていなかった中国系のAPTグループを発見し、GopherWhisperと名付けました。このグループは、主にGo言語で書かれた幅広いツールを使用しており、インジェクターとローダーを使用して、そのアーセナルの様々なバックドアを配置・実行しています。観察されたキャンペーンでは、脅威アクターはモンゴルの政府機関を標的にしていました。

GopherWhisperは、コマンド・アンド・コントロール(C&C)通信と情報流出のために、Discord、Slack、Microsoft 365 Outlook、file.ioなどの正規のサービスを悪用しています。重要なことに、複数のSlackとDiscord APIトークンを特定した後、これらのサービスから大量のC&Cメッセージを抽出することができ、グループの活動についての素晴らしい洞察を得ることができました。

このブログポストは、GopherWhisperのツールセットとC&Cトラフィックの調査結果を要約しており、詳細はホワイトペーパーに記載されています。

ブログポストの主要ポイント:

- ESETリサーチは、モンゴルの政府機関を標的にした新しい中国系のAPTグループを発見し、GopherWhisperと名付けました。

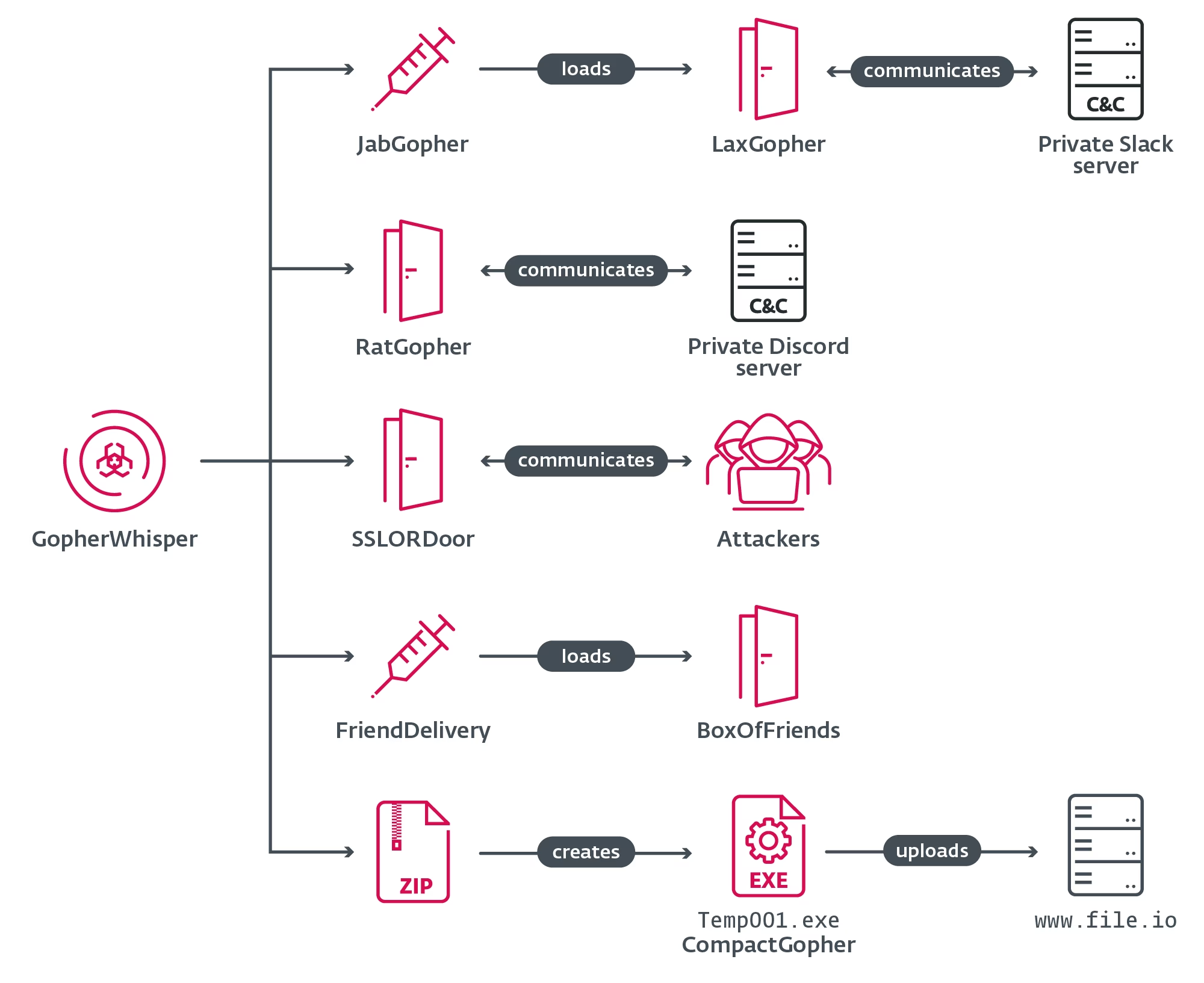

- このグループのツールセットには、カスタムGo言語ベースのバックドアLaxGopher、RatGopher、BoxOfFriends、インジェクターJabGopher、情報流出ツールCompactGopher、ローダーFriendDelivery、およびC++バックドアSSLORDoorが含まれています。

- GopherWhisperは、C&C通信と情報流出のためにDiscord、Slack、Microsoft 365 Outlook、file.ioを活用しています。

- 攻撃者のSlackおよびDiscordチャネルからのC&Cトラフィックを分析し、グループの内部活動と侵害後の活動に関する情報を得ました。

豊富なバックドア

2025年1月に、モンゴルの政府機関のシステム上で以前に文書化されていなかったバックドア(LaxGopherと名付けた)を発見してから、このグループを発見しました。詳しく調査することで、同じグループによって展開された複数の悪意あるツール、主に様々なバックドアを発見することができました。これらのツールの大多数(LaxGopherを含む)はGo言語で書かれています。

発見したマルウェアセットは既知の脅威アクターとのコード類似性がなく、他のグループとの戦術、技術、および手順(TTP)との重複がないため、ツールを新しいグループに割り当てることに決めました。このグループの大多数のツールがGo言語で書かれていることと、Go言語のマスコットがゴーファーであることに基づいて、また副次ロードされた悪意あるコンポーネントであるファイル名whisper.dllに基づいて、GopherWhisperと名付けることにしました。

最初に発見したマルウェアは以下のもので構成されています:

- JabGopher: whisper.dllに偽装したLaxGopherバックドアを実行するインジェクター。svchost.exeの新しいインスタンスを作成し、LaxGopherをsvchost.exeプロセスメモリに注入します。

- LaxGopher: プライベートSlackサーバーと相互作用してC&Cメッセージを取得するGo言語ベースのバックドア。cmd.exe経由でコマンドを実行し、結果をコードに設定されているSlackチャネルに公開します。LaxGopherは、さらなるマルウェアを侵害されたマシンにダウンロードすることもできます。

- CompactGopher: オペレーターによって展開されるGo言語ベースのファイル収集ツール。コマンドラインからファイルを素早く圧縮し、file.ioファイル共有サービスに自動的に情報流出させます。LaxGopherによって展開されるペイロードの1つです。

- RatGopher: プライベートDiscordサーバーと相互作用してC&Cメッセージを取得するGo言語ベースのバックドア。コマンドが正常に実行されると、結果は設定されたDiscordチャネルに公開されます。

- SSLORDoor: ポート443上のロソケットを介した通信のためにOpenSSL BIOを使用するC++で構築されたバックドア。ドライブを列挙でき、C&Cインプットに基づいてコマンドを実行することができます。主にファイルの開く、読む、書く、削除、およびアップロードに関連しています。

分析中に得た知識に基づいて、2つの追加GopherWhisperツールを発見することができ、これらは同じモンゴルの政府機関に対して再度展開されました:

- FriendDelivery: BoxOfFriendsバックドアを実行するローダーおよびインジェクターとして機能する悪意あるDLLファイル。

- BoxOfFriends: Microsoft Graph から Microsoft 365 Outlook メール REST APIを使用して、C&C通信のためのドラフトメールメッセージを作成・変更するGo言語ベースのバックドア。

GopherWhisperのアーセナルの図解は図1に提供されています。

明らかなメッセージ

導入部で述べたように、GopherWhisperはC&C通信のためにSlack、Discord、Outlookなどの正規のサービスの広範な使用を特徴としています。調査中に、何千ものSlackおよびDiscordメッセージ、ならびにMicrosoft Outlookからのいくつかのドラフトメールメッセージを抽出することができました。これにより、グループの内部動作についての素晴らしい洞察を得ることができました。

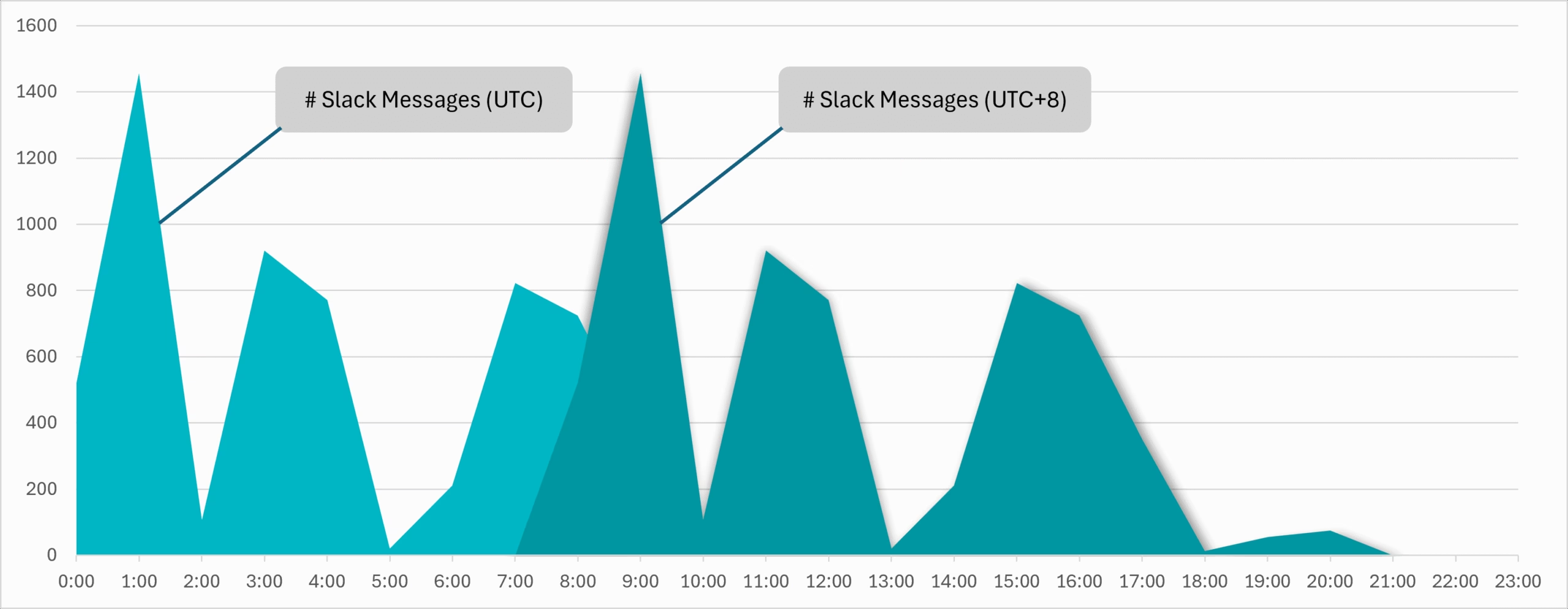

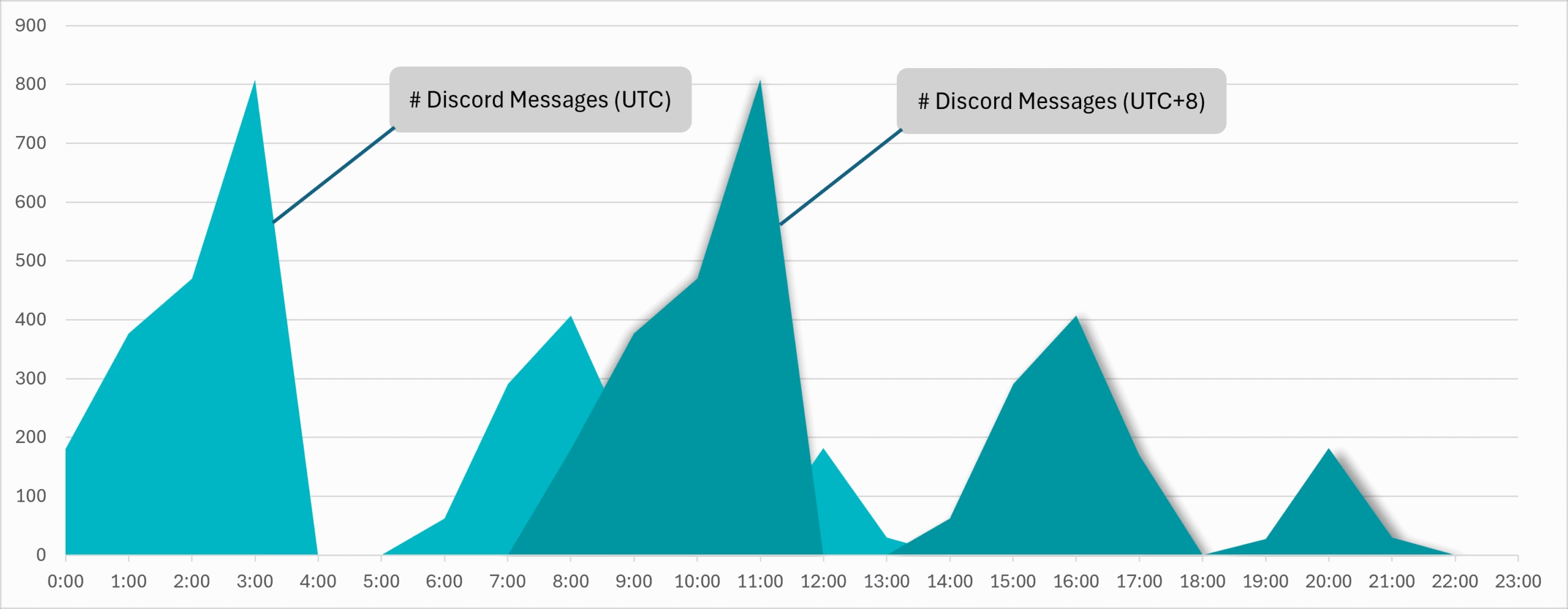

SlackおよびDiscordメッセージのタイムスタンプ検査により、それらの大多数が勤務時間(UTC+8では午前8時から午後5時まで)に送信されていることが示されました(図2および図3を参照)。これは中国標準時と一致しています。さらに、Slackメタデータで設定されたユーザーのロケールもこのタイムゾーンに設定されていました。したがって、GopherWhisperは中国系グループであると考えています。

調査に基づいて、グループのSlackおよびDiscordサーバーは最初はバックドアの機能をテストするために使用され、その後、ログをクリアせずに、複数の侵害されたマシン上のLaxGopherおよびRatGopherバックドアのC&Cサーバーとしても使用されました。

LaxGopherのSlackチャネル

収集したメッセージは、LaxGopher C&C通信が主にディスクおよびファイル列挙のコマンドを送信するために使用されていたことを明らかにしました。

さらに、表1に列挙されているように、Slackメッセージの中で悪意あるコードを含む複数のGitHubリポジトリへの興味深いリンクが発見されました。各リポジトリのソースコードに基づいて、これらのリポジトリは開発中の学習およびリファレンスのリソースとして使用できたと仮定しています。

表1. オペレーターのテストアップロード内で発見されたGitHubリポジトリ

RatGopherのDiscordチャネル

C&C通信とは別に、RatGopherのDiscordチャネルにはバックドアの初期イテレーションである可能性があるGoソースコードも含まれていました。

さらに、テスト目的で列挙プロセスを実行するためにそれらを使用することが多いため、オペレーターマシンについての詳細を取得することができました。これは、オペレーターがVMwareベースの仮想マシンを使用していたこと、およびマシンがUTC+8タイムゾーンと非常に一致する時間にブートおよびインストールされていたことを示していました。

Microsoft 365 Outlook通信

Slack通信およびDiscord通信に加えて、Microsoft Graph APIを介してBoxOfFriendsバックドアとそのC&Cの間で通信するために使用されるメールメッセージを抽出することもできました。そこで、アカウント作成時のMicrosoftのウェルカムメールメッセージが決して削除されていないことに気付きました。このメッセージは、アカウントbarrantaya.1010@outlook[.]comが2024年7月11日に作成されたことを確認し、BoxOfFriendsを実行するために使用されるローダーであるFriendDelivery DLLが2024年7月22日に作成される11日前でした。

結論

GopherWhisperの調査により、カスタムローダー、インジェクター、およびバックドアの多様なツールセットを使用するAPTグループが明らかになりました。攻撃者が運用するSlackおよびDiscordチャネルから、およびドラフトOutlookメールメッセージから取得したC&C通信を分析することにより、グループの内部動作と侵害後の活動についての追加情報を得ることができました。

ツールセットおよび取得したC&Cトラフィックの詳細な分析については、完全なホワイトペーパーをお読みください。

侵害の指標(IoCs)の包括的なリストは、ホワイトペーパーおよびGitHubリポジトリにあります。

翻訳元: https://www.welivesecurity.com/en/eset-research/gopherwhisper-burrow-full-malware/