攻撃者が認証情報盗取ペイロードを含む悪意のある@bitwarden/cliパッケージをnpmにアップロードした後、Bitwarden CLIは短期間危険にさらされました。このペイロードは他のプロジェクトに拡散することが可能です。

Socket、JFrog、およびOX Securityのレポートによると、悪意のあるパッケージはバージョン2026.4.0として配布され、2026年4月22日の東部時間午後5時57分から午後7時30分の間利用可能でした。その後削除されました。

Bitwarden は、この侵害はCLI npmパッケージのnpm配布チャネルのみに影響を与えたこと、および悪意のあるバージョンをダウンロードした者のみが影響を受けたことを確認しました。

「調査によると、エンドユーザーのボルトデータがアクセスされたり危険にさらされたりした証拠は見つかりませんでした。また、本番環境のデータや本番環境システムが危険にさらされたこともありませんでした。問題が検出されると、危険にさらされたアクセスは取り消され、悪意のあるnpmリリースは廃止され、修復手順は直ちに開始されました」とBitwarden は声明で述べています。

「この問題はその限定的な時間枠中のCLIのnpm配布メカニズムに影響を与えましたが、正当なBitwarden CLIコードベースの完全性や保存されたボルトデータには影響を与えませんでした。」

Bitwarden は危険にさらされたアクセスを取り消し、影響を受けたCLI npmリリースを廃止したと述べています。

Bitwarden サプライチェーン攻撃

Socket によると、脅威アクターは Bitwarden の CI/CD パイプラインで危険にさらされた GitHub Action を使用して、悪意のあるコードを CLI npm パッケージに注入したようです。

JFrog によると、パッケージは preinstall スクリプトと CLI エントリポイントが bw_setup.js という名前のカスタムローダーを使用するように修正されました。このローダーは Bun ランタイムをチェックし、存在しない場合はダウンロードします。

ローダーは、その後 Bun ランタイムを使用して bw1.js という名前の難読化された JavaScript ファイルを起動します。これは認証情報盗取マルウェアとして機能します。

実行されると、マルウェアは npm トークン、GitHub 認証トークン、SSH キー、AWS、Azure、Google Cloud のクラウド認証情報を含む、感染したシステムから様々な種類のシークレットを収集します。

マルウェアは収集されたデータを AES-256-GCM を使用して暗号化し、被害者のアカウント下で公開 GitHub リポジトリを作成することによってそれを流出させます。そこで暗号化されたデータが保存されます。

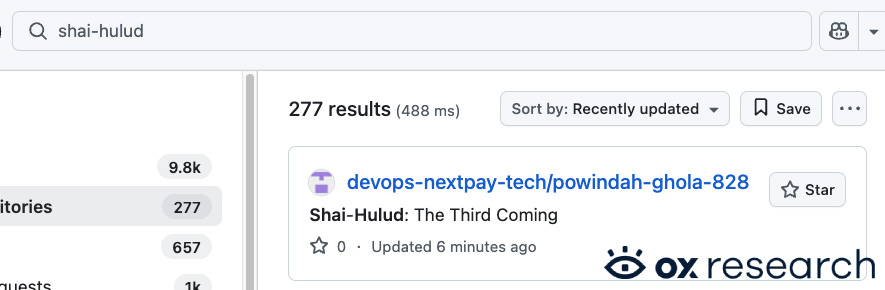

OX Security は、これらの作成されたリポジトリに「Shai-Hulud: The Third Coming」という文字列が含まれていることを指摘しています。これは、データを流出させる際に同様の方法とテキスト文字列を使用した以前の npm サプライチェーン攻撃への言及です。

マルウェアは自己増殖機能も備えており、OX Security は盗まれた npm 認証情報を使用して被害者が変更できるパッケージを特定し、悪意のあるコードをそれらに注入することができることを報告しています。

Socket は、ペイロードが CI/CD 環境を標的とし、攻撃を拡大するために再利用できるシークレットを収集しようとすることも観察しています。

この攻撃は、Checkmarx が昨日別のサプライチェーン インシデントを公開した後に起こります。このインシデントは KICS Docker イメージ、GitHub Actions、および開発者拡張機能に影響を与えます。

脅威アクターがどのようにして Bitwarden のアカウントにアクセスして悪意のある NPM を公開したかは不明ですが、Socket は BleepingComputer に Checkmarx 侵害とこの攻撃の間に重複する兆候があることを伝えました。

「接続はマルウェアとインフラストラクチャ レベルにあります。Bitwarden の場合、悪意のあるペイロードは Checkmarx インシデントに表示された同じ audit.checkmarx[.]cx/v1/telemetry エンドポイントを使用します。また同じ __decodeScrambled 難読化ルーチンを seed 0x3039 で使用し、認証情報盗取、GitHub ベースの流出、およびサプライチェーン増殖動作の同じ一般的なパターンを示しています」と Socket は BleepingComputer に伝えました。

「その重複は表面的な類似性を超えています。Bitwarden ペイロードには、認証情報収集および下流の悪用用のツーリングを含む、以前のマルウェアで見た同じ種類の埋め込まれた gzip+base64 コンポーネントが含まれています。」

両キャンペーンは TeamPCP として知られている脅威アクターにリンクされています。このアクターは以前、Trivy とLiteLLM の大規模なサプライチェーン攻撃で開発者パッケージをターゲットにしました。

影響を受けたバージョンをインストールした開発者は、システムと認証情報が危険にさらされたものとして扱い、特に CI/CD パイプライン、クラウド ストレージ、および開発者環境に使用される、すべての公開された認証情報をローテーションする必要があります。

Mythos が見つけた 99% はまだパッチが当たっていない。

AI は 4 つのゼロデイをチェーンして、レンダラーと OS サンドボックスの両方をバイパスした 1 つのエクスプロイトに結合しました。新しいエクスプロイトの波が来ています。

自律検証サミット(5 月 12 日および 14 日)では、自律的でコンテキスト豊富な検証がどのように悪用可能なものを見つけ、コントロールが保持されることを証明し、修復ループを閉じるかをご覧ください。